Tinklo administratoriai turi ieškoti tinkle prijungtų įrenginių kaip saugumo priemonės. Atsiradus daiktų internetui (IoT), prie interneto prijungiama daugiau įrenginių. Tai kelia organizacijų susirūpinimą apsaugoti savo tinklą ir internetinius išteklius nuo galimų saugumo pažeidimų. Bet koks aplaidumas šiuo atveju gali prarasti potencialų turtą ir organizacijos reputaciją. Tai tiesa, nes net dideli žaidėjai, tokie kaip „Github“, „FireEye“, „Capitol One“ ir kt., pastaruoju metu tapo kibernetinių atakų aukomis.

Labai svarbu palaikyti stabilų ir saugų tinklą, užkertant kelią neteisėtai prieigai ir stebint teisėtų vartotojų veiklą. Organizacijos išleidžia milijonus dolerių, kad apsisaugotų nuo bet kokių grėsmių.

Bet kokio siaubingo įvykio atveju žinojimas, kas yra prisijungęs prie tinklo, yra pirmas ir pats svarbiausias žingsnis grėsmės analizės link. Tai padeda administratoriams susiaurinti tyrimo procesą ir palengvina problemų stebėjimą.

Ką padengsime?

Šiame vadove mes ištirsime įvairius būdus, kaip atrasti skirtingus įrenginius, prijungtus prie mūsų tinklo. Pirma, pamatysime komandų eilutės įrankius, kurie yra natūraliai prieinami „Ubuntu 20“.04 tinklui nuskaityti; tada pamatysime šiam tikslui sukurtą „gui“ programą.

Tinklo nuskaitymas naudojant komandinės eilutės įrankį „Nmap“.

„Nmap“ arba „Network Mapper“ neabejotinai yra viena iš dažniausiai naudojamų programų, leidžiančių rasti kompiuterius, prijungtus prie tinklo. Jį naudoja tinklo administratoriai, saugumo auditoriai, įsiskverbimo testuotojai, etiniai įsilaužėliai ir kt. Jis yra atviro kodo ir laisvai prieinamas naudoti.

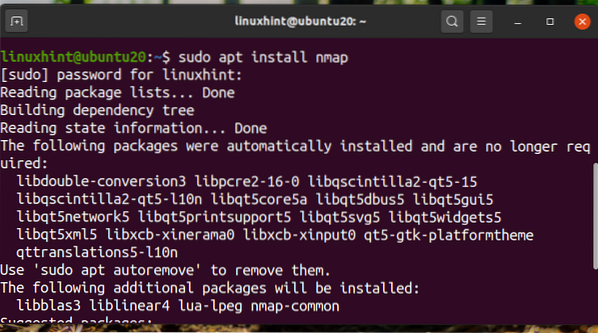

Norėdami įdiegti „nmap“ „Ubuntu 20“.04, naudokite komandą:

$ sudo apt install nmap

Įdiegę „Nmap“, galime jį naudoti įvairiems tikslams, pavyzdžiui, uosto nuskaitymui, OS aptikimui, pagrindinio kompiuterio atradimui ir kt.

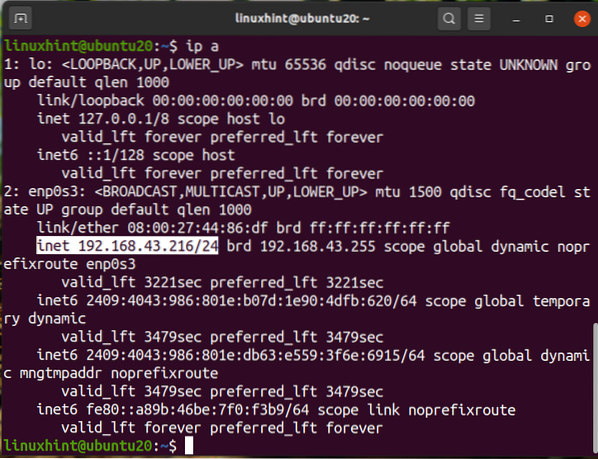

Norėdami sužinoti, kurie įrenginiai yra prijungti prie mūsų tinklo, pirmiausia raskite savo tinklo adresą naudodami komandą „ip a“ arba „ifconfig“. Žemiau mes parodėme „ip a“ komandos išvestį:

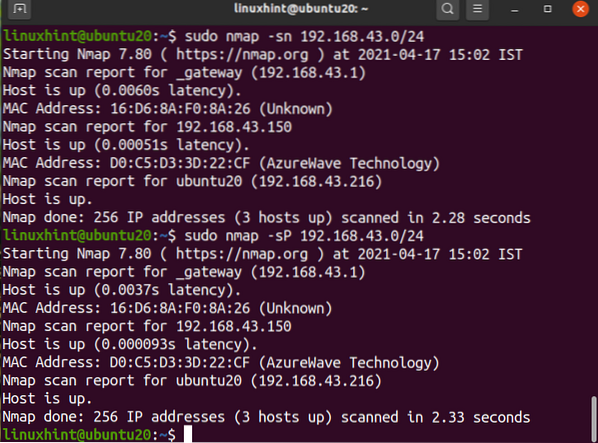

Matome, kad mūsų IP yra „192“.168.43.216 'a / 24 tinkle. Taigi mūsų tinklo adresas bus „192“.168.43.0/24 '. Dabar ieškokite prijungtų įrenginių vykdydami komandą:

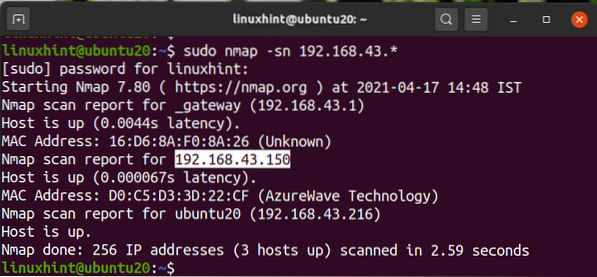

$ sudo nmap -sn 192.168.43.*

Aukščiau pateiktame išvestyje rodomi prijungto įrenginio IP adresai su jų būsena ir MAC adresais. Mes taip pat galime naudoti komandą:

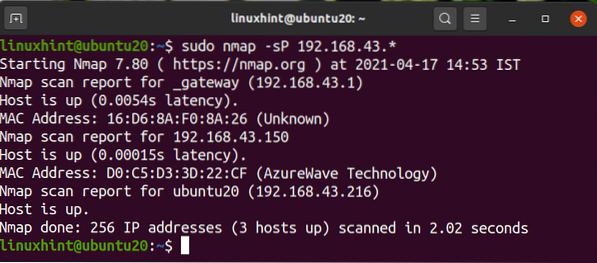

$ sudo nmap -sP 192.168.43.*

Arba mes galime naudoti tinklo adresą vietoj pakaitos žymos, kaip čia:

$ sudo nmap -sn 192.168.43.0/24$ sudo nmap -sP 192.168.43.0/24

Visi išėjimai yra vienodi.

ARP-SCAN komandos naudojimas tinklo įrenginiams atrasti.

Arp komanda yra įmontuota daugumoje „Linux“ paskirstymų. ARP yra „Address Resolution Protocol“ akronimas. Jis naudojamas rodyti ir modifikuoti ARP talpyklą. ARP talpykla paprastais žodžiais paverčia IP adresą į fizinį adresą arba į mašinos MAC adresą. Norint greičiau atlikti tolesnę ARP paiešką, jis saugo ARP atvaizdavimą.

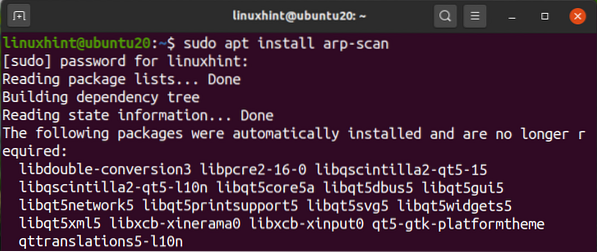

ARP-SCAN komanda yra ARP skaitytuvo įrankis, perduodantis ARP paketus, kad būtų galima nustatyti įrenginius, prijungtus prie jūsų vietinio tinklo ar LAN. Norėdami įdiegti „ARP-SCAN“ savo „Ubuntu“ sistemoje, naudokite komandą:

$ sudo apt įdiekite „arp-scan“

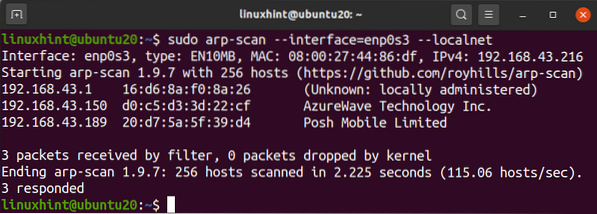

Norėdami nuskaityti savo tinklą naudodami „arp-scan“, paleiskite komandą naudodami „sudo“ privilegijas:

$ sudo arp-scan --interface = enp0s3 --localnetČia enp0s3 yra sąsajos pavadinimas, kurį naudojame siunčiant arp paketus. Jūsų atveju gali būti kitaip. Vėlgi naudokite komandą „ip a“ arba „ifconfig“, kad nustatytumėte sąsajos pavadinimą savo sistemoje.

Matome, kad „ARP-scan“ parodė visus prijungtus įrenginius mūsų tinkle. Tai tikrai gera priemonė nuskaityti jūsų vietinį tinklą. Norėdami pamatyti daugiau šios komandos naudojimo, galite naudoti parametrą -help arba -h taip:

$ arp-scan -helpArba

$ arp-scan -hTinklo skaitytuvo įrankių naudojimas nuskaityti tinklo įrenginius.

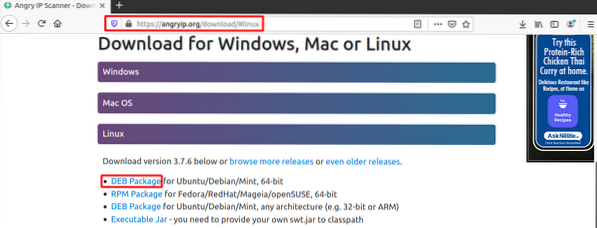

Be komandinės eilutės įrankių, „Linux“ yra daugybė GUI pagrįstų IP skaitytuvų įrankių. Šių įrankių galimybės ir funkcionalumas gali skirtis. Vienas iš populiariausių IP nuskaitymo įrankių yra „Angry IP Scanner“.

„Angry IP Scanner“ yra laisvai prieinamas tinklo skaitytuvas. Jis siunčia ping užklausas pagrindiniam kompiuteriui, kad nustatytų, ar jis yra „Up“. Tada jis ieškos MAC adreso, pagrindinio kompiuterio pavadinimo ir kt. Jį galima atsisiųsti iš „AngryIP“ svetainės, kaip parodyta čia:

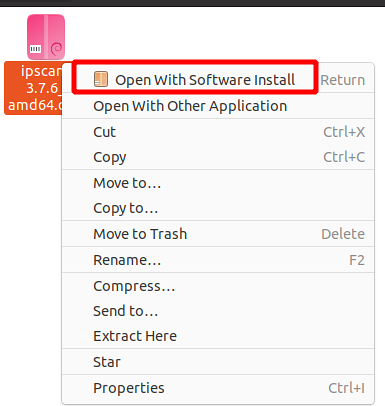

Atsisiųsdami failą atidarykite jį naudodami „Software Install“. „AngryIp“ reikalauja, kad jūsų sistemoje būtų įdiegta „Java“. Jei „Java“ dar nėra įdiegta jūsų sistemoje, ji bus automatiškai įdiegta kartu su programinės įrangos diegimo procesu.

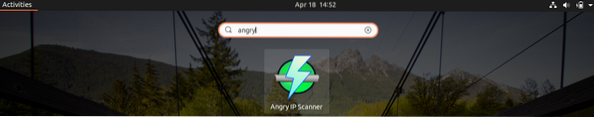

Baigus diegimą, „AngryIP“ skaitytuvą iš programos meniu galima paleisti taip:

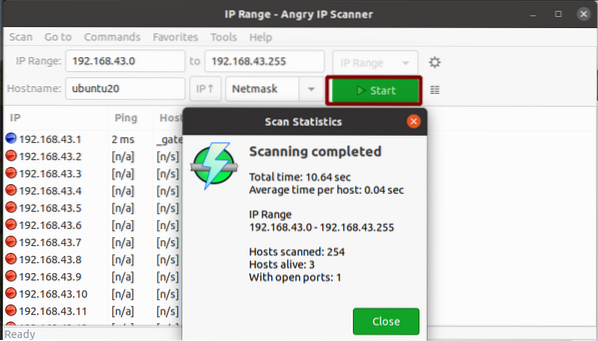

Pagal numatytuosius nustatymus jis automatiškai nusiųs jūsų tinklo IP diapazoną. Norėdami pradėti nuskaityti, tiesiog paspauskite mygtuką Pradėti. Čia parodoma pavyzdinė išvestis nuskaityus LAN

Taip, taip paprasta naudoti „AngryIP“ nuskaitymui tinkle. Tai parodys gyvų ir atvirų uostų šeimininkų skaičių.

Išvada

Šiame vadove mes matėme skirtingus tinklo nuskaitymo būdus. Jei turite didelį įrenginių tinklą, pvz., Organizacijos IT skyrių, siūlome naudoti kai kurių patikimų pardavėjų užkardos produktą. Įmonės ugniasienė turi daugiau galimybių ir valdyti tinklą. Naudodami ugniasienę, be didelio tinklo su keliais potinkliais nuskaitymo, galime apriboti pralaidumo naudojimą, blokuoti vartotojus ir paslaugas, užkirsti kelią tinklo atakoms ir pan.

Phenquestions

Phenquestions