Greita įžanga į „Fierce“

Šiandien pristatysime „Fierce“, fantastišką tinklo žemėlapių sudarymo ir uosto nuskaitymo įrankį. „Fierce“ dažnai naudojamas ne vienoje šalia esančioje IP erdvėje ir pagrindinio kompiuterio pavadinimuose rasti ne tik paprastas IP skaitytuvas ar DDoS įrankis. Tai puikus žvalgybos įrankis, kuriuo naudojasi baltųjų baltų bendruomenės visame pasaulyje.

„Fierce“ yra specialiai sukurtas įmonių tinklams ir naudojamas norint rasti galimus tikslus jų sistemų tinkluose. „Fierce“, galintis nuskaityti domenus per kelias minutes, tampa pirmenybine priemone pažeidžiamumui tikrinti dideliuose tinkluose.

Atributai

Kai kurios jo apibrėžiančios funkcijos apima:

- atlieka atvirkštines nurodyto diapazono paieškas

- Vidinio ir išorinio IP diapazonų nuskaitymas

- Geba atlikti visą C klasės nuskaitymą

- išvardija taikinių DNS įrašus

- Puikios grubios jėgos galimybės kartu su atvirkštine paieška, jei žiauri jėga nesugeba rasti kelių šeimininkų

- Vardų serverių atradimas ir zonos perkėlimo ataka

Norėdami pamatyti daugiau informacijos apie šios programinės įrangos inžinerijos funkcionalumą ir komunalines paslaugas, paleiskite joje žymą -h.

Kaip „Fierce“ atlieka nuskaitymą

Nepaisant to, kad tai tokia išradinga ir efektyvi atstatymo priemonė, jos darbas yra gana paprastas. Nuskaitymo procesas pradedamas žiaurios jėgos atakomis, jei neįmanoma lengvai atlikti tikslinio domeno zonos perkėlimo. „Fierce“ naudoja iš anksto nustatytą žodžių sąrašą, kuriame yra galimi padomeniai, kuriuos ji gali aptikti. Jei padomenio nėra sąraše, jis nebus aptiktas.

Atliekant pagrindinį nuskaitymą su „Fierce“

Parodykime, kaip „Fierce“ veikia, atlikdamas paprastą nuskaitymą su numatytaisiais nustatymais. Čia mes atliekame pagrindinį nuskaitymą (žiniatinklio vardas.com). Norėdami pradėti nuskaitymą, įveskite:

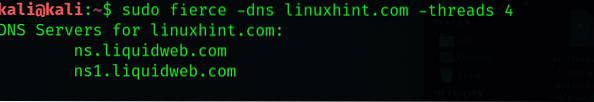

$ fierce -dns linuxhint.4-ios temos

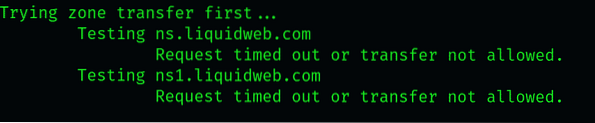

Nuskaitymo metu teiraujamasi serverių, kuriuose priglobta tikslinė svetainė, pavadinimų. Tada ji bandys perkelti zoną prieš tuos serverius, o tai greičiausiai nepavyks, tačiau retais atvejais gali veikti. Taip yra daugiausia dėl to, kad nuskaitymo DNS užklausos baigiasi trečiųjų šalių serveriuose.

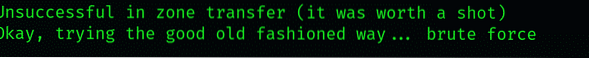

Jei zonos perkėlimas nepavyksta, nuskaitymo metu bus bandoma rasti pakaitos A įrašą, kuris yra aktualus, nes jame pateikiami visi padomeniai, kurie automatiškai priskiriami IP adresui. DNS A įrašai atrodo maždaug taip:

Šie įrašai gali būti ir ne tam tikroje svetainėje, tačiau jei jie yra (tarkime, kad svetainė vadinama mūsų svetaine), jie atrodys maždaug taip:

Atkreipkite dėmesį, kaip tai rodo, kad temperatūra yra a.b.c.d. Iš dalies taip yra dėl to, kad DNS reikšmė *, pakeiskite padomenį į jo IP adresą. Atliktus bandymus grubiai priversti padomenius paprastai ištveria ir neutralizuoja tokio tipo įrašai. Vis tiek galime gauti keletą svarbių duomenų ieškodami papildomų verčių.

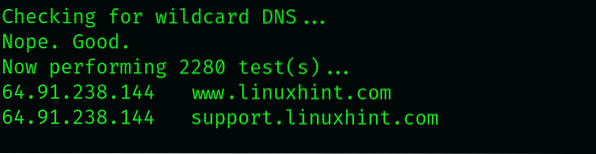

Pvz., Galite sužinoti, ar padomenis yra teisėtas, žiūrėdami į IP, kuriam jis skirtas. Jei keli URL nukreipia į konkretų IP, jie greičiausiai neteks apsaugoti serverio nuo nuskaitymo, pvz., To, kurį atliekame čia. Paprastai svetainės, turinčios unikalias IP reikšmes, yra tikros.

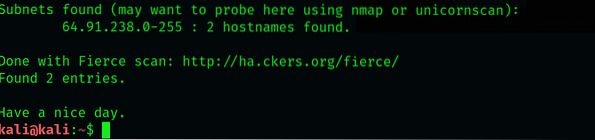

Pereinant prie kitų nuskaitymo rezultatų, pamatysite, kad iš 1594 patikrintų žodžių buvo aptikta 11 įrašų. Mūsų atveju radome vieną įrašą (c.xkcd.com), kuriame buvo kruopščiai patikrinta gyvybiškai svarbi informacija. Pažiūrėkime, ką šis įrašas turi mums.

Pažvelgus į kai kurią čia pateiktą informaciją galima pasakyti, kad kai kurie iš jų gali būti padomeniai, kurių „Fierce“ negalėjo aptikti. Čia galime naudoti fragmentus, kad pagerintume savo žodžių sąrašą, kurį nuskaitymas naudoja padomeniams aptikti.

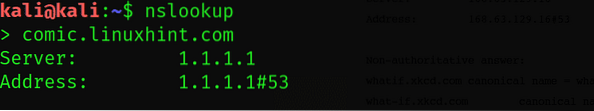

Nurodykime „Fierce“ atlikti fwd ir atvirkštinį DNS paiešką naudodami komandą „nslookup“.

$ nslookup

„Nslookup“ įrankis patikrino komiksą.linuxhint.com padomenis ir nepavyko pasiekti jokių rezultatų. Tačiau tai yra užklausa dėl ko patikrinti.linuxhint.com padomenis davė keletą esminių rezultatų: būtent CN ir A rekordinis atsakas.

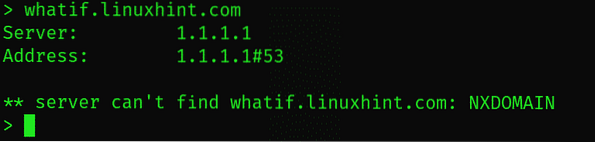

$ nslookup> kas.linuxhint.com

Gerai pažvelkime į „whatif.linuxhint.com “padomenio rezultatai

Atkreipkite dėmesį į CNAME įrašą, kuris iš esmės yra peradresavimas. Pvz., Jei CNAME gauna užklausą dėl ko.xkcd.lt, ji peradresuos užklausą į panašų manekeno padomenį. Tada yra dar du CNAME įrašai, kurie galiausiai pateikia prašymą prod.i.ssl.globalus.greitai.neto, kuris yra IP adresas, kaip matė paskutinis A įrašas.

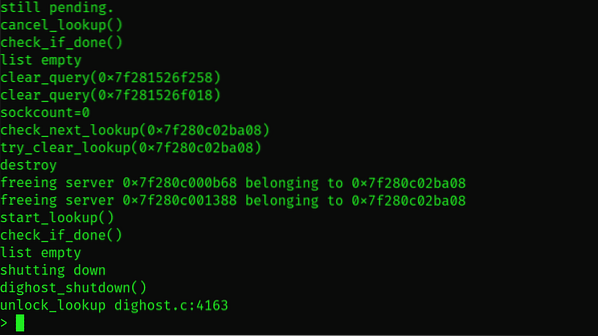

Galite įeiti į „nslookup“ išsamų režimą įvesdami „nslookup“ tipo rinkinį d2, kad pamatytumėte rezultatus daug išsamiau.

$ nslookup> rinkinys d2$ nslookup> kas.linuxhint.com

Mes labai rekomenduojame susipažinti su komanda nslookup. Jis pasiekiamas visose populiariose operacinėse sistemose ir sutaupo daug laiko, kai tikrinate serverį dėl padomenių.

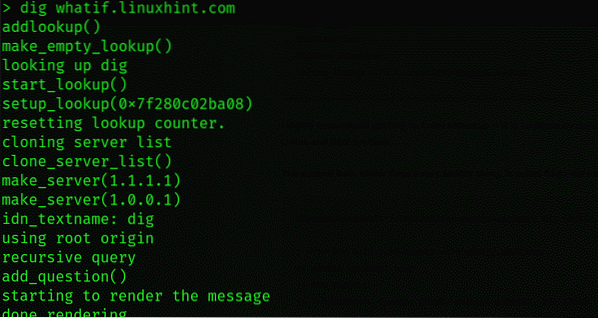

Yra dar vienas puikus įrankis, vadinamas „dig“, kuris atlieka panašią funkciją. Suaktyvinkite kasimą ir jums bus pateikta:

$ nslookup> kasti ką.linuxhint.com

Grąžinę IP, galime patekti į kai kuriuos naudingiausius dalykus apie tinklus, kuriuos tikrinome. Jei vykdytume įmonei skirtą pentestą, galbūt turėtume šiek tiek idėjos apie jų viešąją IP erdvę ir galėtume pateisinti tyrimą susijusiems IP.

Apibendrinant:

Kaip jau minėjome anksčiau, „Fierce“ yra daug daugiau nei paprastas tinklo skaitytuvas. Žemiau išvardinome keletą komandų ir jų naudojimo būdus; Aš rekomenduoju išbandyti toliau.

- „Wordlist“ - nurodote žodžių sąrašo failą, kurio reikia ieškoti serveryje pagal padomenius.

- prisijungti - ši funkcija užmezga ryšį su nustatytais padomeniais nuskaitymo metu

- delsa - nurodo sekundžių pertrauką tarp užklausų serveryje

- dnsserver - siųsti dnsserver užklausas

- failas - atsisiunčia nuskaitymo rezultatus į nurodytą katalogą

Phenquestions

Phenquestions