Tai yra pradedančiųjų pamoka, kaip naudoti „Metasploit“ sistemoje integruotą WMAP įskiepį žiniatinklio programų pažeidžiamumui ieškoti. Mes naudosime žiniatinklio programą DVWA kaip tikslą, kad pademonstruotume nuskaitymo procesą, atliktą naudojant WAMP. DVWA yra trumpinys „velniškai pažeidžiama interneto programa“, o programa yra specialiai sukurta naudoti kibernetinio saugumo naujokams, norint išbandyti ir sustiprinti savo skverbimosi įgūdžius.

„Metasploit“ sistemos nustatymas „Kali Linux“

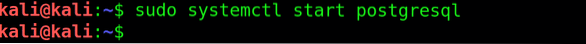

Pradėsime paleisdami „Metasploit“ sistemą. Pirmiausia paleiskite „PostgreSQL“ serverį įvesdami:

$ sudo systemctl start postgresql

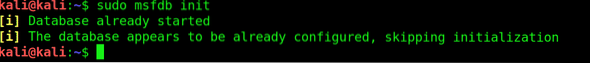

Tada inicializuokite duomenų bazę naudodami msfdb init:

$ msfdb init

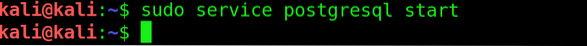

Tada paleiskite „PostgreSQL“ paslaugą naudodami paslaugą „postgresql start“

$ sudo paslaugos postgresql pradžia

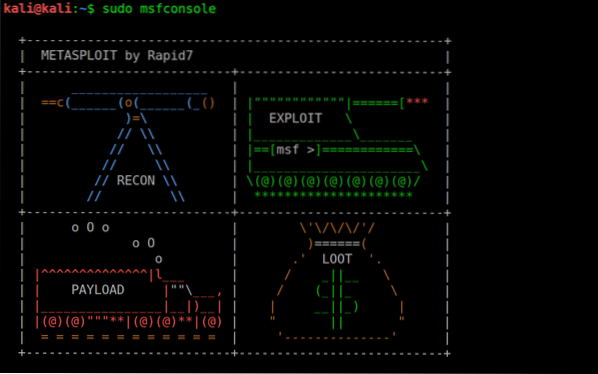

Tada įveskite msfconsole, kad paleistumėte „Metasploit“ duomenų bazę

$ sudo msfconsole

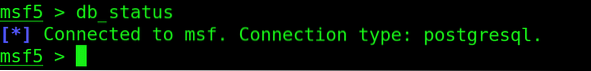

Dabar duomenų bazė įkelta. Galite įsitikinti, kad duomenų bazė tinkamai įkrauta, įveskite:

$ msf> db_status

Įkelti WMAP

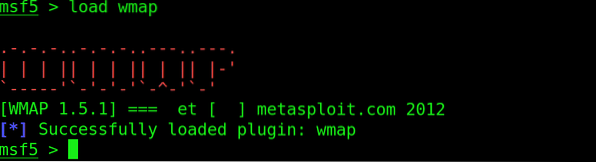

Tada paleiskite WMAP naudodami šią komandą:

$ msf> įkelti wmapKomandos apvalkalas parodys šį langą:

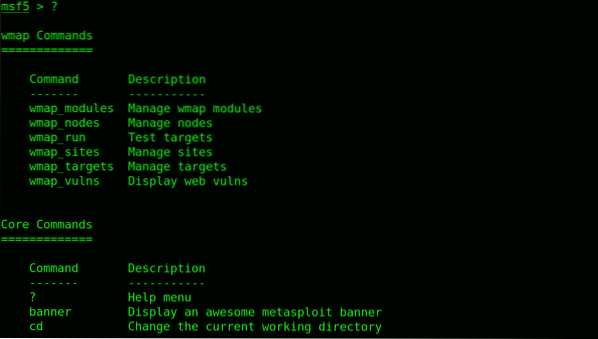

Įveskite „?“Ir„ Metasploit “parodys pagalbos meniu, kuris tikriausiai atrodys maždaug taip:

$ msf> ?

Įveskite tikslinę svetainę, kad pradėtumėte nuskaitymą

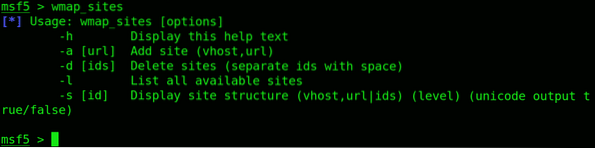

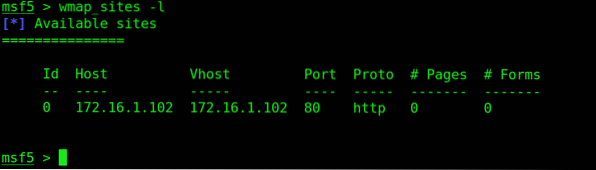

Norėdami tvarkyti norimas nuskaityti svetaines, naudokite wmap_sites.

$ msf> wmap_sites

Tai, ką įvedate, kad pridėtumėte svetainę:

$ msf> wmap_sites -a http: // 172.16.1.102

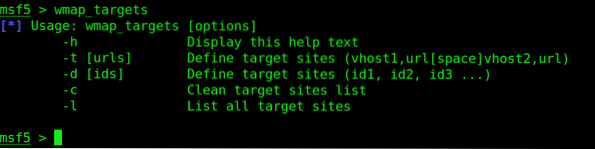

Dabar mes turime nukreipti „Metasploit“ į aukos svetainę, pateikdami URL

$ msf> wmap_targets

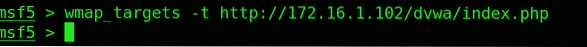

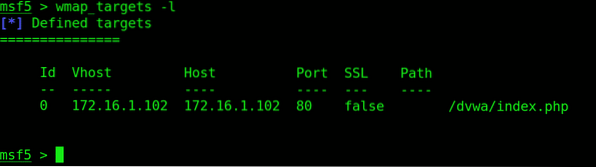

Įveskite wmap_targets -t, jei norite nukreipti į svetainę:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / rodyklė.php

Įkeliama modifikacija

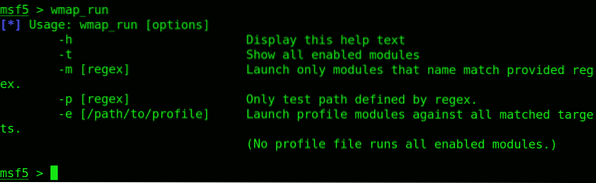

Prieš paleisdami skaitytuvą, įveskite wmap_run. Jums bus parodytos šios komandos parinktys.

$ msf> wmap_run

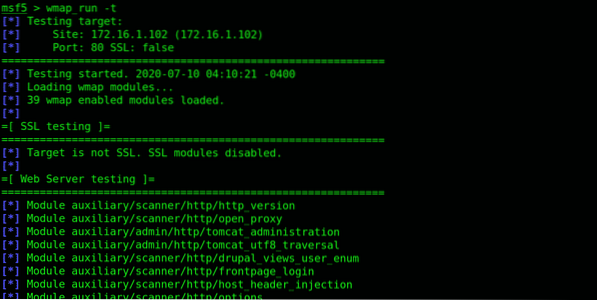

Įdėkite „wmap-run“ ir „-t“ vėliavą.

$ msf> wmap_run -t

Kaip matote, čia išvardyti visi įgalinti moduliai, kurių yra visokių. Yra krūva, kuri taip pat yra išjungta. Galite pamatyti, kad SSL modulis yra tarp neįgaliųjų, nes aukos svetainė jo nenaudoja.

Jei norite gauti išsamią informaciją, įveskite informaciją, po kurios pateikiama informacija apie mod.

Paleisti skaitytuvą

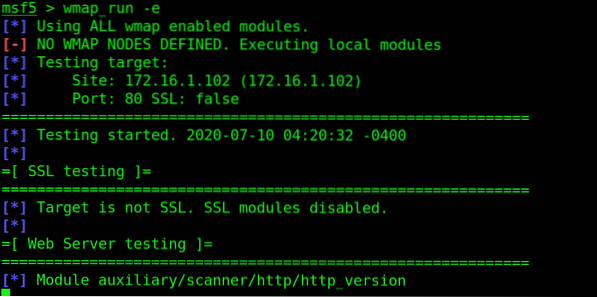

Norėdami pradėti nuskaityti, įveskite wmap_run sėkmingą -e vėliavą. Paprastai nuskaitymas užtrunka gana ilgai.

$ msf> wmap_run -e

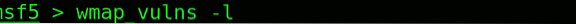

Norėdami pamatyti nuskaitymo rezultatus, naudokite komandą wmap_vulns -l.

$ msf> wmap_vulns -l

Išvada

Šis pradedančiųjų aprašymas buvo apie „Metasploit“ WAMP modulio naudojimą žiniatinklio programų nuskaitymui ir pažeidžiamumui tikrinti. Mes nustatėme, kaip paleisti „Metasploit“ duomenų bazę, kaip paleisti „WAMP“ priedą ir nukreipti jį į žiniatinklio programą, kad būtų pradėtas nuskaitymas. Testuodami rašiklį, galite patikrinti, ar interneto programoje nėra pažeidimų viešųjų vietų, kad jas pašalintumėte, taip sustiprindami jos saugumą.

Phenquestions

Phenquestions