Saugumas

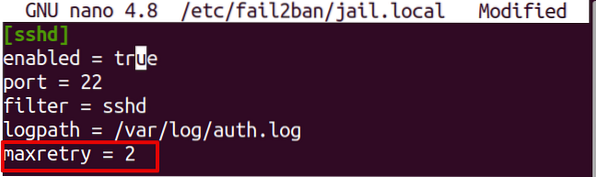

Kaip pakeisti draudimo laiką fail2ban, jei norite, net uždrausti amžinai

„Fail2ban“ yra atviro kodo įsibrovimų prevencijos paslauga, draudžianti IP adresus, todėl per daug prisijungimų bandoma naudojant neteisingą slaptažod...

Kaip panaikinti IP fail2ban faile

Daugelis saugos įrankių neapsaugo jūsų sistemos nuo kompromisų. Net nustatant stipriausią slaptažodį, problema neišsprendžiama, nes ją taip pat galima...

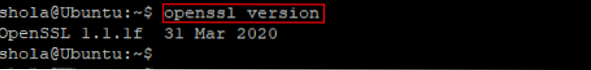

Kaip sukurti .CRT failas „Linux“?

Failai su .CRT plėtiniai paprastai yra SSL / TLS sertifikatai. The .CRT plėtinys yra vienas iš dažniausiai naudojamų SSL / TLS sertifikatų formatų „Li...

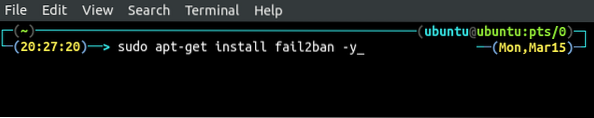

Kaip sukonfigūruoti IPS (Fail2ban), kad būtų apsaugota nuo skirtingų atakų

IPS arba įsibrovimų prevencijos sistema yra technologija, naudojama tinklo apsaugai tirti tinklo srautą ir užkirsti kelią skirtingoms atakoms aptikti ...

SQL sutrumpinimo ataka

„SQL Truncation“ pažeidžiamumas atsiranda, kai duomenų bazė sutrumpina vartotojo įvestį dėl ilgio apribojimo. Užpuolikai gali rinkti informaciją apie ...

10 geriausių asmeniniam naudojimui saugiausių „Linux“ distrofų

Ne paslaptis, kad visi ieško saugios operacinės sistemos, siūlančios aukščiausio lygio privatumą. Jei naudojate nepakankamai saugią sistemą, kiekviena...

Kaip suderinti domenus ir IP su „Spyse“ įrankių rinkiniu

Žvalgyba, netrukus vadinama atkūrimu, reiškia susijusių veiklų ir metodų rinkinį, skirtą rinkti tikslinės sistemos informaciją. Pavyzdžiui, žvalgybai ...

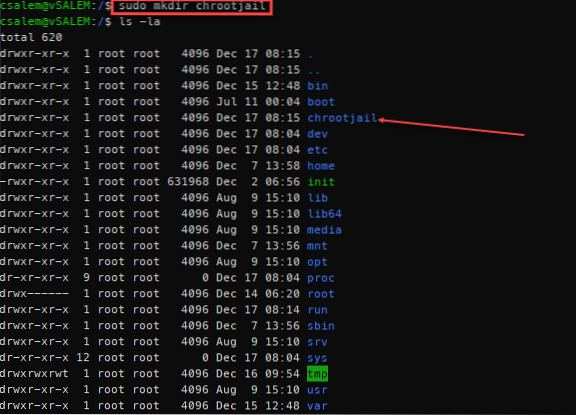

Kaip nustatyti „Linux Chroot Jails“

Ypač tiems, kurie skirti svarbiausioms paslaugoms, „Linux“ sistemoms reikalingos eksperto lygio žinios ir pagrindinės saugos priemonės. Deja, net ir ...

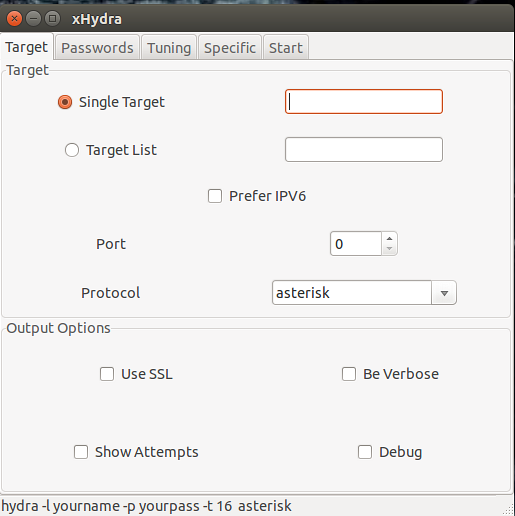

Kaip įdiegti ir naudoti THC Hydra?

Slaptažodžiai yra silpniausios grandys. Jei kas nors pasisavins jūsų slaptažodį, viskas baigsis! Taigi slaptažodžiai yra svarbiausi saugumo trūkumai. ...

Phenquestions

Phenquestions