- Kaip išjungti „ssh root“ prieigą „Debian 10 Buster“

- Alternatyvos, užtikrinančios jūsų ssh prieigą

- Filtruokite ssh prievadą naudodami „iptables“

- Naudojant TCP pakuotes ssh filtruoti

- Išjungiama ssh paslauga

- Susiję straipsniai

Kaip išjungti „ssh root“ prieigą „Debian 10 Buster“

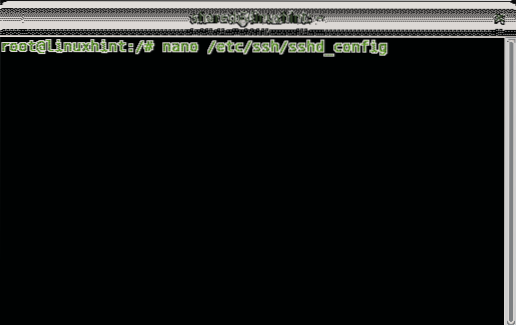

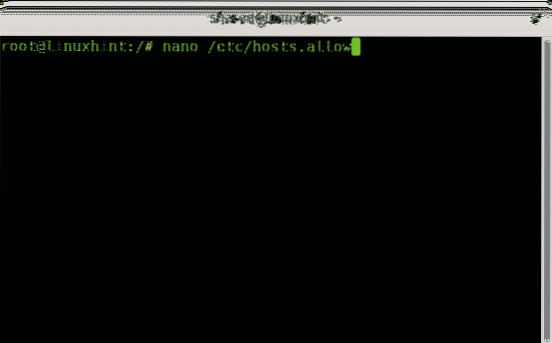

Norėdami išjungti ssh šaknies prieigą, turite redaguoti ssh konfigūracijos failą, Debian'e tai yra / etc / ssh / sshd_config, Norėdami jį redaguoti naudodami nano teksto rengyklę, paleiskite:

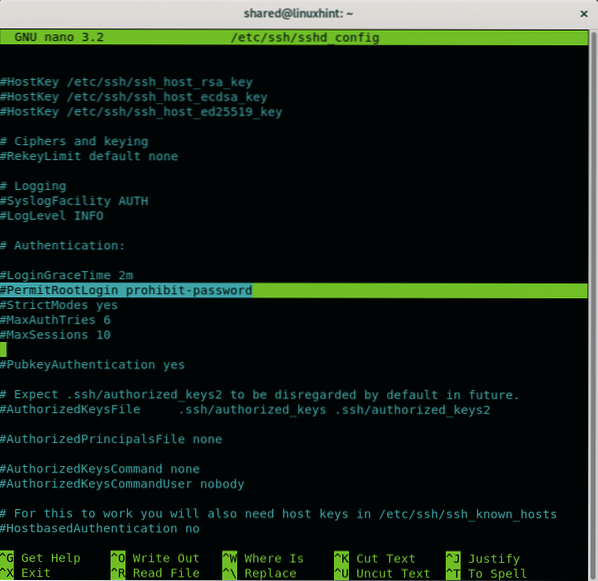

Nano galite paspausti CTRL + W (kur) ir tipas „PermitRoot“ rasti šią eilutę:

#PermitRootLogin draudžiamas slaptažodis

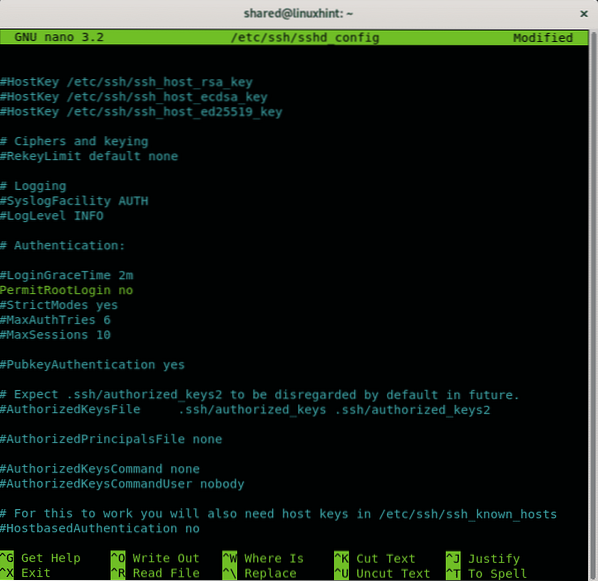

Norėdami išjungti prieigą prie šaknies per ssh, tiesiog atžymėkite tą eilutę ir pakeiskite drausti-slaptažodį dėl ne kaip šiame paveikslėlyje.

Išjungę root prieigą paspauskite CTRL + X ir Y išsaugoti ir išeiti.

The drausti-slaptažodį parinktis neleidžia prisijungti prie slaptažodžio, leidžiančio prisijungti tik atliekant atsarginius veiksmus, pvz., viešuosius raktus, užkertant kelią žiaurios jėgos atakoms.

Alternatyvos, užtikrinančios jūsų ssh prieigą

Apriboti prieigą prie viešojo rakto autentifikavimo:

Norėdami išjungti prisijungimą slaptažodžiu, leidžiantį prisijungti tik naudojant viešąjį raktą, atidarykite / etc / ssh / ssh_config konfigūracijos failą dar kartą paleidę:

Norėdami išjungti prisijungimą slaptažodžiu, leidžiantį prisijungti tik naudojant viešąjį raktą, atidarykite / etc / ssh / ssh_config konfigūracijos failą dar kartą paleidę:

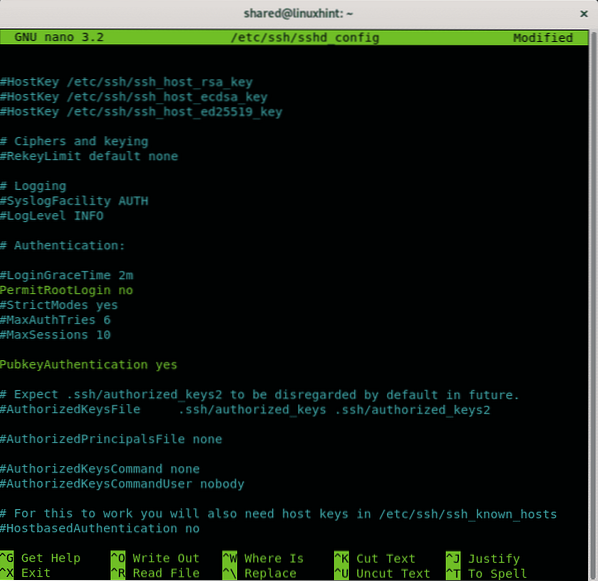

nano / etc / ssh / sshd_configRaskite eilutę, kurioje yra „PubkeyAuthentification“ ir įsitikinkite, kad parašyta taip kaip žemiau pateiktame pavyzdyje:

Įsitikinkite, kad slaptažodžio autentifikavimas yra išjungtas, ieškodami eilutės, kurioje yra Slaptažodžio patvirtinimas, jei komentuojama, nekomentuokite ir įsitikinkite, kad jis nustatytas kaip ne kaip šiame paveikslėlyje:

Tada paspauskite CTRL + X ir Y išsaugoti ir išeiti iš nano teksto rengyklės.

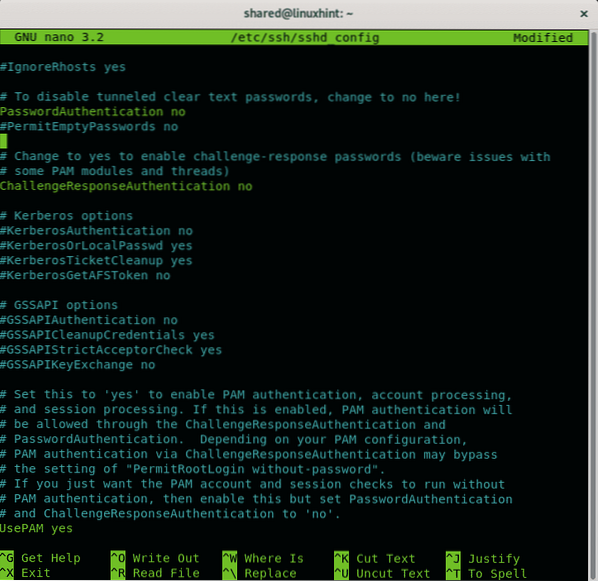

Dabar kaip vartotojui, kuriam norite leisti pasiekti ssh, turite sukurti privačių ir viešųjų raktų poras. Vykdyti:

ssh-keygenAtsakykite į klausimų seką, palikdami pirmąjį atsakymą numatytuoju, paspausdami ENTER, nustatykite savo slaptafrazę, pakartokite ją ir raktai bus saugomi ~ /.ssh / id_rsa

Įveskite failą, kuriame išsaugosite raktą (/ root /.ssh / id_rsa):

Įveskite slaptafrazę (tuščia, jei nėra slaptafrazės):

Jūsų tapatybė išsaugota aplanke / root /.ssh / id_rsa.

Jūsų viešasis raktas išsaugotas aplanke / root /.ssh / id_rsa.aludė.

Pagrindinis piršto atspaudas yra:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Rakto atsitiktinis vaizdas yra:

+---[RSA 2048]----+

Norėdami perkelti ką tik sukurtas raktų poras, galite naudoti ssh-copy-id komanda su tokia sintakse:

ssh-copy-idPakeiskite numatytąjį ssh prievadą:

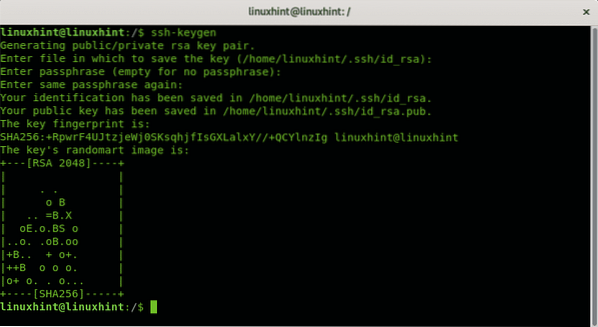

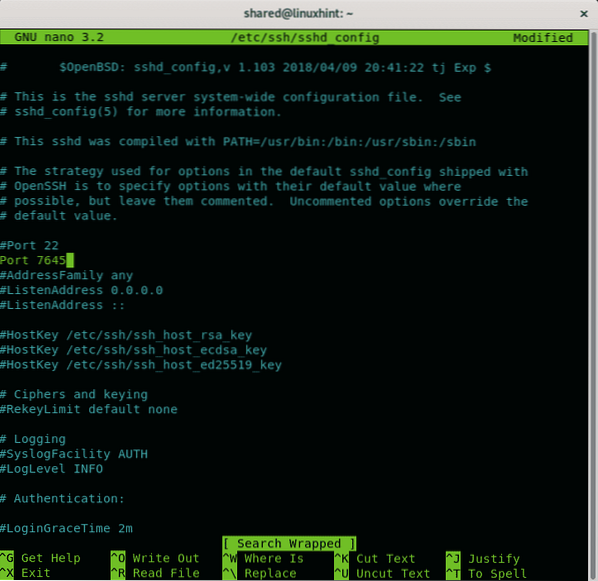

Atidaryk / etc / ssh / ssh_config konfigūracijos failą dar kartą paleidę:

nano / etc / ssh / sshd_config

Tarkime, kad norite naudoti 7645 prievadą, o ne numatytąjį 22 prievadą. Pridėkite eilutę, kaip nurodyta toliau pateiktame pavyzdyje:

Tada paspauskite CTRL + X ir Y išsaugoti ir išeiti.

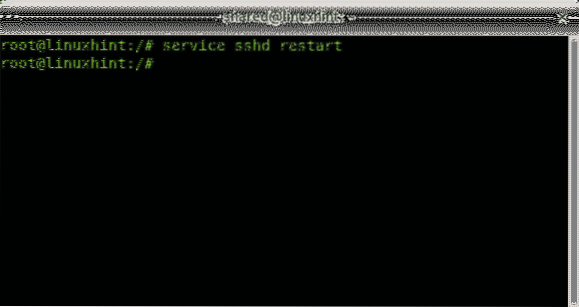

Paleiskite ssh paslaugą paleisdami:

tarnyba sshd paleisti iš naujo

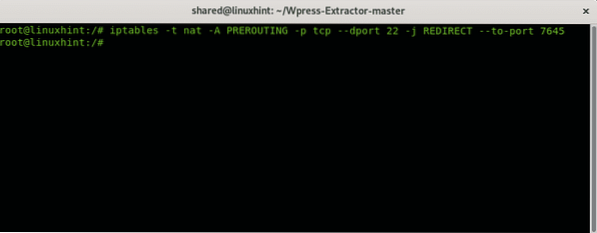

Tada turėtumėte sukonfigūruoti „iptables“, kad būtų galima bendrauti per 7645 prievadą:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT - į 7645 prievadą

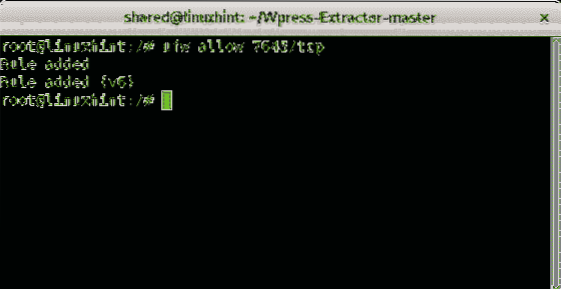

Vietoj to galite naudoti UFW (nesudėtingą užkardą):

ufw leisti 7645 / tcp

Filtruoti ssh prievadą

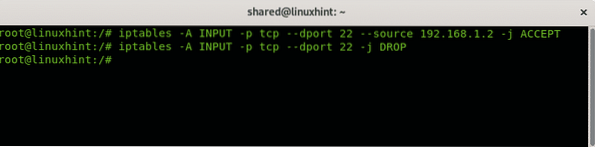

Taip pat galite apibrėžti taisykles, leidžiančias priimti arba atmesti ssh ryšius pagal konkrečius parametrus. Ši sintaksė rodo, kaip priimti SSH ryšius iš konkretaus IP adreso naudojant „iptables“:

„iptables“ -A INPUT -p tcp - 22 portas - šaltinis„iptables“ -A INPUT -p tcp - 22 portas -j DROP

Pirmoje aukščiau pateikto pavyzdžio eilutėje nurodoma „iptables“ priimti gaunamas (INPUT) TCP užklausas į 22 prievadą iš IP 192.168.1.2. Antroje eilutėje nurodoma IP lentelėms atsisakyti visų jungčių prie 22 prievado. Taip pat galite filtruoti šaltinį pagal „Mac“ adresą, kaip parodyta toliau pateiktame pavyzdyje:

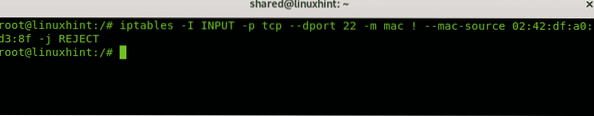

iptables -I INPUT -p tcp --port 22 -m mac ! --„mac-source“ 02: 42: df: a0: d3: 8f-j ATMESTI

Aukščiau pateiktame pavyzdyje atmetami visi ryšiai, išskyrus įrenginį, kurio „Mac“ adresas yra 02: 42: df: a0: d3: 8f.

Naudojant TCP pakuotes ssh filtruoti

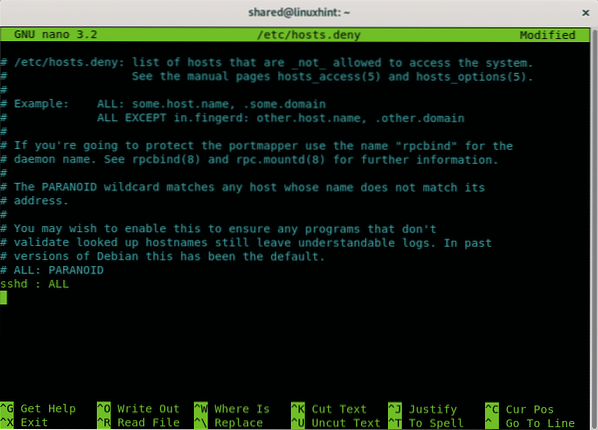

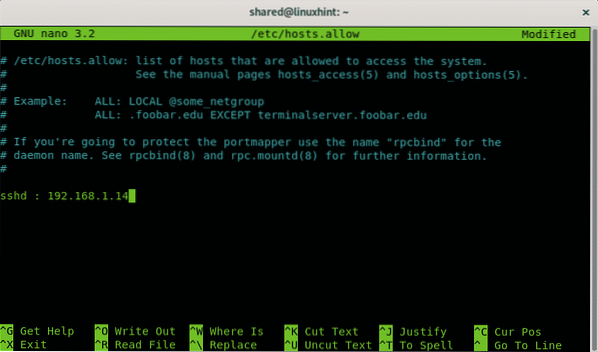

Kitas būdas įtraukti baltąjį sąrašą IP adresų, kad būtų galima prisijungti per ssh, o atmetant likusius dalykus, yra redaguoti katalogų kompiuterius.neigti ir šeimininkai.leisti rasti / etc.

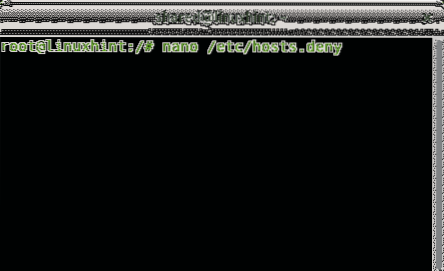

Norėdami atmesti visus paleistus kompiuterius:

nano / etc / hosts.neigti

Pridėti paskutinę eilutę:

sshd: VISI

Norėdami išsaugoti ir išeiti, paspauskite CTRL + X ir Y. Dabar, jei norite leisti konkretiems kompiuteriams per ssh redaguoti failą / etc / hosts.leisti, redaguoti paleisti:

nano / etc / hosts.leisti

Pridėkite eilutę, kurioje būtų:

SSD:

Paspauskite CTRL + X, kad išsaugotumėte ir išeitumėte iš „nano“.

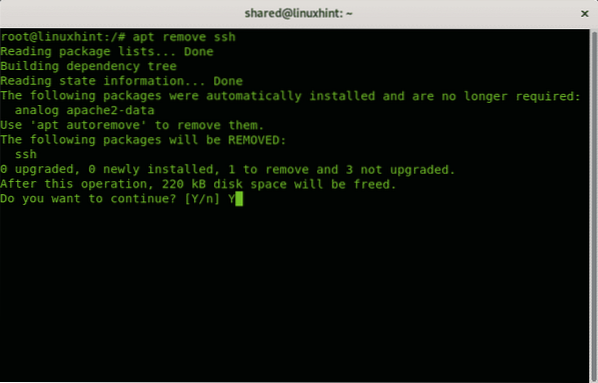

Išjungiama ssh paslauga

Daugelis vietinių vartotojų mano, kad ssh yra nenaudingas, jei jo visai nenaudojate, galite jį pašalinti arba galite užblokuoti arba filtruoti prievadą.

„Debian Linux“ ar pagrindinėse sistemose, tokiose kaip „Ubuntu“, galite pašalinti paslaugas naudodami „apt“ paketų tvarkyklę.

Norėdami pašalinti ssh paslaugos vykdymą:

Jei norite užbaigti pašalinimą, paspauskite Y.

Viskas apie vidaus priemones, skirtas saugiai saugoti ssh.

Tikiuosi, kad ši pamoka jums buvo naudinga, toliau laikykitės „LinuxHint“, kad gautumėte daugiau patarimų ir pamokymų apie „Linux“ ir tinklus.

Susiję straipsniai:

- Kaip įjungti SSH serverį „Ubuntu 18“.04 LTS

- Įjunkite SSH „Debian 10“

- SSH prievadų persiuntimas sistemoje „Linux“

- Bendros SSH konfigūracijos parinktys Ubuntu

- Kaip ir kodėl pakeisti numatytąjį SSH prievadą

- Konfigūruokite SSH X11 persiuntimą „Debian 10“

- Arch Linux SSH serverio sąranka, pritaikymas ir optimizavimas

- „Iptables“ pradedantiesiems

- Darbas su „Debian“ užkardomis (UFW)

Phenquestions

Phenquestions