Tinkamai sukonfigūruota užkarda yra labai svarbi nustatant išankstinį sistemos saugumą. Turėdami tai omenyje, čia mes apžvelgsime, kaip sukonfigūruoti užkardą jūsų „Ubuntu“ kompiuteryje.

Dabar pagal numatytuosius nustatymus „Ubuntu“ pateikiamas specialus užkardos konfigūravimo įrankis, žinomas kaip UFW arba Nesudėtinga užkarda. Tai intuityvi „front-end“ sistema, sukurta padėti valdyti „iptables“ užkardos taisykles. Naudodami UFW galėsite naudotis beveik visomis būtinomis ugniasienės užduotimis nemokėdami iptables.

Taigi, šiam skaitymui naudosime UFW, kad padėtume nustatyti „Ubuntu“ kompiuterio užkardą. Mes taip pat parengėme išsamią nuoseklią instrukciją, kaip naudoti UFW.

„Ubuntu Firewall“ (UFW) konfigūravimas

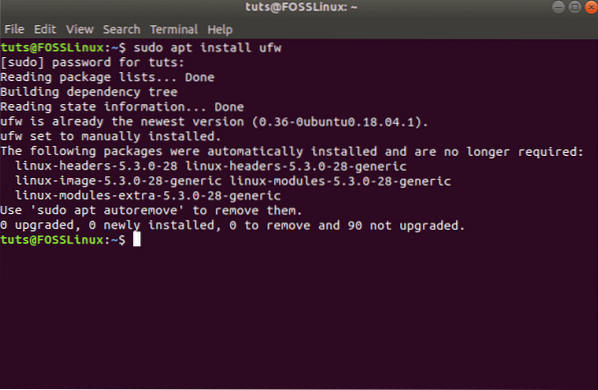

UFW yra paprasta ir efektyvi užkardos programa, įdiegta „Ubuntu“ pagal numatytuosius nustatymus, tačiau neįgalinta. Tačiau jei manote, kad galbūt netyčia jį ištrynėte, galite įvesti šią komandą savo terminale, kad ją iš naujo įdiegtumėte sistemoje.

sudo apt įdiekite ufw

Tai įdiegs UFW jūsų sistemoje. Ir jei jis jau buvo įdiegtas, gausite šį ekraną:

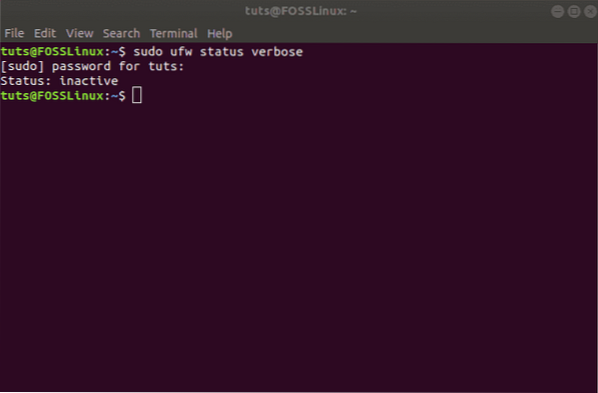

Įdiegę turite įsitikinti, kad jis įjungtas ir veikia. Norėdami tai padaryti, naudokite šią komandą:

sudo ufw statusas

Kaip matote iš paveikslėlio, mūsų sistemoje tai rodo, kad UFW yra neaktyvus.

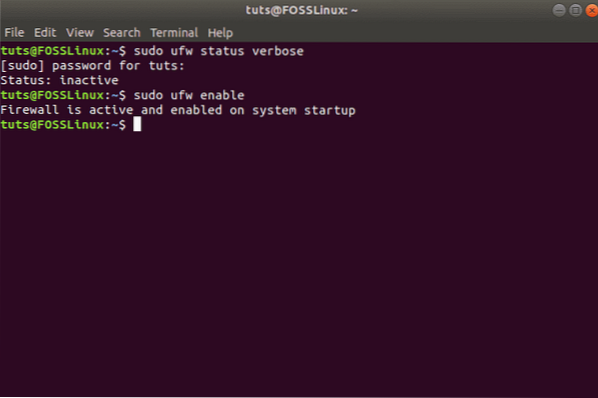

Tokiu atveju norėdami suaktyvinti UFW, įveskite šią komandą:

sudo ufw įjungti

Tai turėtų suaktyvinti UFW jūsų sistemoje ir rodyti šį pranešimą:

Nustatykite numatytąją politiką

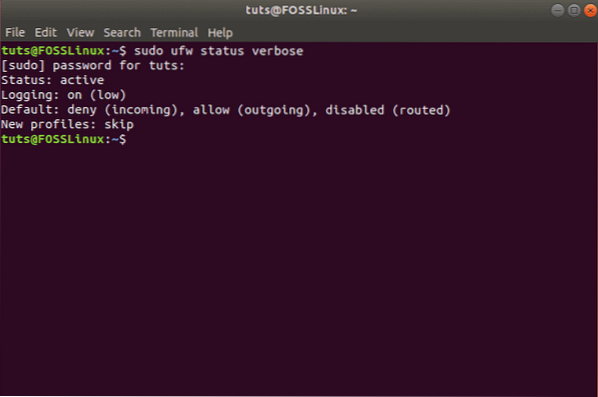

Suaktyvinę UFW galite pereiti ir patikrinti jo būseną naudodami ankstesnę komandą:

sudo ufw statusas

Dabar turėtumėte pamatyti kažką tokio:

Kaip matote, pagal numatytuosius nustatymus UFW atmeta visus gaunamus ryšius ir leidžia visus išeinančius ryšius. Tai neleidžia klientams prisijungti prie mūsų serverio iš išorės, bet leis mūsų serverio programoms bendrauti su išoriniais serveriais.

Tačiau galite tiksliai sureguliuoti šias taisykles, kad sukurtumėte tinkintą užkardą, atitinkančią jūsų poreikius ir reikalavimus.

Tolesniuose skyriuose aptarsime įvairius būdus, kuriais galite valdyti užkardos parametrus.

Konfigūruokite UFW elgesį, atsižvelgdami į gaunamus ryšius su skirtingais uostais

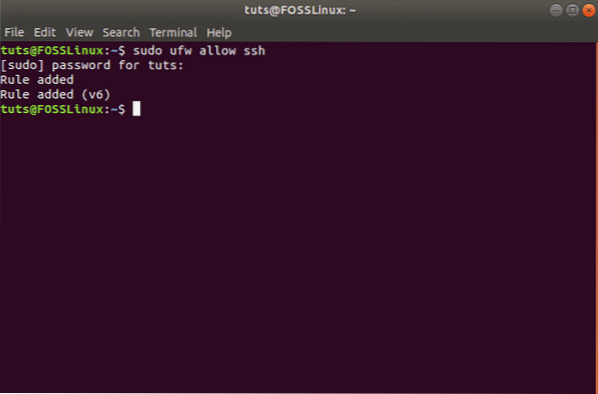

Jei norite leisti ryšius, kuriuose naudojamas saugus SSH, naudokite šią komandą:

sudo ufw leisti ssh

arba

sudo ufw leisti 22

Turėtumėte gauti šį pranešimą:

22 prievadas yra numatytasis prievadas, kurio klausosi „SSH Daemon“. Galite konfigūruoti UFW, kad leistumėte paslaugą (SSH), arba konkretų prievadą (22).

Turint tai omenyje, jei sukonfigūravote SSH demoną klausytis kito prievado, tarkim, 2222 prievado, tuomet komandoje galite tiesiog pakeisti 22 į 2222, o UFW užkarda leis prisijungti iš šio prievado.

Tarkime, kad norite, kad jūsų serveris klausytų HTTP 80 prievade, tada galite įvesti bet kurią iš šių komandų ir taisyklė bus pridėta prie UFW.

sudo ufw leisti http

arba

sudo ufw leisti 80

Norėdami leisti HTTPS 443 prievade, galite naudoti šias komandas:

sudo ufw leisti https

arba

sudo ufw leisti 443

Dabar, jei norite leisti daugiau nei vieną uostą tuo pačiu metu, tai taip pat įmanoma. Tačiau šiuo atveju turite paminėti abu - prievado numerius, taip pat konkretų protokolą, kurį norite suaktyvinti.

Čia yra komanda, kurią naudosite, kad leistumėte prisijungti iš 6000–6003 prievadų, gaunamų iš TCP, taip pat UDP.

sudo ufw leisti 6000: 6003 / tcp

sudo ufw leisti 6000: 6003 / udp

Atmesti specifines jungtis

Jei jums rūpi užkirsti kelią atskiriems ryšiams, jums tereikia tiesiog sukeisti „leisti„ su „paneigti„ bet kurioje iš aukščiau nurodytų komandų.

Pavyzdžiui, tarkime, kad matėte įtartiną veiklą iš 1 IP adreso.10.184.53. Tokiu atveju galite naudoti šią komandą, kad išvengtumėte to IP adreso prisijungimo prie jūsų sistemos:

sudo ufw paneigti nuo 1.10.184.53

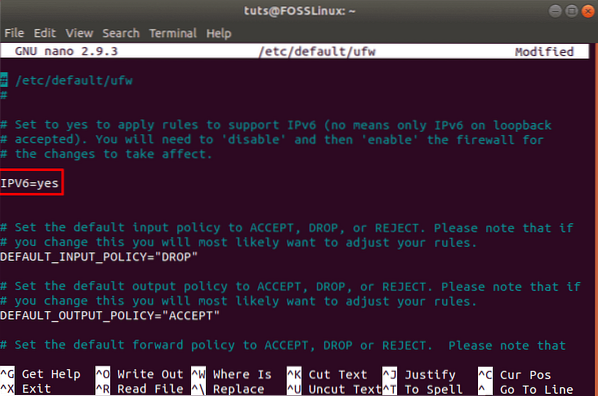

Konfigūruokite UFW, skirtą „IPv6“

Visos komandos, kurias aptarėme aukščiau, daro prielaidą, kad naudojate „IPv4“. Jei jūsų serveris sukonfigūruotas naudoti IPv6, taip pat turite sukonfigūruoti UFW palaikyti IPv6. Tai atliekama naudojant šią komandą:

sudo nano / etc / default / ufw

Patikrinkite ir įsitikinkite, kad vertė „IPv6“ yra nustatytas į Taip. Tai turėtų atrodyti taip:

Dabar UFW ir visos iš anksto sukonfigūruotos taisyklės palaikys ir IPv4, ir IPv6.

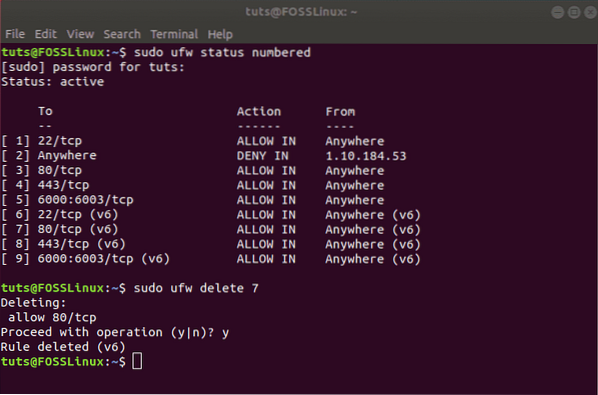

Ištrinkite konkrečias UFW taisykles

Dabar, kai žinote, kaip sukurti naujas UFW taisykles, taip pat laikas išmokti ištrinti konkrečias taisykles, kad galėtumėte visiškai valdyti užkardos įrankių rinkinį.

Jei nustatėte kelias taisykles ir visų jų neprisimenate, galite naudoti šią komandą, kad gautumėte visų užkardos taisyklių sąrašą.

sudo ufw būsena sunumeruota

Tai sugeneruos sunumeruotą visų jūsų nustatytų UFW taisyklių sąrašą. Tarkime, kad norite ištrinti 7 taisyklės taisyklę. Tada galite sekti šią komandą:

sudo ufw ištrinti 7

Arba, jei jau žinote, kurią taisyklę norite ištrinti, galite ją tiesiogiai įvesti į tokią komandą:

sudo ufw ištrinti leisti http

Pastaba: Jei UFW sukonfigūravote tiek IPv6, tiek IPv4, tada Ištrinti komanda pašalins taisyklę abiem atvejais.

Pasiekite ugniasienės žurnalus

Svarbu kartkartėmis patikrinti ugniasienės žurnalus. Tai padės jums nustatyti atakas, pastebėti bet kokią neįprastą veiklą jūsų tinkle ir net pašalinti ugniasienės taisykles.

Tai pasakius, pirmiausia turite įgalinti UFW kurti žurnalus, kuriuos galite padaryti naudodami šią komandą:

sudo ufw prisijungimas

Žurnalai bus saugomi / var / log / žinutės, / var / log / syslog, ir / var / log / kern.žurnalas iš kur galite juos pasiekti.

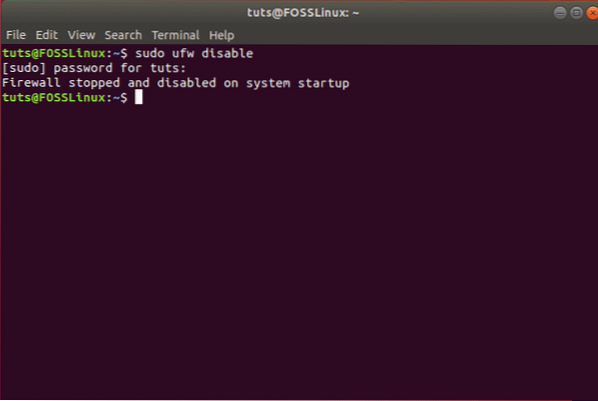

Išjungti / iš naujo nustatyti UFW

Jei norite išjungti UFW kartu su visomis jo taisyklėmis, galite naudoti šią komandą:

sudo ufw išjungti

Gausite tokį pranešimą:

Tada galite iš naujo suaktyvinti UFW naudodami vieną iš aukščiau aptartų komandų:

sudo ufw įjungti

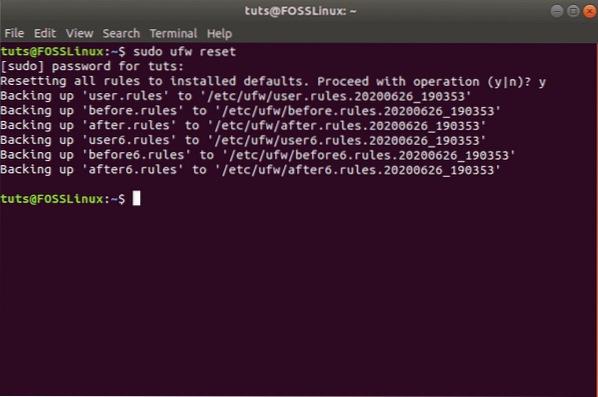

Tačiau jei norite pradėti iš naujo ir ištrinti visas aktyvias taisykles, galite tiesiog iš naujo nustatyti UFW naudodami šią komandą:

sudo ufw atstatyti

Tai turėtų sugeneruoti šį pranešimą ir UFW bus nustatytas iš naujo, pašalinant visas esamas taisykles.

Apvyniojimas

Taigi tai buvo mūsų išsami pamoka, kaip įjungti ir sukonfigūruoti UFW jūsų „Ubuntu“. Tikimės, kad šis vadovas jums buvo naudingas ir kad jis padėjo jums nustatyti tinkintą ugniasienę jūsų „Ubuntu“ sistemai. Apžvelgėme visas pagrindines taisykles ir valdymo sritis, kurių norite iš savo užkardos. Turite papildomų patarimų apie „Ubuntu“ užkardą? Praneškite mums toliau pateiktose pastabose.

Phenquestions

Phenquestions