Informacinių technologijų pasaulyje saugumas šiais laikais kelia didelį nerimą. Kiekvieną dieną prieš organizacijas pradedamos naujos ir sudėtingos atakos. Sistemos administratoriai naudoja skirtingus būdus, kaip sustiprinti savo serverių saugumą. Vienas iš įprastų sąveikos su serveriu būdų yra SSH (arba Sekologiškas SHell) protokolas, plačiai naudojamas nuotoliniam prisijungimui prie serverio. Be nuotolinių „shell“ prisijungimų, jis taip pat naudojamas kopijuojant failus tarp dviejų kompiuterių. Skirtingai nuo kitų metodų, tokių kaip telnet, rcp, ftp ir kt., SSH protokolas naudoja šifravimo mechanizmą, kad apsaugotų ryšį tarp dviejų kompiuterių.

SSH protokolo saugumą galima dar labiau sustiprinti naudojant dviejų veiksnių autentifikavimą. Tai dar labiau sustiprins sieną tarp pagrindinio kompiuterio ir užpuolikų. Norėdami prisijungti prie savo nuotolinio serverio naudodami SSH, jums reikės slaptažodžio ir patvirtinimo kodo (arba OTP) iš autentifikavimo programos, veikiančios jūsų mobiliajame įrenginyje. Tai tikrai naudinga, jei užpuolikas pavagia jūsų slaptažodį, jis negalės prisijungti prie jūsų serverio be patvirtinimo kodo.

Mobiliesiems įrenginiams, kuriuose veikia „Android“ arba „Apple IOS“, yra daug autentifikavimo programų. Šiame vadove „Fedora“ serveryje ir mobiliajame įrenginyje buvo naudojama „Google Authenticator“ programa.

Ką apimsime

Šis vadovas parodys, kaip galime naudoti dviejų veiksnių autentifikavimą su SSH protokolu, kad išvengtume neteisėtos prieigos prie „Fedora 30“ darbo vietos. Pabandysime prisijungti prie „Fedora“ serverio iš „Xubuntu“ kliento mašinos, norėdami sužinoti, ar sąranka veikia taip, kaip tikėtasi. Pradėkime konfigūruoti SSH naudodami dviejų veiksnių autentifikavimą.

Būtinos sąlygos

- „Fedora 30“ OS, įdiegta nuotoliniame serveryje su „sudo“ vartotojo paskyra.

- „Xubuntu“ mašina, skirta pasiekti aukščiau esantį serverį.

- Mobilusis įrenginys, kuriame įdiegta „Google“ autentifikavimo programa.

Sąrankos apžvalga

- „Fedora 30“ mašina su IP: 192.168.43.92

- „Xubuntu“ mašina su IP: 192.168.43.71

- Mobilusis įrenginys su „Google“ autentifikavimo programa.

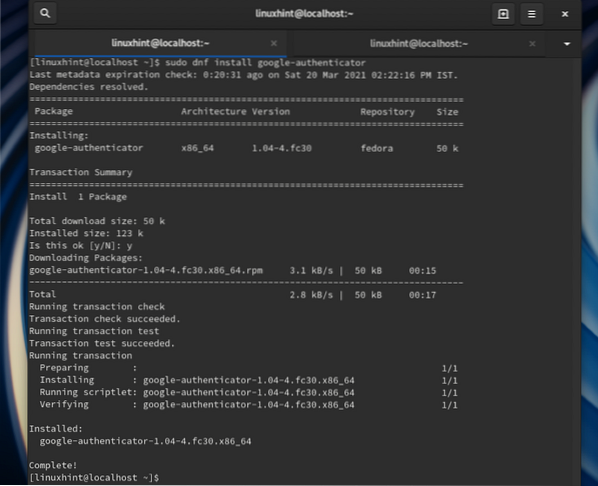

1 žingsnis. Įdiekite „Google“ autentifikavimo priemonę „Fedora 30“ serveryje naudodami komandą:

$ sudo dnf install -y google-autentifikatorius

2 žingsnis. Vykdykite žemiau esančią komandą, kad paleistumėte „Google“ autentifikavimo priemonę savo serveryje:

$ google-autentifikatoriusJi užduos keletą klausimų, kaip sukonfigūruoti serverį veikti su jūsų mobiliuoju įrenginiu:

Ar norite, kad autentifikavimo žetonai būtų pagrįsti laiku (y / n) y [čia įveskite „Y“]Terminalo lange jis parodys QR kodą; kol kas atidarykite šį terminalo langą.

3 žingsnis. Įdiekite „Google“ autentifikavimo programą savo mobiliajame įrenginyje ir atidarykite ją. Dabar spustelėkite parinktį „Nuskaityti QR kodą.Dabar sutelkite savo mobiliojo fotoaparato dėmesį į QR kodo nuskaitymą serverio terminalo lange.

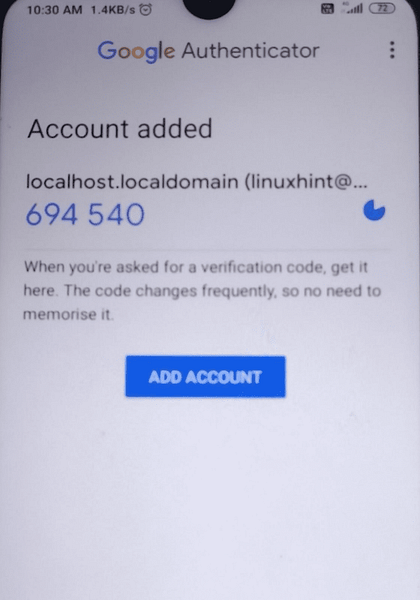

4 žingsnis. Nuskaitęs QR kodą, mobilusis įrenginys pridės jūsų serverio abonementą ir sugeneruos atsitiktinį kodą, kuris nuolat keisis sukamuoju laikmačiu, kaip parodyta paveikslėlyje žemiau:

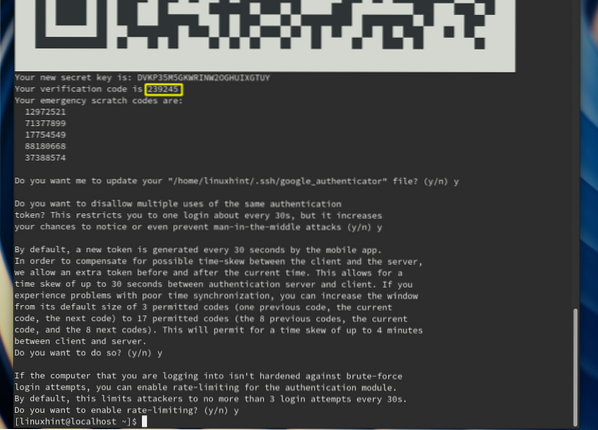

5 žingsnis. Dabar grįžkite į savo serverio terminalo langą ir čia įveskite patvirtinimo kodą iš savo mobiliojo prietaiso. Patvirtinus kodą, jis sugeneruos įbrėžimų kodo rinkinį. Šiuos įbrėžimų kodus galima naudoti prisijungiant prie serverio, jei pametate mobilųjį įrenginį. Taigi, išsaugokite juos saugioje vietoje.

6 žingsnis. Atlikdami tolesnius veiksmus, jis užduos keletą klausimų, kad užbaigtų konfigūraciją. Toliau pateikėme klausimų ir jų atsakymų rinkinį, kad sukonfigūruotumėte sąranką. Šiuos atsakymus galite pakeisti pagal savo poreikius:

Ar norite, kad atnaujinčiau jūsų "/ home / linuxhint /.google_authenticator "failas? (y / n) y [čia įveskite „y“]Ar norite neleisti kelių to paties autentifikavimo žetono naudojimo būdų? Tai apriboja jūsų prisijungimą maždaug kas 30 metų, tačiau tai padidina jūsų galimybes pastebėti ar net užkirsti kelią žmogaus viduryje atakoms (y / n) y [čia įveskite „y“]

Pagal numatytuosius nustatymus mobilioji programa sugeneruoja naują prieigos raktą kas 30 sekundžių.Norėdami kompensuoti galimą kliento ir serverio laiko iškreipimą, leidžiame papildomą prieigos raktą prieš ir po dabartinio laiko. Tai leidžia nustatyti 30 sekundžių laiko tarpą tarp autentifikavimo serverio ir kliento. Jei kyla problemų dėl netinkamo laiko sinchronizavimo, langą galite padidinti nuo numatytojo 3 leistinų kodų dydžio (vieno ankstesnio kodo, dabartinio kodo, kito kodo) iki 17 leistinų kodų (8 ankstesni kodai, dabartinis kodas ir 8 kiti kodai). Tai leis tam tikrą laiką nukreipti iki 4 minučių tarp kliento ir serverio. Ar norite tai padaryti? (y / n) y [čia įveskite „y“]

Jei kompiuteris, prie kurio prisijungiate, nėra atsparus prisijungimo bandymams, galite įgalinti autentifikavimo modulio greičio ribojimą. Pagal numatytuosius nustatymus tai užpuolikams apriboja ne daugiau kaip 3 bandymus prisijungti kas 30 metų. Ar norite įgalinti normos ribojimą? (y / n) y [čia įveskite „y“]

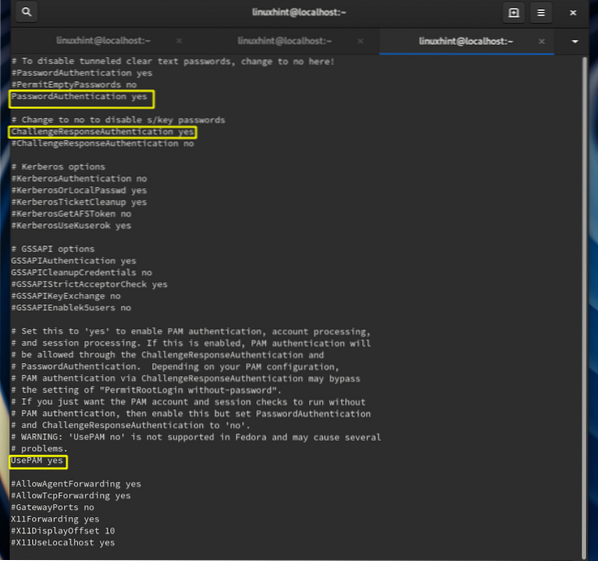

7 žingsnis. Dabar atidarykite failą sshd_config naudodami bet kurį redaktorių

$ sudo vi / etc / ssh / sshd_configir atlikite šiuos veiksmus:

- Negalima komentuoti ir nustatyti Slaptažodžio patvirtinimas į taip.

- Negalima komentuoti ir nustatyti ChallengeResponseAuthentification į taip.

- Negalima komentuoti ir nustatyti Naudokite PAM į taip.

Išsaugokite ir uždarykite failą.

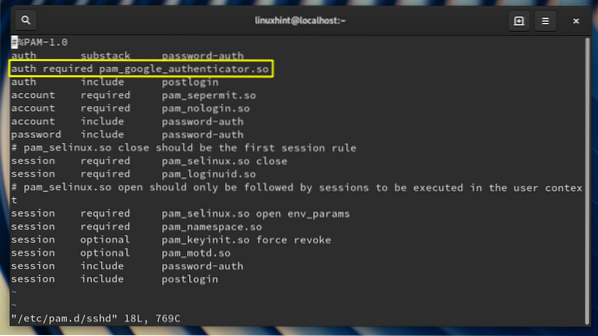

8 žingsnis. Tada atidarykite / etc / pam.d / sshd failas

$ sudo vi / etc / pam.d / sshdir po eilute pridėkite šias eilutes "Autentinis paketo slaptažodis:

reikalingas autentifikavimas pam_google_authenticator.taip

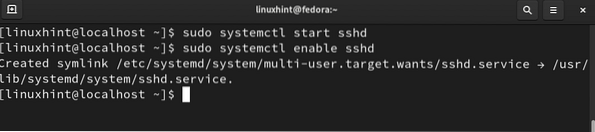

9 žingsnis. Paleiskite ir įjunkite SSH paslaugą „Fedora“ serveryje naudodami komandą:

$ sudo systemctl start sshd$ sudo systemctl įjungti sshd

Dabar atlikti visi serverio konfigūravimo veiksmai. Dabar mes persikelsime į savo kliento mašiną, t.e., „Xubuntu“, mūsų atveju.

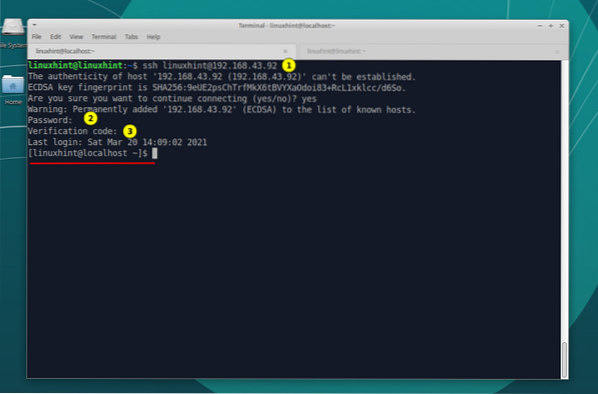

10 žingsnis. Dabar pabandykite prisijungti naudodami SSH iš „Xubuntu“ mašinos į „Fedora 30“ serverį:

$ ssh [el. pašto saugoma]

Kaip matote, SSH pirmiausia prašo iš jūsų mobiliojo įrenginio įvesti serverio slaptažodį ir patvirtinimo kodą. Teisingai įvedę patvirtinimo kodą, galite prisijungti prie nuotolinio „Fedora“ serverio.

Išvada

Sveikiname, sėkmingai sukonfigūravome SSH prieigą naudojant dviejų veiksnių autentifikavimą „Fedora 30 OS“. Galite toliau sukonfigūruoti SSH naudoti tik patvirtinimo kodą prisijungiant be nuotolinio serverio slaptažodžio.

Phenquestions

Phenquestions