Nikto prieš svetainę atlieka daugiau nei 6700 bandymų. Dėl daugybės saugos pažeidžiamumų ir netinkamai sukonfigūruotų žiniatinklio serverių bandymų daugeliui saugumo ekspertų ir pentesterių leidžiama naudotis įrenginiu. „Nikto“ gali būti naudojamas norint patikrinti žiniatinklio svetainę ir žiniatinklio serverį ar virtualųjį pagrindinį kompiuterį dėl žinomų saugumo spragų ir neteisingos failų, programų ir serverių konfigūracijos. Tai gali atrasti nepastebėtą turinį ar scenarijus ir kitas sunku nustatyti problemas išoriniu požiūriu.

Montavimas

Diegimas Nikto „Ubuntu“ sistemoje iš esmės yra paprasta, nes paketas jau pasiekiamas numatytosiose saugyklose.

Pirmiausia, norėdami atnaujinti sistemos saugyklas, naudosime šią komandą:

[apsaugotas el. paštu]: ~ $ sudo apt-get update && sudo apt-get upgradeAtnaujinę savo sistemą. Dabar paleiskite šią komandą, kad įdiegtumėte Nikto.

[apsaugotas el. pašto adresas]: ~ $ sudo apt-get install nikto -yBaigę diegimo procesą, naudokite šią komandą, kad patikrintumėte, ar „nikto“ įdiegtas teisingai, ar ne:

[apsaugotas el. paštas]: ~ $ nikto- „Nikto v2“.1.6

------------------------------------------------------------

Jei komanda nurodo versijos numerį Nikto tai reiškia, kad įdiegimas yra sėkmingas.

Naudojimas

Dabar mes pamatysime, kaip mes galime naudotis Nikto su įvairiomis komandinės eilutės parinktimis atlikti žiniatinklio nuskaitymą.

Paprastai Nikto nuskaitymui reikalingas tik pagrindinis kompiuteris, kurį galima nurodyti naudojant -h arba -vedėjas Pavyzdžiui, jei mums reikia nuskaityti mašiną, kurios IP yra 192.168.30.128 mes paleisime „Nikto“ taip ir nuskaitymas atrodys maždaug taip:

[el. pašto saugoma]: ~ $ nikto -h 192.168.30.128- „Nikto v2“.1.6

------------------------------------------------------------

+ Tikslinis IP: 192.168.30.128

+ Tikslinis pagrindinio kompiuterio pavadinimas: 192.168.30.128

+ Tikslinis uostas: 80

+ Pradžios laikas: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Serveris: nginx / 1.14.0 („Ubuntu“)

... iškirpti ..

+ /: Rasta „WordPress“ instaliacija.

+ / wp-login.php: rastas „WordPress“ prisijungimas

+ Apache / 2.4.10 atrodo pasenęs

+ X-XSS-Protection antraštė nėra apibrėžta. Ši antraštė gali užsiminti apie vartotojo agentą

apsisaugoti nuo kai kurių XSS formų

+ Serveris gali nutekėti inodus per „ETags“

------------------------------------------------------------

+ Išbandytas 1 šeimininkas (-ai)

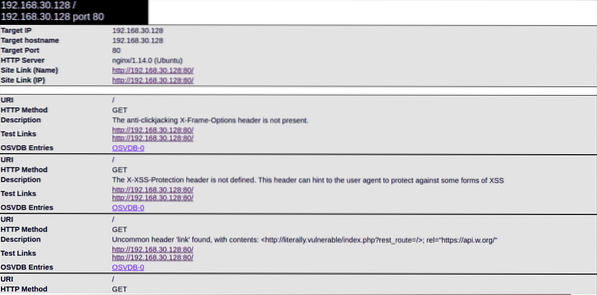

Šiame išvestyje yra daug naudingos informacijos .Nikto aptiko žiniatinklio serverį, XSS pažeidžiamumą, PHP informaciją ir „WordPress“ diegimą.

OSVDB

„Nikto“ nuskaitymo su OSVDB prefiksu elementai yra pažeidžiamumai, apie kuriuos pranešta atvirojo kodo pažeidžiamumo duomenų bazėje (panašiai kaip ir kitose pažeidžiamumo duomenų bazėse, pvz., „Bendrosios spragos ir pozicijos“, „Nacionalinė pažeidžiamumų duomenų bazė“ ir kt.).Tai gali būti labai naudinga, atsižvelgiant į jų sunkumo balą ,

Uostų nurodymas

Kaip matote iš aukščiau pateiktų rezultatų, kai uostas nenurodytas, Nikto pagal numatytuosius nustatymus nuskaitys 80 prievadą . Jei žiniatinklio serveris veikia kitame prievade, turite nurodyti prievado numerį naudodami -p arba -uostas variantą.

[el. pašto saugoma]: ~ $ nikto -h 192.168.30.128 -p 65535- „Nikto v2“.1.6

------------------------------------------------------------

+ Tikslinis IP: 192.168.30.128

+ Tikslinis pagrindinio kompiuterio pavadinimas: 192.168.30.128

+ Tikslinis uostas: 65535

+ Pradžios laikas: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Serveris: „Apache“ / 2.4.29 („Ubuntu“)

+ Antraštės, leidžiančios spustelėti „X-Frame-Options“, nėra.

+ Apache / 2.4.29 atrodo pasenę

+ OSVDB-3233: / icons / README: rastas numatytasis „Apache“ failas.

+ Leidžiami HTTP metodai: OPTIONS, HEAD, GET, POST

Nuskaitytas 1 kompiuteris ..

Iš pirmiau pateiktos informacijos galime pamatyti, kad yra keletas antraščių, kurios padeda nurodyti, kaip svetainė sukonfigūruota. Sultingos informacijos galite gauti ir iš slaptų katalogų.

Keletą prievadų galite nurodyti naudodami kablelius, pvz .:

[apsaugotas el. paštas]: ~ $ nikto -h 192.168.30.128 -p 65535,65536Arba galite nurodyti uostų diapazoną, pvz .:

[el. pašto saugoma]: ~ $ nikto -h 192.168.30.128 -p 65535-65545URL naudojimas nurodant tikslinį pagrindinį kompiuterį

Norėdami nurodyti tikslą pagal jo URL, naudosime komandą:

[apsaugotas el. pašto adresas]: ~ $ nikto -h http: // www.pavyzdys.comNikto nuskaitymo rezultatus galima eksportuoti įvairiais formatais, tokiais kaip CSV, HTML, XML ir kt. Norėdami išsaugoti rezultatus konkrečiu išvesties formatu, turite nurodyti -o (išvestis) variantas ir taip pat -f (formatas) variantą.

Pavyzdys :

[apsaugotas el. paštas]: ~ $ nikto -h 192.168.30.128 -o testas.html -F htmlDabar ataskaitą galime pasiekti per naršyklę

Derinimo parametras

Kitas tinkamas komponentas Nikto yra tikimybė apibūdinti testą naudojant - Tiuningas parametras. Tai leis jums atlikti tik jums reikalingus testus, kurie gali sutaupyti daug laiko:

- Failo ikelimas

- Įdomūs failai / žurnalai

- Netinkamos konfigūracijos

- Informacijos atskleidimas

- Injekcija (XSS ir kt.)

- Nuotolinis failų nuskaitymas

- Paslaugos atsisakymas (DOS)

- Nuotolinis failų nuskaitymas

- Nuotolinis apvalkalas - komandos vykdymas

- SQL įpurškimas

- Autentifikavimo apėjimas

- Programinės įrangos identifikavimas

- Nuotolinis šaltinio įtraukimas

- Atvirkštinio derinimo vykdymas (visi, išskyrus nurodytus)

Pavyzdžiui, norėdami išbandyti SQL injekciją ir nuotolinį failų paiešką, parašysime šią komandą:

[apsaugotas el. paštas]: ~ $ nikto -h 192.168.30.128 -Tuning 79 -o testas.html -F htmlSkenavimų susiejimas su „Metasploit“

Vienas šauniausių „Nikto“ dalykų yra tas, kad galite susieti nuskaitymo išvestį su „Metasploit“ skaitomu formatu. Tai atlikdami, galite naudoti „Nikto“ išvestį „Metasploit“, kad išnaudotumėte tam tikrą pažeidžiamumą. Norėdami tai padaryti, tiesiog naudokite aukščiau pateiktas komandas ir pridėkite -Formatas msf+ iki galo. Tai padės greitai susieti duomenis, gautus su ginklu.

[apsaugotas el. paštas]: ~ $ nikto -hIŠVADA

„Nikto“ yra žinomas ir paprastas žiniatinklio serverio vertinimo įrankis, skirtas greitai atrasti galimas problemas ir pažeidžiamumus. „Nikto“ turėtų būti jūsų pirmas sprendimas bandant rašiklius žiniatinklio serveriuose ir programose. „Nikto“ filtruoja 6700 galbūt rizikingų dokumentų / programų, tikrina, ar daugiau nei 1250 serverių yra pasenusių formų, ir pritaiko aiškias problemas daugiau nei 270 serverių, kaip nurodė „Nikto“ institucija. Turėtumėte žinoti, kad nikto naudojimas nėra slapta procedūra reiškia, kad įsilaužimo aptikimo sistema gali lengvai jį aptikti. Jis buvo skirtas saugumo analizei, todėl slaptas elgesys niekada nebuvo prioritetas.

Phenquestions

Phenquestions