- Pažeidžiamumo vertinimas ir Pentesting

- IDS parašo kūrimas

- Išnaudoti plėtrą ir tyrimus

Naujausias pagrindinis „Metasploit“ leidimas perkėlė savo pagrindą į visą „Ruby“ programavimo bazę. „Metasploit-framework“ naudoja „Ruby“ kaip pagrindinę programavimo kalbą, nes „Ruby“ yra galinga interpretuojama kalba. „Metasploit“ projektas yra labai garsus dėl savo kriminalistinių ir vengimo aptikti funkcijų.

„Metasploit“ paprastai siūlo „Metasploit Framework“ bendruomenės ir atvirojo kodo versiją, tačiau taip pat turi komercinių versijų, tokių kaip „Metasploit Pro“ ir „Metasploit Express“. Jame taip pat yra apvalkalų duomenų bazė, šie apvalkalų kodai gali būti naudojami užpuoliko mašinai atlikti atvirkštinį apvalkalą.

Kaip ir kiti panašūs produktai, pvz., „Canvas“ ar „Core Impact“, ir kiti komerciniai saugos produktai, „Metasploit-Framework“ gali būti naudojami kompiuterių sistemų saugumui patikrinti arba įsilaužti į tinklą ir sistemas. Panašiai kaip ir daugelį kitų saugos priemonių, „Metasploit Framework“ gali būti naudojama tiek įgaliotai, tiek neteisėtai veiklai.

Atlikite toliau nurodytus veiksmus, kad įdiegtumėte „Metasploit Framework“ savo „Ubuntu“ OS

Montavimas

„Metasploit Frame“ lengva įdiegti ir turi keletą priklausomybių. Prieš diegdami, būtinai atnaujinkite savo „Ubuntu“

$ sudo apt-get atnaujinimas$ sudo apt-get atnaujinimas

Diegiamos priklausomybės

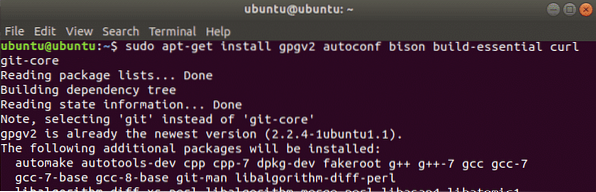

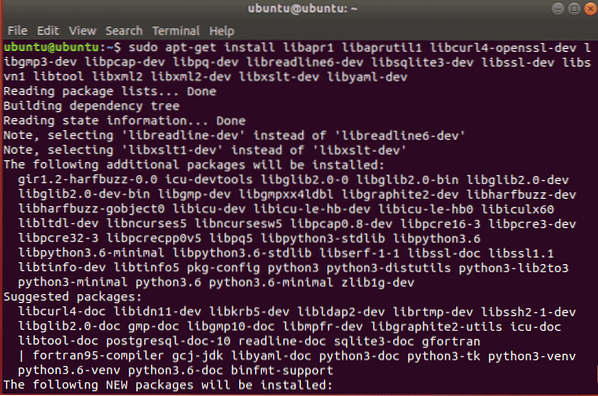

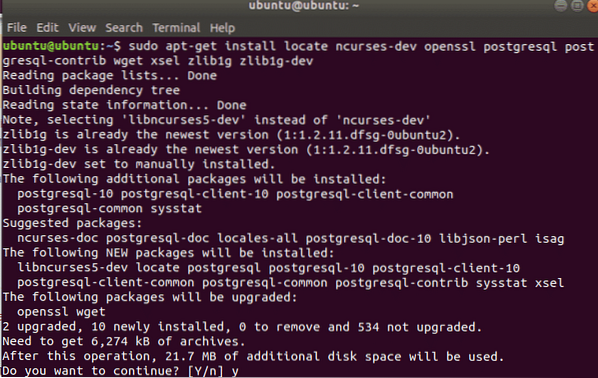

Prieš diegdami turite įdiegti šias priklausomybes naudodami taiklus komandą

[apsaugotas el. paštu]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev suraskite libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Diegimas

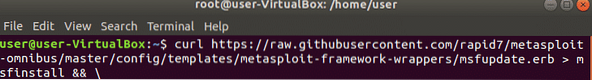

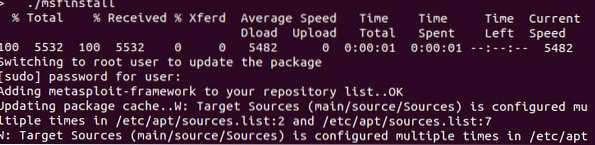

„curl“ naudojama failams perkelti iš nuotolinių kompiuterių ir palaiko daugybę protokolų, mes naudosime jį atsisiųsti „metasploit“ sistemos kodą.

[apsaugotas el. paštu]: ~ $ curl https: // raw.githubusercontent.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Tada pakeiskite vykdomojo kodo teises naudodami komandą chmod, tada paleiskite jį

Leidimai:savininkas = skaityti ir rašyti (rw-)

grupė = skaityti (r--)

kita = nėra (---)

Nuosavybė:

savininkas = šaknis

grupė = šešėlis

$ chmod 755 msįdiegti

„Metasploit“ sąsajos

„Metasploit Framework“ turi interneto sąsają, GUI sąsają („Armitage“ ir „Cobal Strike“) ir komandų eilutės sąsajas („msfcli“, „msfconsole“). Jis taip pat siūlo tokias API kaip „msgrpc“, kad valdytų „Metasploit“ nuotoliniu būdu arba naudotų ją kartu su kai kuriomis scenarijų kalbomis automatikos tikslais.

Jis taip pat turi keletą kitų įrankių ir funkcijų, kurios gali sugeneruoti apvalkalo kodus ir naudingąsias apkrovas bei sujungti juos su kitais teisėtais vykdomaisiais failais.

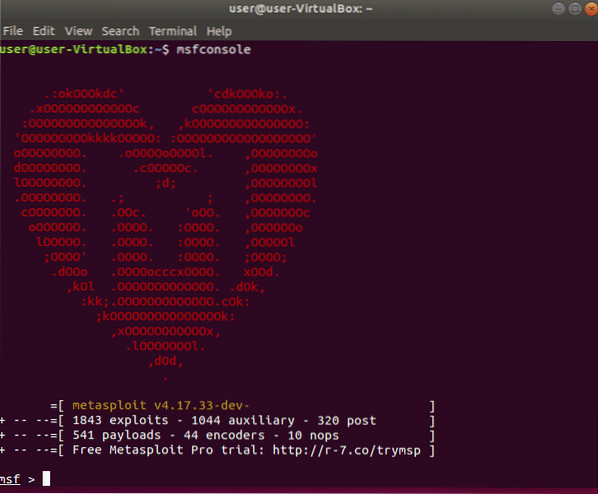

„Msfconsole“ yra galinga „Metasploit“ komandų eilutės sąsaja. Norėdami jį paleisti, pirmiausia paleiskite „postgresql“ paslaugą „Type“

[apsaugotas el. paštu]: ~ $ sudo paslaugos postgresql start[apsaugotas el. paštas]: ~ $ sudo msfconsole

„Metasploit“ vadovas

Bendros „Metasploit“ komandos iš vadovo

pagalba (arba '?„) - rodo galimas komandas msfconsole

parodyti išnaudojimus - parodo išnaudojimus, kuriuos galite paleisti (mūsų atveju čia ms05_039_pnp išnaudoti)

parodyti naudingąsias apkrovas - parodo įvairias naudingosios apkrovos parinktis, kurias galite atlikti išnaudotoje sistemoje, pvz., sukurti komandų apvalkalą, įkelti programas, kad būtų paleista, ir tt. (mūsų atveju čia win32_reverse išnaudoti)

informacijos išnaudojimas [išnaudoti vardą] - rodo konkretaus eksploatacinio vardo aprašymą kartu su įvairiomis jo galimybėmis ir reikalavimais (pvz.,. informacijos išnaudojimas ms05_039_pnp rodo informaciją apie tą konkretų išpuolį)

informacijos naudingoji apkrova [naudingosios apkrovos pavadinimas] - rodomas konkretaus naudingojo krovinio pavadinimo aprašymas kartu su įvairiomis jo galimybėmis ir reikalavimais (pvz.,. info naudingoji apkrova win32_reverse rodo informaciją apie nerštą komandos apvalkalą)

naudoti [išnaudoti vardą] - nurodo msfconsole patekti į konkrečią eksploatacijos aplinką (pvz.,. naudoti ms05_039_pnp iškels komandų eilutę ms05_039_pnp> šiam konkrečiam išnaudojimui

rodyti parinktis - parodo įvairius konkretaus išnaudojimo parametrus, su kuriais dirbate

parodyti naudingąsias apkrovas - rodo naudingąsias apkrovas, suderinamas su konkrečiu išnaudojimu, su kuriuo dirbate

nustatyti PAYLOAD - leidžia nustatyti konkretų naudingąjį krūvį jūsų eksploatacijai (šiame pavyzdyje, nustatyti PAYLOAD win32_reverse)

rodyti taikinius - rodo galimas tikslines OS ir programas, kurias galima naudoti

nustatyti TIKSLĄ - leidžia pasirinkti konkrečią tikslinę OS / programą (šiame pavyzdyje naudosiu nustatyti TIKSLĄ 0 prie visų „Windows 2000“ versijų angliškai)

nustatyti RHOST - leidžia nustatyti tikslinio kompiuterio IP adresą (šiame pavyzdyje, nustatyti RHOST 10.0.0.200)

nustatyti LHOST - leidžia nustatyti vietinio kompiuterio IP adresą atvirkštiniam ryšiui, reikalingam atidaryti atvirkštinės komandos apvalkalą (šiame pavyzdyje, nustatyti LHOST 10.0.0.201)

atgal - leidžia jums išeiti iš esamos eksploatacijos aplinkos, kurią įkėlėte, ir grįžti į pagrindinę msfconsole eilutę

Išvada

„Metasploit“ yra labai naudinga sistema, kurią naudoja „Penetration“ bandytojai ir pažeidžiamumo tyrėjai. Kai kurie kiti komerciniai įrankiai siūlo panašias funkcijas, tačiau „Metasploit“ yra populiarus dėl įvairių platformų palaikymo ir lengvai naudojamų GUI bei CLI sąsajų. Tai ypač tinka įsiskverbimo bandytojams ir „Red Teamers“ žaidėjams, tačiau kiekvienas gali tai naudoti norėdamas apsaugoti savo namus ar įmonės tinklą. Jei jus domina mokymasis „Metasploit“, čia yra puikus nemokamas šaltinis.

Phenquestions

Phenquestions