H.D.Tinklo saugumo ekspertas Moore'as sukūrė Metasploit Perle 2003 m. Jis sukūrė jį kaip automatizuotą naudojimo įrankį, kuris pašalina nuolatinį rankinio patikrinimo reikalavimą. Pirmoji versija buvo išleista su ribotu išnaudojimų skaičiumi. Vėliau jis buvo pritaikytas „Ruby“, kuris leido daugeliui kibernetinio saugumo ekspertų toliau plėtoti projektą. Iki 2006 m. Sistemą sudarė daugiau nei 200 išnaudojimų.

Šiame straipsnyje pirmiausia pristatysime „Metasploit“ struktūrą, apimsime įvairias jos sąsajas ir komponentus ir atliksime paviršiaus užduotį su „Metasploit Framework“, kurios metu reikės ieškoti el. Pašto adresų paieškos sistemose.

Trumpas „Metasploit“ komponentų įvadas

Kai kurie iš sąsajos „Metasploit Framework“, su kuriuo galite bendrauti, apima:

- msfconsole - interaktyvus apvalkalas, leidžiantis naršyti ir manipuliuoti

- msfcli - iškviečia terminalą / cmd

- msfgui - reiškia „Metasploit Framework Graphical User Interface“

- Armitage - Java pagrįstas GUI įrankis, palengvinantis „Metasploit“ užduotis

- „Metasploit“ bendruomenės interneto sąsaja - šią sąsają sukūrė „eapid7“, norėdamas optimizuoti rašiklių testavimo sistemą

Be to, yra keletas moduliai kurie praplečia „Metasploit“ funkcionalumą.

Moduliai

Moduliai yra kodų fragmentai, kuriuos „Metasploit“ sistema naudoja vykdydama eksploatavimo ir nuskaitymo užduotis. „Metasploit“ sistemoje yra šie moduliai:

Išnaudoti: moduliai, kurie inicijuoja išnaudojimą suteikdami užpuolikui prieigą prie tikslinės sistemos. Patekę į pažeistą sistemą, išnaudojimai pradeda eksploataciją įkeliant naudingosios apkrovos modulį.

Naudingoji apkrova: Kartą įvedus karkasą, naudingosios apkrovos modulis leidžia užpuolikui naršyti sistemoje ir perkelti duomenis į sistemą ir iš jos. Laisvės laipsnis, kai kalbama apie tokius veiksmus, priklauso nuo naudingosios apkrovos architektūros ir nuo to, ar ji gerai tinka pažeistos sistemos OS.

Pagalbinis: Pagalbiniai moduliai leidžia jums atlikti savavališkus, vienkartinius veiksmus, tokius kaip uosto nuskaitymas, sąveika, atkūrimas, atakos ir kt

Nops: Naudingoji apkrova gali sugriūti nusileidus netinkamoje atminties vietoje. „Nop“ modulis užkerta kelią tam, kad nuo to laiko sukurs mašinos instrukcijas, jei naudingoji apkrova pasieks neteisingą vietą.

Skelbimas: Išnaudojimas po įrašo prasideda sėkmingai įėjus į pažeistą sistemą. Post moduliai apima funkcijas, kurios padeda išnaudoti, pavyzdžiui, palengvina naršymą sistemoje. Skelbimų moduliai taip pat leidžia atakuoti kitas tinklų sistemas.

Koduotojai: Pagrindinis kodavimo įrenginių tikslas yra išvengti aptikimo iš sistemos. Šie moduliai neleidžia sistemai atlikti tam tikros užduoties, kuri gali pakenkti išnaudojimui ir atakai, pvz., Antivirusinės patikros ar užkardos apribojimų.

Klausytojai: Šie moduliai ieško jungčių iš naudingosios apkrovos modulio į pažeistą sistemą. Tai padeda pagerinti ryšį ir nustatyti greitą „Metasploit“ komponentų koordinavimą.

Išnaudojimas su „Metasploit“

Dabar, kai pristatėme „Metasploit“ sistemą ir įvairius jos komponentus, pradėsime nuo eksploatavimo.

Iš viešai prieinamų el. Pašto adresų išskyrimas iš paieškos sistemos

Pirmiausia surinksime keletą el. Pašto adresų iš paieškos sistemos

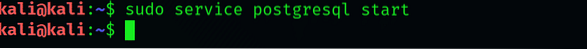

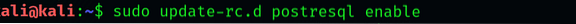

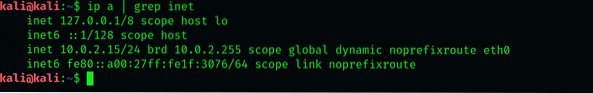

Pirmiausia paleiskite „Metasploit“ per msfconsole sąsają, įjungę „PostgreSQL“ paslaugą.

$ sudo paslaugos postgresql pradžia

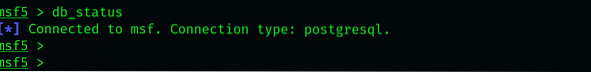

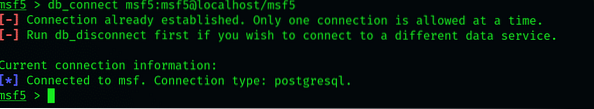

Viską nustatę, turite prijungti duomenų bazę prie msfconsole. Patikrinkite, ar ryšys jau užmegztas, įvesdami žemiau esančią komandą:

$ db_status

Tikimės, kad ryšys buvo užmegztas, o „Metasploit“ veikia puikiai. Jei taip nėra, bandykite dar kartą ir dar kartą patikrinkite duomenų bazės būseną įvesdami šią komandą:

$ db_connect msf5: msf5 @ localhost / msf5

Jei ryšys nepavyko sėkmingai užmegzti, vis tiek galite tęsti. Nors jums trūks kai kurių pažangių funkcijų, funkcijų pakanka, kad atliktumėte darbą

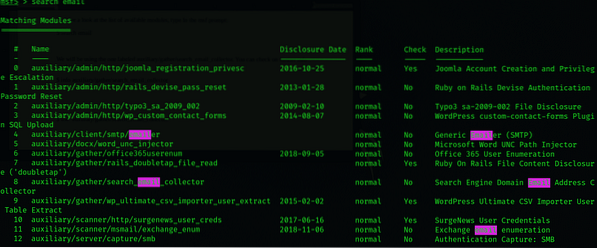

Norėdami peržiūrėti galimų modulių sąrašą, įveskite msf eilutę:

$ paieškos el. paštas

Mes naudosime modulį, pažymėtą pagalbiniu / surinkti / paieškos_el.pašto_rinktuvu. Norėdami sužinoti daugiau informacijos apie šį modulį, įveskite šią komandą:

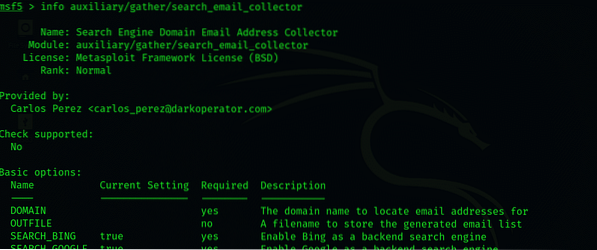

$ info pagalbinis / surinkti / ieškoti_el.paštas_rinkėjas

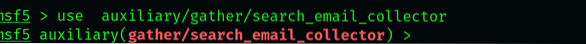

Norėdami naudoti modulį, įveskite šią komandą:

$ naudokite pagalbinį / collect / search_email_collector

Norėdami sužinoti, ką galite padaryti naudodami šį modulį, įveskite:

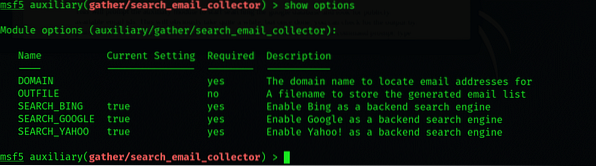

$ rodyti parinktis

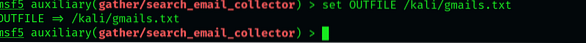

Norėdami pradėti nuo išskleidimo, pirmiausia nustatykite domeną į GMAIL id ir nurodykite moduliui išsaugoti failus a .txt failas.

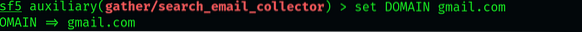

$ set DOMAIN gmail.com

Tada įveskite šią komandą:

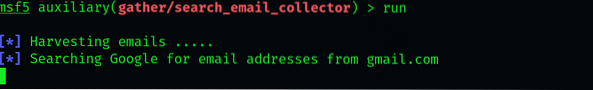

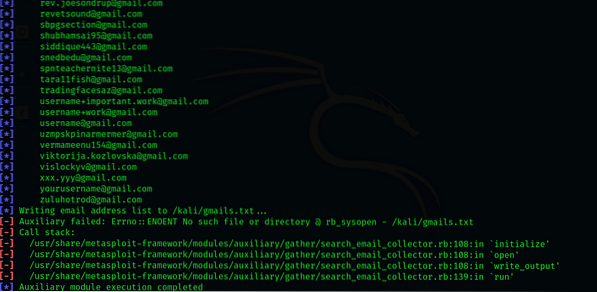

$ paleisti

Tai paskatins pagalbinį modulį pradėti ieškoti „Google“ duomenų bazėje ir ieškoti viešai prieinamų el. Pašto adresų. Tai užtruks gana ilgai, bet kai tai bus padaryta, galite patikrinti, ar išėjime eikite į pasirinktą pavadinimą ir pasieksite .txt failas. Norėdami pasiekti failą naudodami komandų eilutę, įveskite:

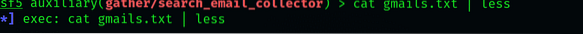

$ kačių gmailai.txt | mažiau

Išvada

Šis trumpas aprašymas pradedantiesiems skirtas susipažinti su „Metasploit“ naudingaisiais apkrovomis. Straipsnyje buvo parodyta, kaip naudoti msfconsole sąsają ieškant el. Pašto adresų paieškos sistemose. Aš pasirinkau būtent šią veiklą, nes ji yra intuityvi ir gana lengvai suvokiama. Taip pat ribotai paaiškinau papildomas „Metasploit“ funkcijas ir jos galimybes atliekant rašiklių bandymus.

Tikiuosi, kad šis trumpas vadovas jums buvo naudingas ir kad ši pamoka sukėlė jūsų susidomėjimą daugiau pažvelgti į šį sudėtingą ir universalų rašiklio testavimo įrankį.

Phenquestions

Phenquestions