Šioje pamokoje pagrindinis dėmesys bus skiriamas pagrindiniam „Nmap“ naudojimui, t.e., priimančiosios atradimas ir šeimininko atradimo metodika. Gerai pažymėti, kad tai nėra pradedančiųjų vadovas dirbant su „Nmap“ arba „Informacijos rinkimo metodika“ įsiskverbimo bandymuose.

Kas yra „Host Discovery“

„Nmap“ pagrindinio kompiuterio atradimo procesas susijęs su tinklo kompiuterių surašymu renkant informaciją apie juos, kad būtų galima sukurti atakos planą rašikliu bandant.

Per pagrindinio kompiuterio atradimą „Nmap“ naudoja tokius elementus kaip „Ping“ ir įmontuotą scenarijų ieškodamas operacinių sistemų, prievadų ir veikiančių paslaugų naudodamas TCP ir UDP protokolus. Jei nurodyta, galite įgalinti Nmap scenarijų variklį, kuris naudoja įvairius scenarijus ieškodamas spragų prieš pagrindinį kompiuterį.

Nmap naudojamas priimančiosios atradimo procesas naudoja neapdorotus ICMP paketus. Šiuos paketus gali išjungti arba filtruoti užkardos (retai) ir labai atsargūs sistemos administratoriai. Tačiau „Nmap“ suteikia mums slaptą nuskaitymą, kaip pamatysime šioje pamokoje.

Pradėkime.

Tinklo atradimas

Nešvaistydami per daug laiko, panagrinėkime įvairius pagrindinio kompiuterio atradimo metodus ir įveikime įvairius apribojimus, kuriuos sukelia tinklo saugos įrenginiai, pvz., Ugniasienės.

1: klasikinis ICMP pingas

Galite atlikti pagrindinio kompiuterio atradimą paprastu būdu ICMP aido užklausa kur šeimininkas atsako su ICMP aidas.

Norėdami išsiųsti ICMP aido užklausą naudodami „Nmap“, įveskite komandą:

$ nmap -PE -sn 192.168.0.16Išvestis bus panaši, kaip parodyta žemiau:

Pradedant „Nmap 7“.91 (https: // nmap.org)192 nuskaitymo ataskaita.168.0.16

Pagrindinis kompiuteris veikia (0.11s delsos).

MAC adresas: EC: 08: 6B: 18: 11: D4 („Tp-link“ technologijos)

Ndarytas žemėlapis: 1 IP adresas (1 pagrindinis kompiuteris) nuskaitytas 0.62 sekundės

Pirmiau pateiktoje komandoje mes liepiame „Nmap“ siųsti ping echo (-PE) užklausą tikslui. Jei jis gauna ICMP atsakymą, pagrindinis kompiuteris veikia.

Žemiau pateikiama „nmap -sn -PE“ komandos „Wireshark“ ekrano kopija:

Apsvarstykite toliau pateiktą šaltinį, kad sužinotumėte daugiau apie ICMP protokolą.

https: // linkfy.į / ICMP

PASTABA: ICMP aido užklausos nėra patikimos ir nepadaro išvados, pagrįstos atsakymu. Pvz., Apsvarstykite tą pačią užklausą „Microsoft“.com

$ nmap -sn -PE „Microsoft“.comIšvestis bus tokia, kaip parodyta žemiau:

Pradedant „Nmap 7“.91 Pastaba: atrodo, kad pagrindinis kompiuteris neveikia.Jei jis tikrai neveikia, bet blokuojame „ping“ zondus, pabandykite naudoti -Pn

Ndarytas žemėlapis:

1 IP adresas (0 prieglobų yra) nuskaitytas 2.51 sekundė

Štai „Wireshark“ analizės ekrano kopija:

2: TCP SYN Ping

Kitas kompiuterio atradimo metodas yra Nmap TCP SYN ping nuskaitymo naudojimas. Jei esate susipažinę su trimis rankos paspaudimais TCP SYN / ACK, „Nmap“ pasiskolina iš technologijos ir išsiunčia užklausą įvairiems prievadams, kad nustatytų, ar pagrindinė kompiuteris veikia, ar naudoja leistinus filtrus.

Jei „Nmap“ liepiame naudoti „SYN“ ping, jis siunčia paketą į tikslinį prievadą, o jei pagrindinis kompiuteris veikia, jis atsako ACK paketu. Jei pagrindinis kompiuteris neveikia, jis atsako RST paketu.

Norėdami paleisti SYN ping užklausą, naudokite komandą, kaip parodyta žemiau.

sudo nmap -sn -PS scanme.nmap.orgAtsakymas iš šios komandos turėtų nurodyti, ar pagrindinis kompiuteris yra aukštyn, ar žemyn. Toliau pateiktas užklausos „Wireshark“ filtras.

tcp.vėliavos.syn && tcp.vėliavos.ack

PASTABA: Mes naudojame -PS norėdami nurodyti, kad norime naudoti TCP SYN ping užklausą, kuri gali būti efektyvesnis metodas nei neapdoroti ICMP paketai. Toliau pateikiama „Microsoft“ Nmap užklausa.lt naudojant TCP SYN.

$ nmap -sn -PS „Microsoft“.comRezultatas parodytas žemiau:

Pradedant „Nmap 7“.91 (https: // nmap.org)Nmap „Microsoft“ nuskaitymo ataskaita.com (104.215.148.63)

Pagrindinis kompiuteris veikia (0.29s delsa).

Kiti „Microsoft“ adresai.com (neskenuota): 40.112.72.205 13.77.161.179 40.113.200.201 40.76.4.15

Ndarytas žemėlapis:

1 IP adresas (1 pagrindinis kompiuteris) nuskaitytas 1.08 sekundžių

3: TCP ACK Ping

TCP ACK ping metodas yra SYN ping užklausos antrinis. Tai veikia panašiai, tačiau vietoj to naudojamas ACK paketas. Šiuo metodu NMAP bando kažką protingo.

Pirmiausia tuščią TCP ACK paketą nusiųsi pagrindiniam kompiuteriui. Jei pagrindinis kompiuteris yra neprisijungęs, paketas neturėtų gauti jokio atsakymo. Jei prisijungęs, pagrindinis kompiuteris atsakys RST paketu, nurodydamas, kad pagrindinė kompiuteris veikia.

Jei nežinote RST (iš naujo nustatyti paketą), tai paketas siunčiamas gavus netikėtą TCP paketą. Kadangi ACM paketas, kurį siunčia „Nmap“, nėra atsakymas į SYN, pagrindinis kompiuteris turi grąžinti RST paketą.

Norėdami inicijuoti „Nmap“ ACK ping, naudokite komandą kaip:

$ nmap -sn -PA 192.168.0.16Pateikta išvestis žemiau:

Pradedant „Nmap 7“.91 (https: // nmap.org)Nmap 192 nuskaitymo ataskaita.168.0.16

Pagrindinis kompiuteris veikia (0.15s delsos).

MAC adresas: EC: 08: 6B: 18: 11: D4 („Tp-link“ technologijos)

Ndarytas žemėlapis:

1 IP adresas (1 pagrindinis kompiuteris) nuskaitytas 0.49 sekundės

4: UDP ping

Pakalbėkime apie kitą „Nmap“ kompiuterio atradimo variantą, t.e., UDP ping.

UDP ping veikia siunčiant UDP paketus į nurodytus pagrindinio kompiuterio prievadus. Jei pagrindinis kompiuteris yra prisijungęs, UDP paketas gali susidurti su uždaruoju prievadu ir atsakyti ICMP prievado nepasiekiamu pranešimu. Jei pagrindinis kompiuteris neveikia, bus rodomi įvairūs ICMP klaidų pranešimai, pvz., Viršytas TTL arba nebus atsakymo.

Numatytasis UDP ping prievadas yra 40, 125. UDP ping yra gera technika, naudojama atliekant pagrindinio kompiuterio atradimą kompiuteriams, kurie yra už užkardos ir filtrų. Taip yra todėl, kad dauguma užkardų ieško ir blokuoja TCP, tačiau leidžia UDP protokolo srautą.

Norėdami paleisti „Nmap“ kompiuterio atradimą su „UDP ping“, naudokite toliau pateiktą komandą:

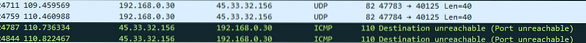

sudo nmap -sn -PU scanme.nmap.orgAukščiau nurodytos komandos išvestį galima patikrinti naudojant „Wireshark“, kaip parodyta žemiau esančiame paveikslėlyje. Naudotas laidinės raiškos filtras - udp.uostas == 40125

Kaip matote aukščiau pateiktoje ekrano kopijoje, „Nmap“ siunčia UDP ping į IP 45.33.32.156 (skenavimas.nmap.org). Serveris atsako, kai ICMP nepasiekiama, o tai rodo, kad pagrindinis kompiuteris veikia.

5: ARP Ping

Negalime pamiršti ARP pingo metodo, kuris labai gerai tinka ieškant kompiuterio vietiniuose tinkluose. ARP ping metodas veikia siunčiant ARP zondų seriją į nurodytą IP adresų diapazoną ir atrandant tiesioginius kompiuterius. ARP ping yra greitas ir labai patikimas.

Norėdami paleisti ARP ping naudodami „Nmap“, naudokite komandą:

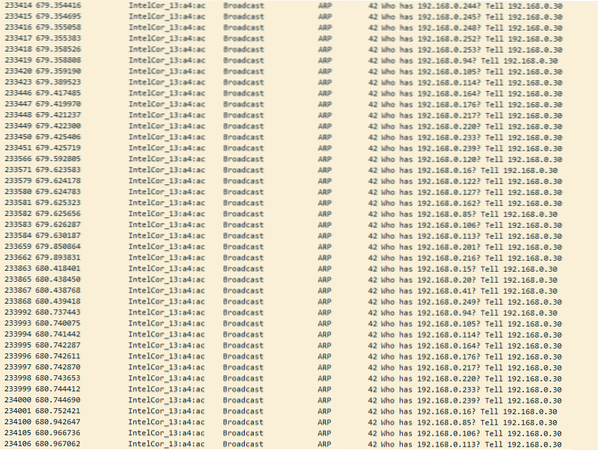

sudo nmap -sn -PR 192.168.0.1/24Išnagrinėję komandą naudodami „Wireshark“ ir filtruodami ARP iš 192 šaltinio.168.0.30, gausite ARP Broadcast zondo užklausų ekrano kopiją, kaip parodyta žemiau. Naudojamas „Wireshark“ filtras yra: arp.src.proto_ipv4 == 192.168.0.30

TCP SYN slaptas

Jūs sužinosite, kad SYN nuskaitymas yra geras pasirinkimas ieškant pagrindinio kompiuterio, nes jis yra greitas ir gali per kelias sekundes nuskaityti daugybę prievadų, jei netrukdys tokios apsaugos sistemos kaip ugniasienės. SYN taip pat yra labai galinga ir slapta, nes veikia nepilnos TCP užklausos.

Nesigilinsiu į tai, kaip veikia TCP SYN / ACK, bet apie tai galite sužinoti daugiau iš įvairių toliau pateiktų šaltinių:

- https: // linkfy.į / tcpWiki

- https: // linkfy.to / 3-way-handshake-paaiškinti

- https: // linkfy.į / 3 krypčių anantomiją

Norėdami paleisti „Nmap TCP SYN“ slaptą nuskaitymą, naudokite komandą:

sudo nmap -sS 192.168.0.1/24Pateikiau „Wireshark“ komandą „Nmap -sS“ ir nuskaitymo „Nmap“ radinius, juos ištyriau ir pažiūrėjau, kaip tai veikia. Ieškokite neužbaigtų TCP užklausų su RST paketu.

- https: // linkfy.to / wireshark-capture

- https: // linkfy.į / nmap-output-txt

Išvada

Apibendrindami sutelkėme dėmesį į tai, kaip naudoti „Nmap“ kompiuterio atradimo funkciją ir gauti informaciją apie nurodytą pagrindinį kompiuterį. Mes taip pat aptarėme, kurį metodą naudoti, kai reikia atlikti kompiuterio atradimą kompiuteriams už ugniasienių, blokuoti ICMP ping užklausas ir daug daugiau.

Naršykite „Nmap“, kad gautumėte gilesnių žinių.

Phenquestions

Phenquestions