Vienas iš skiriamųjų „Nikto“ aspektų, skiriantis jį nuo kitų skaitytuvų ir įteisinantis jį kaip griežtą pentesterį, yra tas, kad jo negalima naudoti slapta. Taigi neteisėtai ja naudojamasi neteisėtai. Tai mums labai pasisekė, nes kitaip Nikto yra žonglierius, kuris gerokai peržengia savo alternatyvas, kai reikia nuskaityti žiniatinklį.

Skirtingai nuo kitų žiniatinklio skaitytuvų, kuriuose informacija pateikiama sudėtingu ir beveik neiššifruojamu formatu, Nikto vienareikšmiškai atkreipia dėmesį į kiekvieną pažeidžiamumą ir pirmajame pateikiamame pranešimo projekte. Štai kodėl tai dažnai laikoma pramonės standartu tarp kelių baltųjų bendruomenių visame pasaulyje.

Pažiūrėkime, kaip mes galime nustatyti ir pradėti testuoti rašiklius su Nikto.

1-Nikto nustatymas

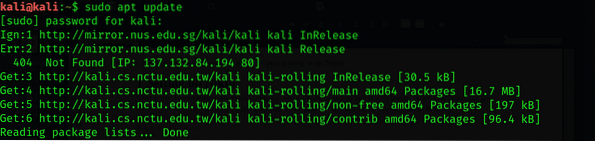

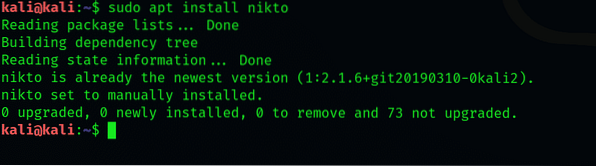

Patikrinkite pažeidžiamumo analizės kategoriją „Kali Linux“, kad sužinotumėte, ar ji yra; priešingu atveju, galite gauti „Nikto“ iš savo „GitHub“, nes jis yra atviras šaltinis, arba naudokite komandą apt install „Kali Linux“:

$ sudo apt atnaujinimas

„Mac“ vartotojai gali naudoti „Homebrew“ norėdami įdiegti „Nikto“:

$ brew install nikto2-darbo pradžia

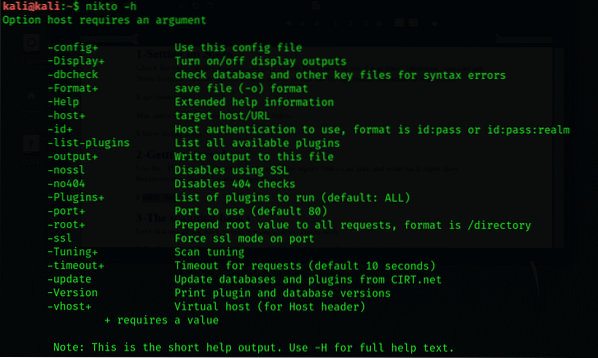

Norėdami pamatyti išsamų visų įvesties, kurią gali atlikti Nikto, ir kiekvieno įvesties veiksmus, naudokite -Help. Rekomenduojama tiems, kuriems tai dar nėra.

$ nikto -pagalba

3-Nuskaitymo pagrindai

Aptarkime visą pagrindinę sintaksę, su kuria galime nurodyti Nikto.

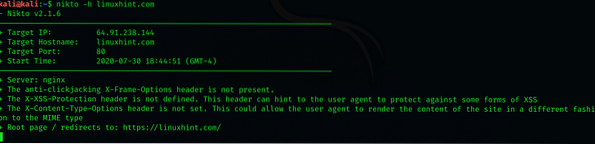

Pakeiskite numatytąjį IP arba pagrindinio kompiuterio pavadinimą su pasirinktu prieglobos vardu:

$ nikto -h linuxhint.com

Mes galime atlikti pagrindinį nuskaitymą ieškoti port43 ir SSL, kurie plačiai naudojami HTTP svetainėse. Nors Nikto jums nereikia nurodyti tipo, nurodymas padeda Nikto sutaupyti šiek tiek laiko nuskaitydamas.

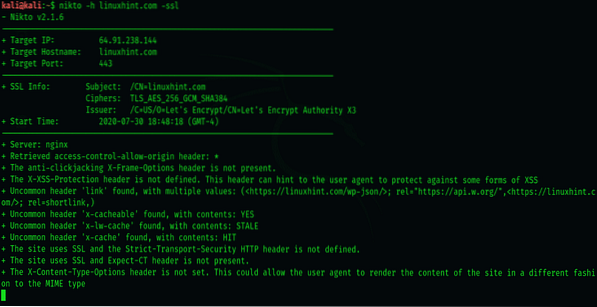

Į nurodykite SSL svetainę, naudokite šią sintaksę

$ nikto -h linuxhint.com -ssl

4-ių SSL įgalintų svetainių naudojimas su „Nikto“

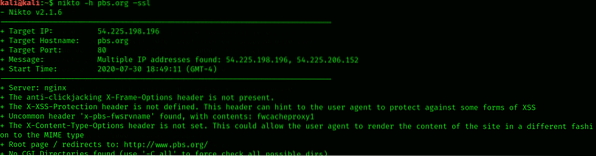

Čia mes nuskaitome pbs.org demonstracijai. Šiame skyriuje taip pat sužinosime apie skirtingą informaciją, kurią „Nikto“ praneša, kai baigs nuskaityti. Norėdami pradėti nuskaitymą, įveskite:

$ nikto -h pbs.org -ssl

Atlikome greitą pbs nuskaitymą.org

Prisijungus prie 443 prievado, jame rodoma tam tikra informacija apie šifrą, kurį galime išnagrinėti. Čia pateikta informacija nėra labai susijusi su tuo, ką bandome padaryti, todėl pereisime prie sudėtingesnių nuskaitymų.

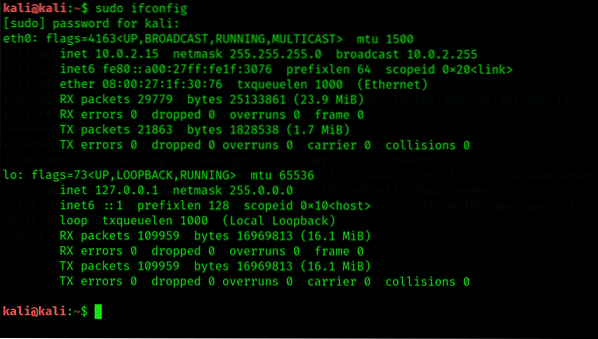

5-ių IP adresų nuskaitymas

„Nikto“ taip pat gali būti naudojamas vietiniame tinkle ieškant įterptųjų serverių. Norėdami tai padaryti, turime žinoti savo IP adresą. Į komandų terminalą įveskite šiuos duomenis, kad pamatytumėte vietinio kompiuterio IP adresą.

$ sudo ifconfig

Mums reikalingas IP adresas yra „inet“, todėl užrašykite jį. Galite išsiaiškinti savo tinklo diapazoną paleidę jame „ipcalc“, kurį galite lengvai atsisiųsti ir įdiegti naudodami „apt install ipcalc“, jei jo dar neįdiegėte.

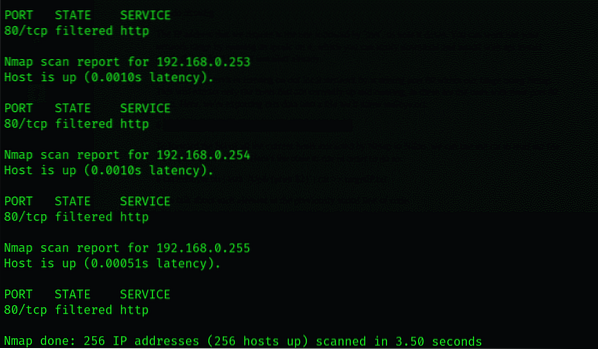

Ieškokime paslaugų, veikiančių mūsų vietiniame tinkle, nuskaitydami 80 diapazono prievadą, naudodami „Nmap“. Tai išgaus tik tuos kompiuterius, kurie šiuo metu veikia ir veikia, nes jų 80-asis prievadas yra atidarytas. Eksportuojame šiuos duomenis į failą, kurį pavadinsime niekiniu.txt:

$ sudo nmap -p 80 192.168.0.0/24 -oG linuxhint.txt

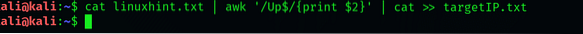

Norėdami persiųsti visų dabartinių „Nmap“ ištrauktų kompiuterių sąrašą Nikto, galime naudoti katę skaityti failą, į kurį eksportavome informaciją. Štai kodas, kurį reikia paleisti, kad tai padarytumėte:

$ cat linuxhint.txt | awk '/ Aukštyn $ / print $ 2' | katė >> taikinysIP.txt

Pakalbėkime apie kiekvieną anksčiau nurodytos kodo eilutės elementą.

awk- ieško modelio tiksliniame faile, kuris sintaksėje seka „katė“

Aukštyn- apie tai, kad šeimininkas yra pakeltas

Spausdinti 2 USD- reiškia, kad nurodote atspausdinti antrąjį žodį kiekvienoje eilutėje .txt failas

targetIP.„txt“ yra tik failas, į kurį siunčiame savo duomenis, o jūsų atveju galite jį pavadinti taip, kaip norite.

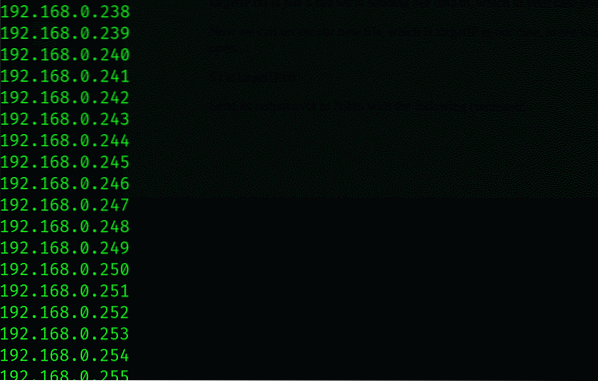

Dabar mes galime pasiekti savo naują failą, kuris mūsų atveju yra „targetIP“, kad pamatytume, kokie IP adresai turi 80 prievadą.

$ katės taikinysIP.txt

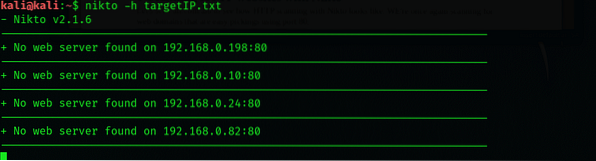

Siųskite išvestį „Nikto“ naudodami šią komandą:

$ nikto -h taikinysIP.txt

Atkreipkite dėmesį, kokie panašūs rezultatai yra čia, palyginti su rezultatais, kuriuos gavome SSL žiniatinklyje.

6-ių svetainių nuskaitymas naudojant „Nikto“

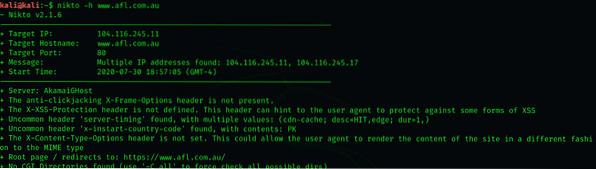

Nuskaitykime afl.com.alu, kad pamatytumėte, kaip atrodo HTTP nuskaitymas naudojant „Nikto“. Mes dar kartą ieškome žiniatinklio domenų, kuriuos lengva pasirinkti naudodami 80 prievadą.

$ nikto -h www.afl.com.au

Mūsų vartotojams svarbiausia informacija yra katalogai, kuriuos jie surado. Mes galime juos naudoti norėdami gauti bet kokius vartotojo kredencialus, be kita ko, kurie buvo neteisingai sukonfigūruoti arba kurie netyčia buvo palikti atviri, kad būtų galima prieiti prie jų.

Nikto sujungimas su Metasploit

Baigę nuskaityti žiniatinklį, galų gale ketinate atlikti tikrąjį rašiklio testavimą, pageidautina naudodami „Metasploit“. Taigi gerai, kad „Nikto“ turi funkcionalumą, leidžiantį eksportuoti informaciją į kitus prisijungimo įrankius.

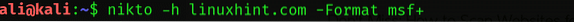

Norėdami eksportuoti informaciją į „Metasploit“ skaitomą formatą, galite atlikti nuskaitymą taip, kaip paaiškinome aukščiau, tačiau po kodu pridėkite -Format msf +, pvz .:

$ nikto -h linuxhint.com -Format msf+

Apvyniokite daiktus:

Tai buvo trumpas vadovas, padedantis pradėti naudotis „Nikto“, labiausiai vertinamu ir patikimiausiu žiniatinklio skaitytuvu tarp rašiklių testuotojų. Mes išnagrinėjome būdus, kaip nustatyti silpnąsias vietas, kad būtų galima išbandyti pažeidžiamumą naudojant „nikto“ ir kaip ją eksportuoti į „Metasploit“, kad būtų galima tiksliau išnaudoti. Dėl savo sugebėjimo aptikti daugiau nei 6700 pavojingų failų / CGI ir gebėjimo užfiksuoti slapukus ir spaudinius, rekomenduojame naujokams ištirti šį sudėtingą įrankį.

Laikykitės atnaujinimų ir tolesnių veiksmų, o tuo tarpu perskaitykite keletą kitų pamokų apie rašiklio testavimą.

Phenquestions

Phenquestions