Skrodimas

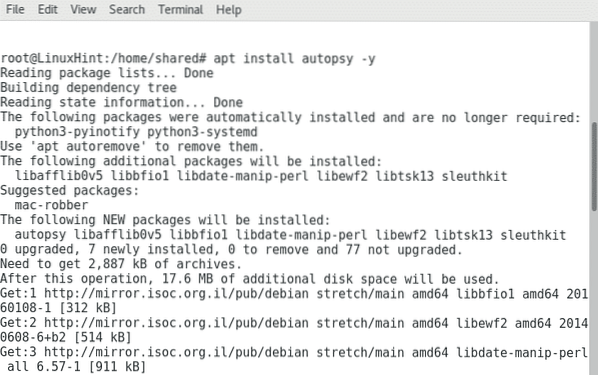

Manau, kad autopsija, kuri pagal numatytuosius nustatymus taikoma CAINE ir „Kali Linux“, yra pirmasis įrankis, supažindinamas su kriminalistika, nes tai yra grafinė ir intuityvi sąsaja, skirta valdyti kompiuterinius kriminalistinius įrankius. Autopsija optimizuoja procesą naudodama kelis procesoriaus branduolius, kai veikia fone, ir gali iš anksto pasakyti, ar procesas duos teigiamą rezultatą. Autopsija taip pat gali būti naudojama kaip grafinė sąsaja skirtingiems komandų eilutės įrankiams, palaiko plėtinius, skirtus integruoti su trečiųjų šalių įrankiais, tokiais kaip „PhotoRec“, kurie jau yra „LinuxHint“, siekiant pagerinti ir pridėti funkcijas.

Kaip minėta, pagal numatytuosius nustatymus „Kali“ yra „Debian“ ir „Ubuntu“ vartotojai, atlikdami skrodimą:

apt install autopsija -y

Oficiali svetainė: https: // www.sleuthkit.org / skrodimas /

CAINE (kompiuterinė tiriamoji aplinka)

CAINE yra „Ubuntu Linux“ pagrįstas paskirstymas, specialiai sukurtas kompiuterinėms ekspertizėms. Pagal numatytuosius nustatymus jis turi autopsiją, sukuriančią labai draugišką aplinką vartotojui. CAINE yra puikus asistentas, kaip OS, nes pagal numatytuosius nustatymus taikoma įprasta teismo medicinos praktika, pvz., Saugojimo įrenginių apsauga nuo sugadinimo ar perrašymo teismo ekspertizės proceso metu.

CAINE yra naujausias „Linux“ platinimas, labai rekomenduojamas norint pradėti naudotis kompiuterine kriminalistika.

Oficiali svetainė: https: // www.kainas-gyvas.tinklas /

P0f

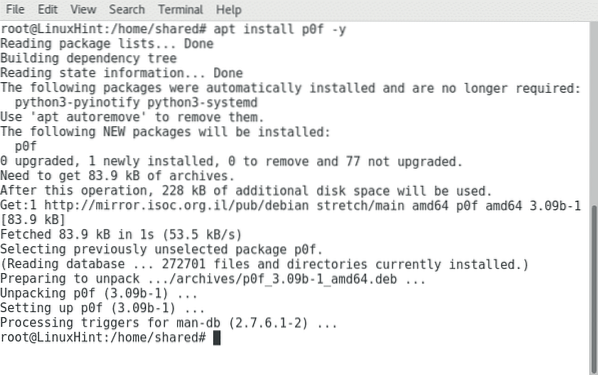

P0f yra skirtingų prietaisų sąveikos tinkle analizatorius. P0f sugeba identifikuoti OS ir programinę įrangą, kurią naudoja įvairūs įrenginiai, prijungti pasyviuoju režimu, o ne siųsti paketus analizuoti atsakymą. P0f fiksuoja paketus tik vėlesnei analizei, todėl pirštų atspaudus gali pasiekti geresnių rezultatų nei „Nmap“. Praktinis P0f naudojimas gali apimti užpuoliko aptikimą vykstančios pentestavimo sesijos metu, tinklo stebėjimą ir papildomą informaciją apie ryšius, norint nustatyti tinkamas saugumo priemones. P0f ilgą laiką nebuvo atnaujinamas ir grįžo kaip P03 su šiuolaikinių OS ir programinės įrangos palaikymu. Būsimame straipsnyje mes atseksime užpuolikus naudodami įvairius įrankius, įskaitant P0f.

„Debian“ ir „Ubuntu“ vartotojai gali įdiegti P0f:

apt install p0f -y

Oficiali svetainė: http: // lcamtuf.coredump.cx / p0f3 /

Dumpzilla

Nusikalstamo tyrimo metu naršymo veiklos analizė yra vienas iš pirmųjų protokolo žingsnių. Kaip minėta pirmiau, autopsija leidžia įgalinti plėtinius, kad galėtume tirti vartotojo naršymo veiklą. „Dumpzilla“ yra įrankis, orientuotas į naršymo duomenų atkūrimą iš „Mozilla Firefox“ naršyklių ar jų darinių, tokių kaip „Iceweasel“ ar „Seamonkey“. „Dumpzilla“ gali suteikti mums daug vertingos informacijos, pvz., Vartotojo vardus, slaptažodžius, naršymo istoriją ir bet kokią informaciją, saugomą slapukuose ar vartotojo nuostatose. Nepaisant to, kad „Dumpzilla“ paleidimas prieš taikinį su „Firefox“ yra labai specifinis, rekomenduojamas, nepaisant to, kad pastaruosius dvejus metus jis nebuvo atnaujintas.

„Dumpzilla“ nėra įtrauktas į numatytąsias saugyklas. Jį galite gauti iš: https: // github.com / Busindre / dumpzilla

Oficiali svetainė: https: // www.dumpzilla.org

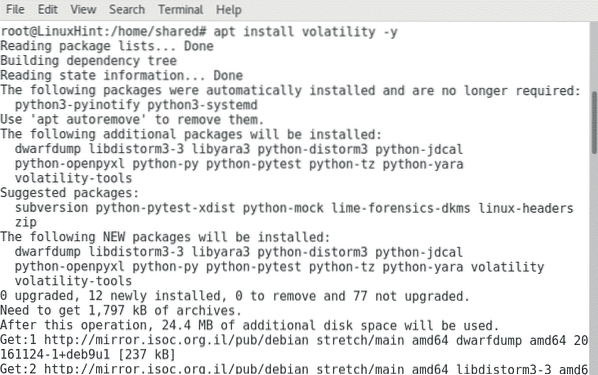

Nepastovumas

Nepastovumas leidžia mums ištirti tiesioginę įrenginio RAM, o tai reiškia informaciją, kuri nebuvo saugoma kietajame diske, tačiau tiesioginiame RAM liko artefaktų ar pėdsakų. Šis įrankis, numatytas pagal numatytuosius nustatymus tiek „CAINE“, tiek „Kali Linux“, gali padėti mums gauti naudingos informacijos po įvykio įrenginyje, pvz., Kokie procesai vyko ar vykdomi įvykio metu. Norėdami įdiegti nepastovumą „Debian“ galite paleisti

apt install nepastovumas -y

Oficiali svetainė: https: // www.nepastovumasfondas.org /

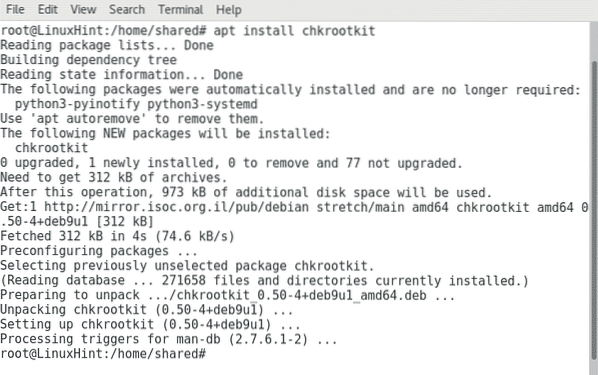

Chkrootkit

„RootKit“ yra kenkėjiška programinė įranga, įdiegta vietoje ar nuotoliniu būdu įrenginyje, suteikianti neteisėtą prieigą užpuolikui. Galime groteskiškai palyginti rootKits ir Trojan serverius, nepaisant nedidelių skirtumų (RootKIts apima papildomas funkcijas). „RootKits“ gali modifikuoti sistemos failus ir pašalinti neteisėtų įsibrovimų pėdsakus. Čia yra „ChkRooKit“ analizuojantis dvejetainius failus dėl modifikacijų, žurnalų ir kitų pėdsakų, kuriuos įsibrovėlis gali pašalinti. „Debian“ galite gauti chkrootkit paleisdami:

apt install chkrootkit -y

Oficiali svetainė: http: // www.chkrootkit.org /

Tikiuosi, kad šis straipsnis jums buvo naudingas, kad suprastumėte, jog kompiuterinė kriminalistika neapsiriboja vien IT guru, bet kas gali lengvai atlikti kompiuterinę kriminalistiką naudodamas pirmiau minėtas priemones. Toliau sekite „LinuxHint“, kad gautumėte daugiau „Linux“ patarimų ir naujinių.

Phenquestions

Phenquestions