„dnsenum“ paketas

Tai daugiasluoksnis „Perl“ scenarijus, padedantis detalizuoti domeno DNS informaciją. Tai taip pat padeda atrasti IP blokus, ypač tuos, kurie nėra gretimi. Tai apima šias pagrindines operacijas:

- Gaukite šeimininko adresą.

- Vardų serverių gavimas.

- Įsigykite MX įrašą.

- Gaukite susiejimo versiją, vykdykite axfr užklausas vardų serveriuose.

- Dabar gaukite padomenius ir papildomus pavadinimus naudodami „Google“ grandymą.

- Failas, turintis žymų jėgos padomenį, taip pat atliks rekursą padomeniuose, kurie turi NS įrašus.

- Dabar apskaičiuokite domeno tinklo diapazono C klasę ir vykdykite jų užklausas.

- Tada atlikite atvirkštines tinklų diapazonų paieškas.

- Parašykite domeną_ips.txt failas ip blokams.

„dnsmap“ paketas

„dnsmap“ iš pradžių buvo išleistas 2006 m. dėl įkvėptos išgalvotos Paulo Craigo istorijos, žinomos kaip „vagis, kurio niekas nematė“. Tai galima rasti knygoje pavadinimu „Tinklo vagystė - kaip turėti dėžutę“. „Dnsmap“ padeda pentesteriui rinkti informaciją saugumo vertinimams atlikti. Šiame etape IP tinklo blokai, kontaktiniai numeriai ir kt. tikslinės įmonės atranda saugumo konsultantas. Yra dar viena technika, kuri vadinama grubiu subdomeno priverstiniu būdu, ir ji yra naudinga surašymo etape, ypač kai neveikia kiti metodai, pvz., Zonos perkėlimas.

Nuožmus paketas

Pažiūrėkime, kas nėra nuožudu. Tai nėra DDoS įrankis, jis nėra skirtas viso interneto nuskaitymui ir netikslinių atakų vykdymui. Be to, tai nėra IP skaitytuvas. Pagrindinis tikslas yra nustatyti taikinius, ypač tinklo viduje ir išorėje. Per kelias minutes nuožmus greitai nuskaito domenus naudodamasis keliomis taktikomis, nes nuožmus yra „Perl“ scenarijus. „Aštri“ nevykdo išnaudojimų; o kažkas tyčia padarė jungiklį -connect.

DNS (domenų vardų sistema)

DNS reiškia domenų vardų sistemą ir yra panašus į telefonų katalogą, kuriame yra keli vardai, adresai ir vardai. DNS naudojamas vidiniams ir išoriniams organizacijų tinklams. IP adresų pagrindinio kompiuterio vardai išsprendžiami naudojant DNS protokolą. Kiekviename kompiuteryje yra pagrindinio kompiuterio failas, esantis šiame kataloge, kai nebuvo DNS. C: „Windows“ System32 tvarkyklėsir pan.

Dabar leiskite pamatyti šių domenų DNS įrašus:

- DNS ir zonų perkėlimo surašymas dnsenum pagalba

- Atlikite DNS analizę naudodami „Host“ įrankį

- Paieška padomeniuose naudojant „dnsmap“

- DNS apklausa naudojant „Fierce“

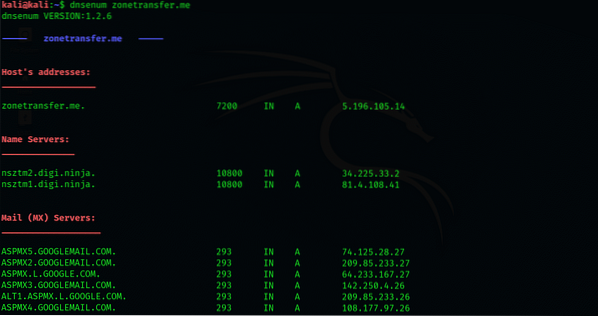

DNS ir zonų perkėlimo surašymas dnsenum pagalba

„Dnsenum“ yra paprastas įrankis. Šio įrankio naudojimas yra labai lengvas, nes jis išsprendžia ir surašo konkretaus taikinio DNS informaciją. Be to, jis automatiškai atlieka DNS zonų perkėlimus naudodamasis vardų serverio informacija. Leiskite mums pamatyti detalę:

Pirmiausia atidarykite naujo terminalo langą. Tada vykdykite šią komandą: dnsenum. Tai padaręs, jis parodys pagalbos meniu, kuriame bus išsamiai aprašyti įvairūs operatoriai ir jo naudojimo būdas.

Jei pasieksite gana jautrią informaciją, pvz., Tai, ką radome, bus pasiekta konkrečios tikslinės organizacijos tinklo informacija.

Tada ši komanda naudojama domeno zonos perdavimo DNS surašymui atlikti.aš. Tai parodyta žemiau:

$ dnsenum zonetransfer.aš

Trečiajame etape DNS zonos perkėlimą atlieka „dnsenum“, naudodamas vardų serverius, gautus surašymo procese. Išsamesnė informacija pateikiama toliau:

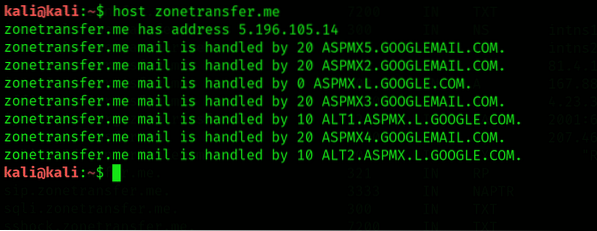

Atlikite DNS analizę naudodami „Host“ įrankį

Pagrindinė programa yra naudinga, nes ji gana būdinga „Linux“ operacinei sistemai. Naudodamiesi tuo, galime gauti daug DNS informacijos apie tikslinį domeną. Pažiūrėkime, kaip tai veikia:

Pirmiausia atidarykite naują terminalą „Kali Linux“. Tada vykdykite šią komandą:

$ priimančiosios zonos perdavimas.aš

Čia pastebėsime, kad pagrindinio kompiuterio įrankis gaus DNS įrašus, tokius kaip A ir MX domenų įrašai.

Tada naudokite šią komandą:

$ dnsenum -t zonetransfer.aš

Norėdami surašyti domeno vardų serverius. Čia -t operatorius padeda nurodyti DNS įrašus.

Gavę konkretaus domeno vardų serverius, mes panaudosime surinktą informaciją. Dabar atliksime domeno DNS zonos perkėlimą, užklausdami vardų serverius naudodami šią komandą:

$ dnsenum -l zonetransfer.man nsztml.digi.Ninja

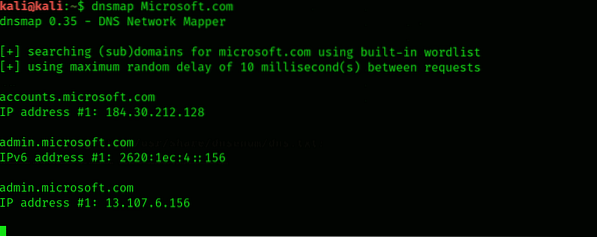

Paieška padomeniuose naudojant „dnsmap“

„Dnsmap“ veikia skirtingai, nurodydamas konkretaus organizacijos domeno padomenius ir tada pateikdamas užklausą „Kali Linus“ operacinėje sistemoje kaip integruotą žodžių sąrašą. „Dnsamp“ spręs IP adresą, kai tik bus surastas padomenis. Šios komandos pagalba galime rasti įvairių organizacijų padomenius su jų IP adresais, kaip parodyta žemiau:

$ dnsenum microsoft.com

Norint rasti paslėptą jautrų portalą ir katalogus, būtina atrasti tam tikros organizacijos padomenius.

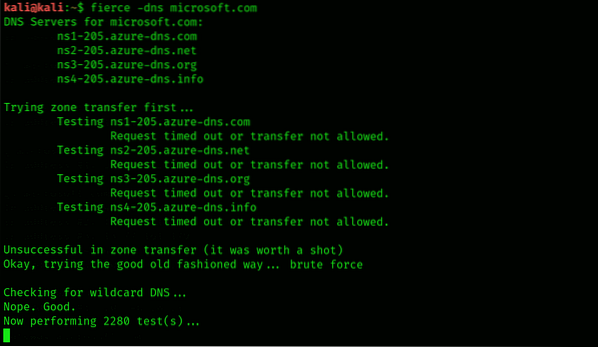

DNS apklausa naudojant „Fierce“

„Fierce“ yra DNS tardymo įrankis. Tai laikoma pusiau lengvu įrankiu, kuris atlieka didžiulį tikslinio domeno, turinčio pagrindinio kompiuterio vardus ir IP erdves, paieškas. Ši komanda naudojama jai vykdyti, kaip parodyta žemiau:

$ fierce -dns „Microsoft“.com

„Fierce“ gaus visus DNS įrašus, taip pat atras padomenius naudodamas jų konkretaus domeno IP adresus. Norint atlikti išsamią tikslinio domeno analizę, šis įrankis užtruks papildomą laiką procesui užbaigti.

Išvada:

Šioje pamokoje aš jums parodžiau, kas yra DNS ir kaip veikia „Kali Linux“ dnsenum įrankis. Aš taip pat parodžiau, kaip dirbti su „Fierce“ įrankiu ir gauti visus DNS įrašus.

Phenquestions

Phenquestions