Pastaba: šiai pamokai tinklo sąsaja enp2s0 ir IP adresas 192.168.0.2/7 buvo naudojami kaip pavyzdys, pakeiskite juos teisingais.

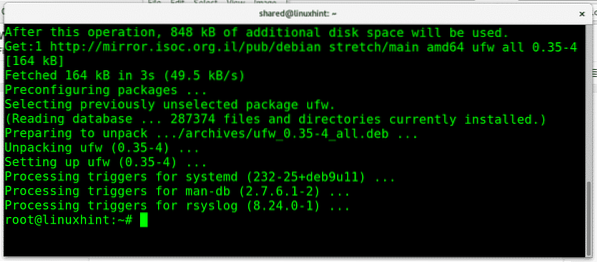

„Ufw“ diegimas:

Norėdami įdiegti „ufw“ „Debian“ paleidime:

apt įdiegti ufw

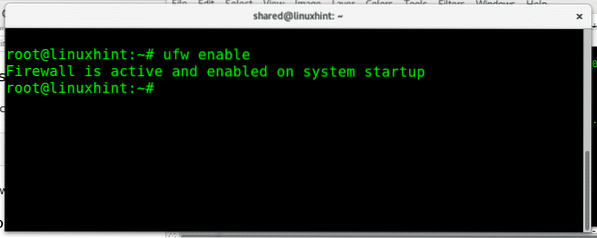

Norėdami įjungti UFW vykdymą:

ufw įgalinti

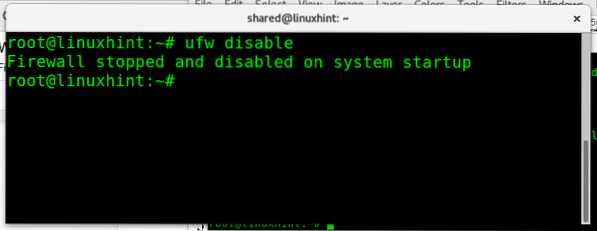

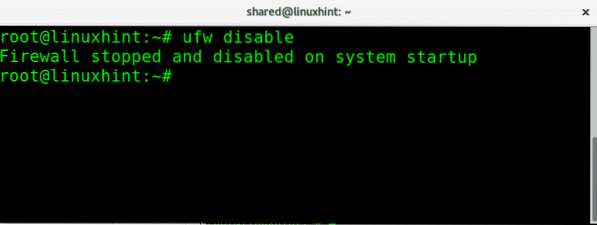

Norėdami išjungti UFW paleidimą:

ufw išjungti

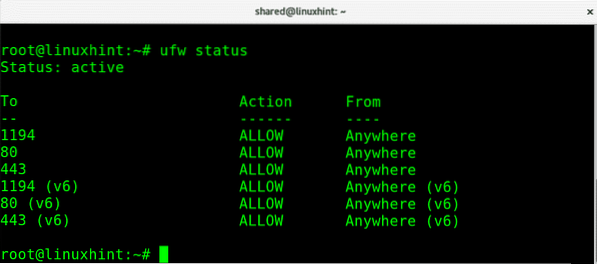

Jei norite greitai patikrinti užkardos būsenos vykdymą:

ufw statusas

Kur:

Statusas: informuoja, ar ugniasienė yra aktyvi.

Į: rodo uostą ar paslaugą

Veiksmas: rodo politiką

Nuo: rodo galimus srauto šaltinius.

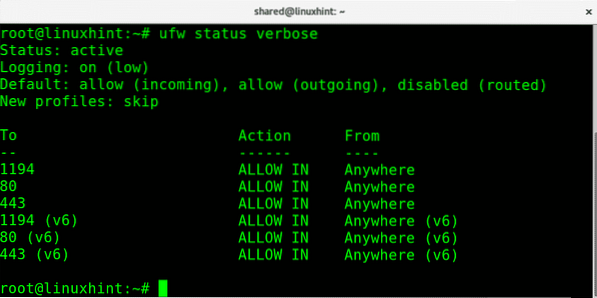

Mes taip pat galime patikrinti užkardos būseną daugybiškai:

ufw statusas

Ši antroji komanda, norėdama pamatyti užkardos būseną, taip pat parodys numatytąją politiką ir eismo kryptį.

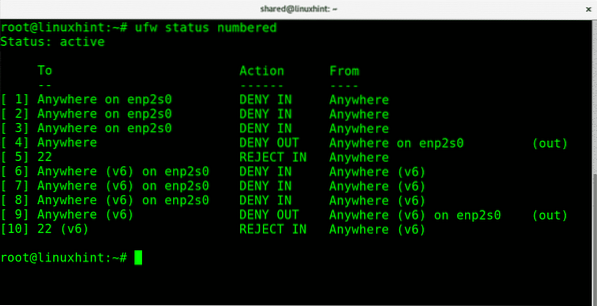

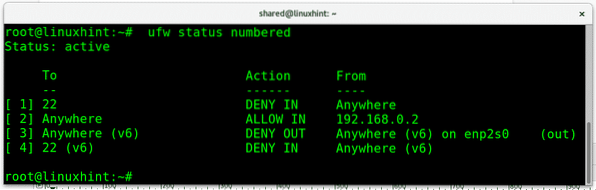

Be informacinių ekranų su „ufw status“ arba „ufw status verbose“, mes galime atsispausdinti visas taisykles sunumeravus, jei tai padės jas tvarkyti, kaip pamatysite vėliau. Norėdami gauti sunumeruotą paleistų užkardos taisyklių sąrašą:

ufw būsena sunumeruota

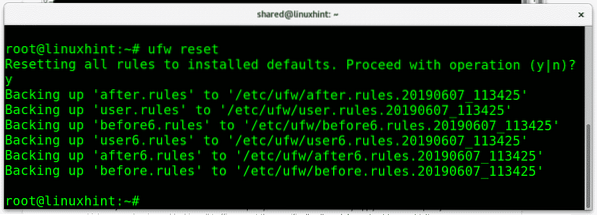

Bet kuriame etape galime atkurti numatytąją UFW nustatymus vykdydami:

ufw atstatyti

Atstatydamas „ufw“ taisykles, ji paprašys patvirtinimo. Paspauskite Y patvirtinti.

Trumpas ugniasienių politikos įvadas:

Kiekvienoje ugniasienėje galime nustatyti numatytąją politiką, jautrūs tinklai gali taikyti ribojančią politiką, kuri reiškia viso srauto, išskyrus specialiai leidžiamą, neleidimą ar blokavimą. Priešingai nei ribojančioje politikoje, leidžianti užkarda priims visą srautą, išskyrus specialiai užblokuotą.

Pvz., Jei turime interneto serverį ir nenorime, kad tas serveris teiktų daugiau nei paprastą svetainę, galime taikyti ribojančią politiką, blokuojančią visus uostus, išskyrus 80 (http) ir 443 (https) prievadus, tai būtų ribojanti politika nes pagal nutylėjimą visi prievadai yra užblokuoti, nebent jūs atblokuosite konkretų. Leistinas užkardos pavyzdys būtų neapsaugotas serveris, kuriame blokuojame tik prisijungimo prievadą, pvz., „Plesk“ serverių 443 ir 22 kaip tik užblokuotus prievadus. Be to, galime naudoti „ufw“, kad leistume arba paneigtume persiuntimą.

Ribojančios ir leistinos politikos taikymas naudojant „ufw“:

Norėdami pagal nutylėjimą apriboti visą gaunamą srautą naudodami „ufw run“:

ufw numatytoji atmesti gaunamus

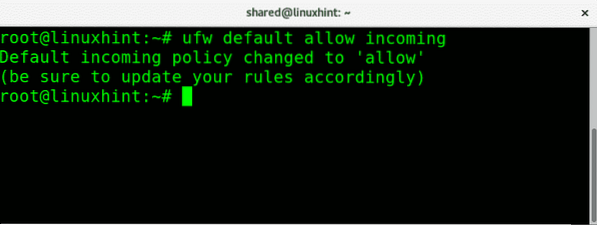

Norėdami elgtis priešingai, leisdami paleisti visą gaunamą srautą:

ufw numatytasis leidimas įeiti

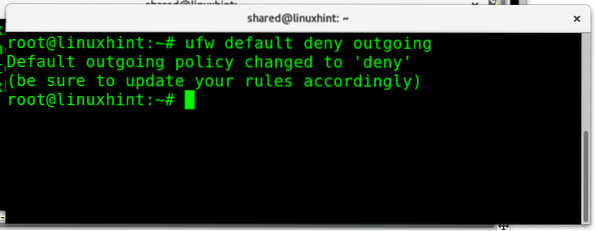

Norėdami užblokuoti visą išeinantį srautą iš mūsų tinklo, sintaksė yra panaši, kad ji būtų vykdoma:

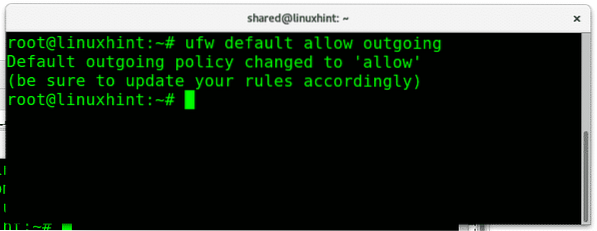

Norėdami leisti visą išeinantį srautą, mes tiesiog pakeičiame „neigti" dėl "leisti“, Kad besąlygiškai galėtų vykti išeinantis srautas:

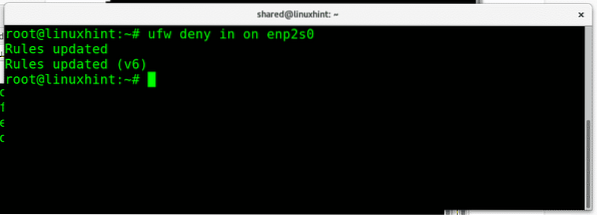

Mes taip pat galime leisti arba uždrausti srautą tam tikroms tinklo sąsajoms, laikydamiesi skirtingų taisyklių kiekvienai sąsajai, blokuoti visą gaunamą srautą iš mano Ethernet kortelės, kurią paleisčiau:

ufw paneigti enp2s0

Kur:

ufw= iškviečia programą

neigti= apibrėžia politiką

į= gaunamas srautas

enp2s0= mano Ethernet sąsaja

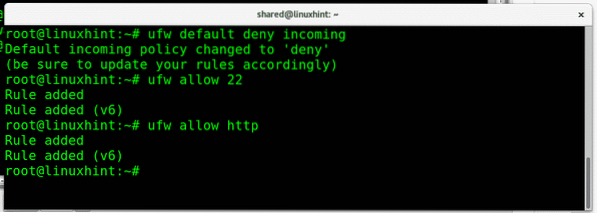

Dabar taikysiu numatytąją ribojančią politiką gaunamam srautui ir tada leisiu tik 80 ir 22 prievadus:

ufw numatytoji atmesti gaunamusufw leisti 22

ufw leisti http

Kur:

Pirmoji komanda blokuoja visą gaunamą srautą, o antroji leidžia įeiti į 22 prievadą, o trečioji - įeiti į 80 prievadą. Prisimink tai „ufw“ leidžia mums paskambinti tarnybai pagal numatytąjį prievadą arba paslaugos pavadinimą. Mes galime priimti arba atmesti ryšį su 22 prievadu arba ssh, 80 prievadu arba http.

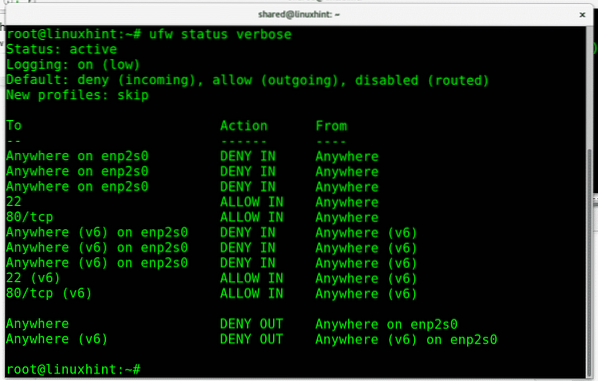

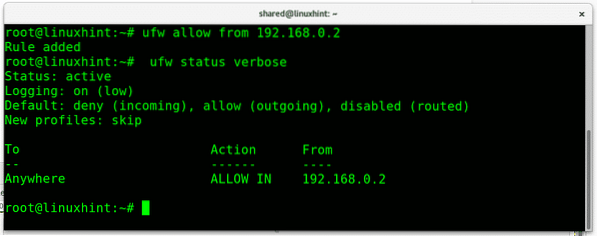

Komanda „ufw statusas daugiažodis“Parodys rezultatą:

Visas gaunamas srautas yra uždraustas, o dvi mūsų leidžiamos paslaugos (22 ir http) yra prieinamos.

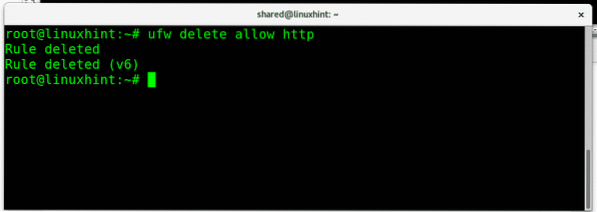

Jei norime pašalinti konkrečią taisyklę, galime tai padaryti naudodami parametrą „Ištrinti“. Norėdami pašalinti paskutinę taisyklę, leidžiančią įeinantį srautą paleisti prievadą http:

ufw ištrinti leisti http

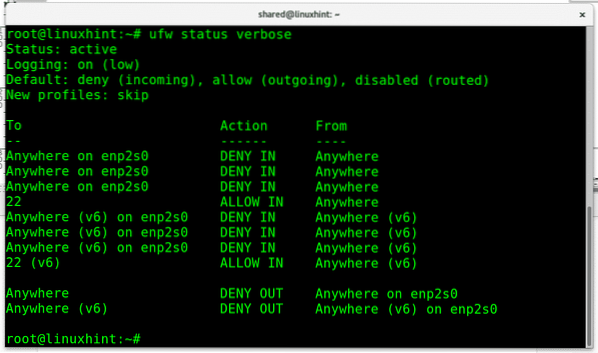

Patikrinkime, ar „http“ paslaugos ir toliau yra prieinamos, ar jas blokuoja ufw statusas:

80 prievadas nebėra išimtis, nes vienintelis yra 22 prievadas.

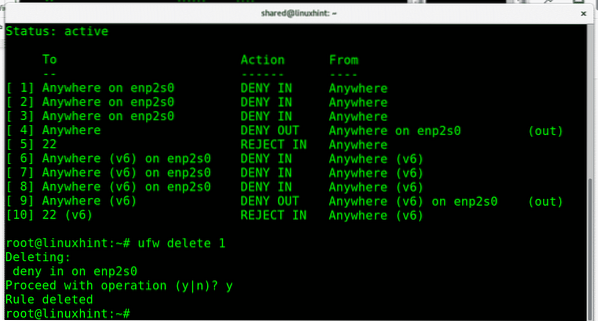

Taip pat galite ištrinti taisyklę tiesiog pasinaudodami jos skaitiniu ID, kurį suteikia komanda „ufw būsena sunumeruota“, Minėtą anksčiau, šiuo atveju aš pašalinsiu DENY gaunamo srauto į „Ethernet“ kortelę „enp2s0“ politika:

ufw ištrinti 1

Ji paprašys patvirtinimo ir tęs, jei bus patvirtinta.

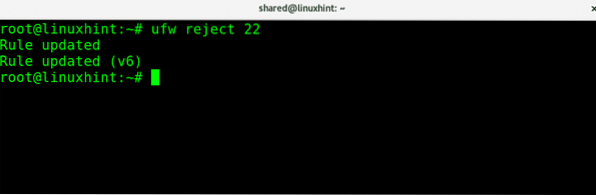

Papildomai prie DENY galime naudoti parametrą ATMESTI kuri informuos kitą pusę apie atsisakymą prisijungti ATMESTI ryšius su ssh galime paleisti:

22 atmesti

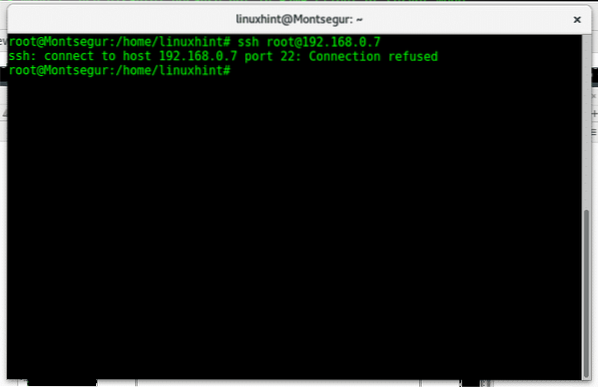

Tada, jei kas nors bandys patekti į mūsų 22 prievadą, jam bus pranešta, kad ryšys buvo atmestas, kaip parodyta paveikslėlyje žemiau.

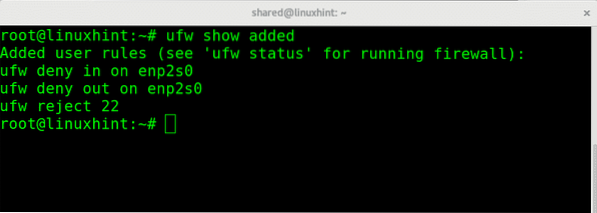

Bet kuriame etape galime patikrinti pridėtas taisykles pagal numatytąją konfigūraciją, vykdydami:

pridėta ufw laida

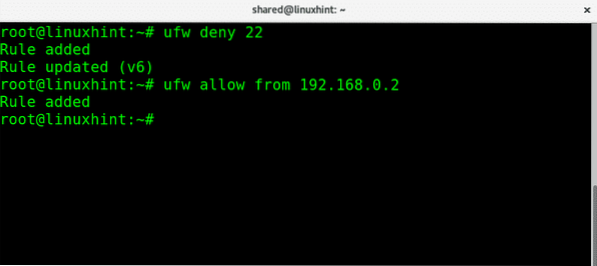

Mes galime atmesti visus ryšius, leisdami konkrečius IP adresus. Šiame pavyzdyje aš atmesiu visus ryšius su 22 prievadu, išskyrus IP 192.168.0.2, kuris galės prisijungti tik:

ufw paneigti 22ufw leisti nuo 192.168.0.2

Dabar, jei patikrinsime „ufw“ būseną, pamatysite, kad visas gaunamas srautas į 22 prievadą yra uždraustas (1 taisyklė), o leidžiamas nurodytam IP (2 taisyklė)

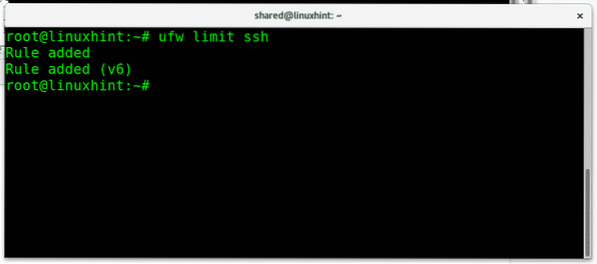

Mes galime apriboti prisijungimo bandymus užkirsti kelią žiaurios jėgos atakoms nustatydami ribą:

ufw limit ssh

Norėdami baigti šią pamoką ir išmokti įvertinti „ufw“ dosnumą, prisiminkime būdą, kuriuo galėtume uždrausti visą srautą, išskyrus vieną IP naudodami „iptables“:

iptables -A IŠĖJIMAS -d 192.168.0.2 -j PRIIMTI

„iptables“ -P INPUT DROP

„iptables“ - P IŠĖJIMO SUMETIMAS

Tą patį galima padaryti naudojant tik 3 trumpesnes ir paprasčiausias eilutes naudojant „ufw“:

ufw numatytoji atmesti gaunamusufw numatytoji atmesti išeinantį

ufw leisti nuo 192.168.0.2

Tikiuosi, kad ši „ufw“ įžanga jums buvo naudinga. Prieš atlikdami užklausą dėl UFW ar bet kokio su „Linux“ susijusio klausimo, nedvejodami susisiekite su mumis per mūsų palaikymo kanalą adresu https: // support.linuxhint.com.

Susiję straipsniai

„Iptables“ pradedantiesiems

Konfigūruokite „Snort“ IDS ir kurkite taisykles

Phenquestions

Phenquestions