Įsilaužimų aptikimo sistema gali įspėti mus apie DDOS, grubią jėgą, išnaudojimą, duomenų nutekėjimą ir dar daugiau. Ji realiuoju laiku stebi mūsų tinklą ir sąveikauja su mumis bei su mūsų sistema, kai nusprendžiame.

„LinuxHint“ anksčiau skyrėme dvi „Snort“ mokymo programas. „Snort“ yra viena iš pirmaujančių įsibrovimo aptikimo sistemų rinkoje ir tikriausiai pirmoji. Straipsniai buvo „Snort“ įsilaužimo aptikimo sistemos diegimas ir naudojimas serverių ir tinklų apsaugai bei „Snort“ IDS konfigūravimui ir taisyklių kūrimui.

Šį kartą parodysiu, kaip sukonfigūruoti OSSEC. Serveris yra programinės įrangos šerdis, jame yra taisyklės, įvykių įrašai ir strategijos, o agentai yra įdiegti įrenginiuose, kuriuos reikia stebėti. Agentai pateikia serveriui žurnalus ir informuoja apie įvykius. Šioje pamokoje mes įdiegsime tik serverio pusę norėdami stebėti naudojamą įrenginį, serveryje jau yra agento funkcijos prie įrenginio, kuriame jis yra įdiegtas.

OSSEC diegimas:

Pirmiausia paleiskite:

apt install libmariadb2„Debian“ ir „Ubuntu“ paketams galite atsisiųsti „OSSEC Server“ šiuo adresu: https: // atnaujinimai.atomicorp.com / channels / ossec / debian / pool / main / o / ossec-hids-server /

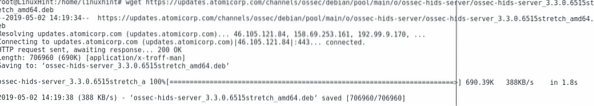

Šiai pamokai atsisiųsiu dabartinę versiją įvesdamas konsolę:

wget https: // atnaujinimai.atomicorp.com / kanalai / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.deb

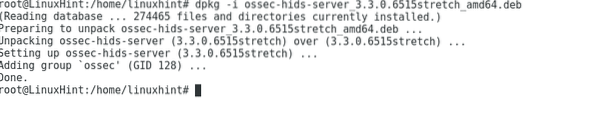

Tada paleiskite:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

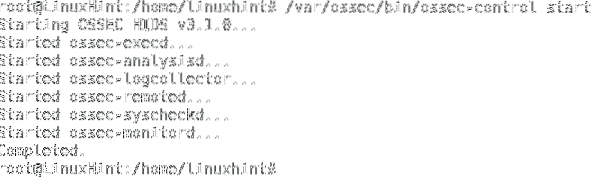

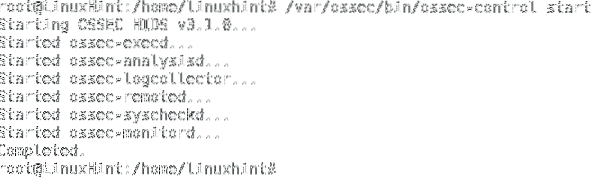

Paleiskite OSSEC vykdydami:

/ var / ossec / bin / ossec-control start

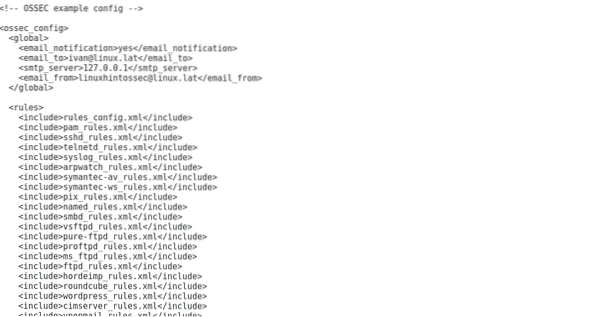

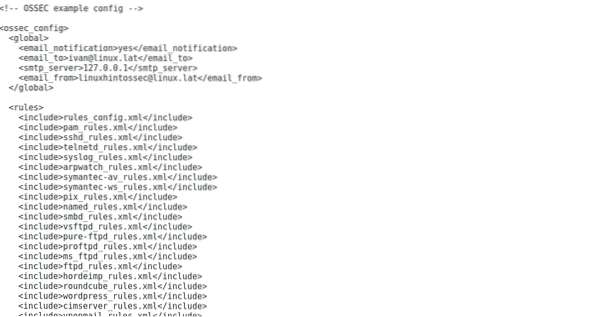

Pagal numatytuosius nustatymus mūsų diegimas neįgalino pranešimo paštu, kad galėtumėte redaguoti jo tipą

nano / var / ossec / etc / ossec.konfKeisti

Dėl

Ir pridėkite:

Paspauskite „ctrl“ + x ir Y kad išsaugotumėte ir išeitumėte ir vėl paleistumėte OSSEC:

/ var / ossec / bin / ossec-control start

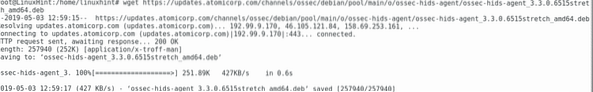

Pastaba: jei norite įdiegti OSSEC agentą kito tipo įrenginyje:

wget https: // atnaujinimai.atomicorp.com / kanalai / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Vėl leidžia patikrinti OSSEC konfigūracijos failą

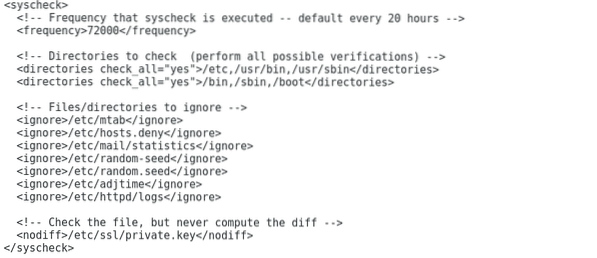

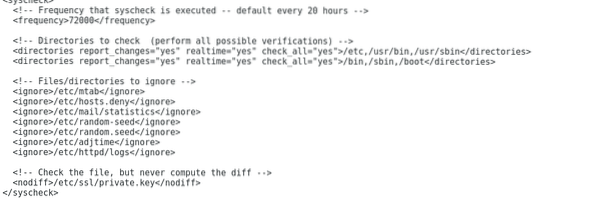

nano / var / ossec / etc / ossec.konf Slinkite žemyn, kad pasiektumėte „Syscheck“ skyrių

Slinkite žemyn, kad pasiektumėte „Syscheck“ skyrių

Čia galite nustatyti OSSEC patikrintus katalogus ir peržiūros intervalus. Mes taip pat galime apibrėžti katalogus ir failus, kurių reikia nepaisyti.

Norėdami nustatyti OSSEC pranešti apie įvykius realiuoju laiku, redaguokite eilutes

Į

/ usr / sbin

Norėdami pridėti naują OSSEC katalogą, norėdami patikrinti, pridėkite eilutę:

Uždarykite nano paspausdami CTRL + X ir Y ir tipas:

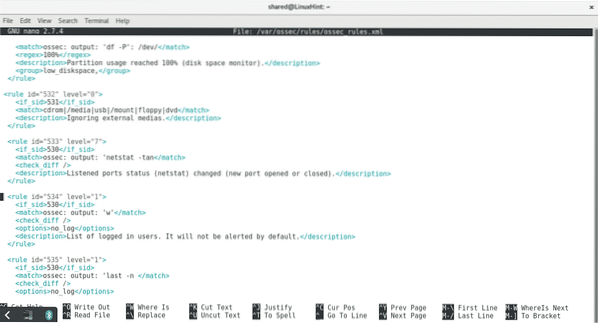

nano / var / ossec / rules / ossec_rules.xml

Šiame faile yra OSSEC taisyklės, taisyklių lygis nustatys sistemos atsaką. Pvz., Pagal numatytuosius nustatymus OSSEC praneša tik apie 7 lygio įspėjimus, jei yra kokia nors taisyklė, kurios lygis yra žemesnis nei 7, ir norite gauti informaciją, kai OSSEC nustato įvykį, redaguokite 7 ar aukštesnio lygio numerį. Pvz., Jei norite gauti informacijos, kai pagrindinio kompiuterio blokavimas atblokuojamas OSSEC aktyvaus atsakymo, redaguokite šią taisyklę:

Kam:

Saugesnė alternatyva gali būti pridėti naują taisyklę failo pabaigoje, perrašant ankstesnę:

Dabar mes turime įdiegtą OSSEC vietos lygiu, kitoje pamokoje sužinosime daugiau apie OSSEC taisykles ir konfigūraciją.

Tikiuosi, kad ši pamoka jums buvo naudinga norint pradėti naudotis OSSEC, toliau laikykitės „LinuxHint“.lt rasite daugiau patarimų ir naujinių apie „Linux“.

Phenquestions

Phenquestions