TCP nuskaitymas

TCP yra būsena protokolas, nes palaiko ryšių būseną. TCP ryšys apima trijų krypčių serverio ir kliento pusės lizdo paspaudimą. Kol serverio lizdas klausosi, klientas siunčia SYN, o tada serveris atsako atgal naudodamas SYN-ACK. Tada klientas siunčia ACK užbaigti ryšio paspaudimą

Norėdami nuskaityti atvirą TCP prievadą, skaitytuvas siunčia SYN paketą į serverį. Jei SYN-ACK siunčiama atgal, tada prievadas atidarytas. Ir jei serveris neužbaigia rankos paspaudimo ir atsako RST, uostas uždaromas.

UDP nuskaitymas

Kita vertus, UDP yra protokolas be pilietybės ir nepalaiko ryšio būsenos. Tai taip pat neapima trijų krypčių rankos paspaudimo.

Norėdami ieškoti UDP prievado, UDP skaitytuvas siunčia UDP paketą į prievadą. Jei tas prievadas yra uždarytas, sukuriamas ICMP paketas ir siunčiamas atgal į kilmės vietą. Jei taip neįvyks, tai reiškia, kad uostas yra atidarytas.

UDP prievado nuskaitymas dažnai nepatikimas, nes ugniasienės numeta ICMP paketus, todėl uostų skaitytuvams sukuriama klaidinga informacija.

Uosto skaitytuvai

Peržiūrėję, kaip veikia uosto nuskaitymas, galime pereiti prie skirtingų uosto skaitytuvų ir jų funkcionalumo.

Nmap

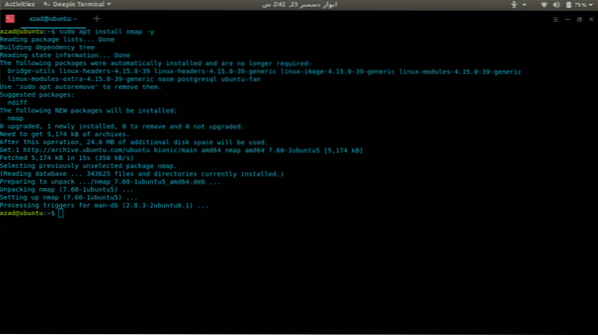

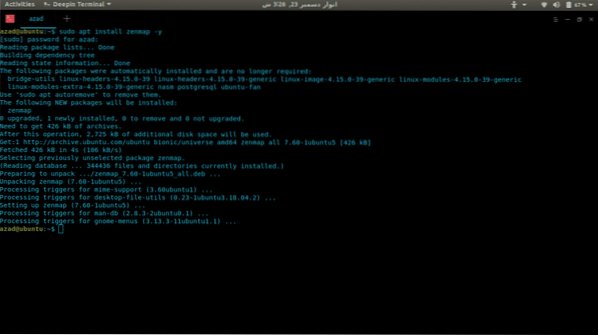

„Nmap“ yra pats universaliausias ir išsamiausias iki šiol prieinamas uostų skaitytuvas. Tai gali padaryti viską - nuo uosto nuskaitymo iki pirštų atspaudų operacinių sistemų ir pažeidžiamumo nuskaitymo. „Nmap“ turi ir CLI, ir GUI sąsajas, GUI vadinama „Zenmap“. Jis turi daug įvairių galimybių greitai ir efektyviai nuskaityti. Štai kaip įdiegti „Nmap“ sistemoje „Linux“.

sudo apt-get atnaujinimassudo apt-get upgrade -y

sudo apt-get install nmap -y

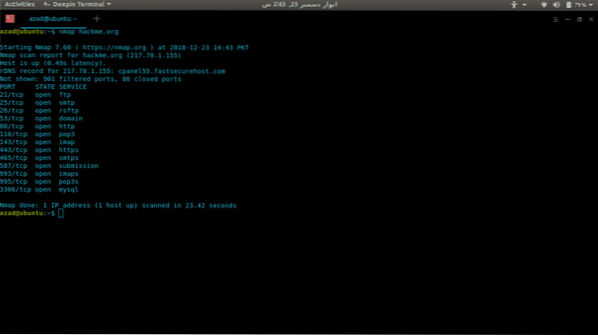

Dabar serveriui nuskaityti naudosime „Nmap“ („hackme“.org) atviriems uostams ir išvardyti tose uostuose teikiamas paslaugas, tai tikrai lengva. Tiesiog įveskite nmap ir serverio adresą.

nmap hackme.org

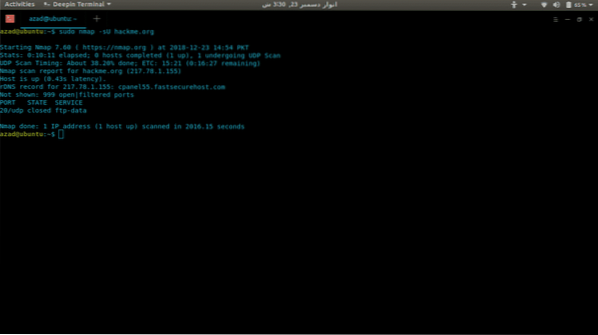

Norėdami ieškoti UDP prievadų, įtraukite -sU parinktį su sudo, nes tam reikia root teisių.

sudo nmap -sU hackme.org

„Nmap“ yra daugybė kitų galimybių, tokių kaip:

-p-: nuskaitykite visus 65535 prievadus-sT: TCP jungties nuskaitymas

-O: nuskaitoma, ar veikia operacinė sistema

-v: Žodinis nuskaitymas

-A: Agresyvus nuskaitymas, nuskaito viską

-T [1-5]: nustatyti nuskaitymo greitį

-Pn: Jei serveris blokuoja ping

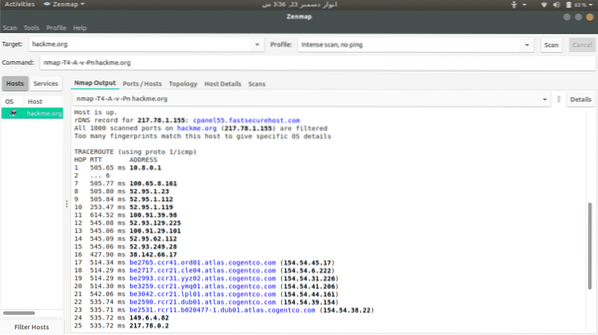

„Zenmap“

„Zenmap“ yra „Nmap“ GUI sąsaja, skirta paspaudimų vaikams, kad nereikėtų prisiminti jo komandų. Norėdami jį įdiegti, įveskite

sudo apt-get install -y zenmap

Norėdami nuskaityti serverį, tiesiog įveskite jo adresą ir pasirinkite iš galimų nuskaitymo parinkčių.

„Netcat“

„Netcat“ yra neapdorotas TCP ir UDP prievadų rašytojas, kuris taip pat gali būti naudojamas kaip uosto skaitytuvas. Jis naudoja prisijungimo nuskaitymą, todėl jis nėra toks greitas kaip „Network Mapper“. Norėdami jį įdiegti, įveskite

[apsaugotas el. paštas]: ~ $ sudo apt install netcat-traditional -yNorėdami patikrinti, ar atidarytas prievadas, rašykite

[apsaugotas el. pašto adresas]: ~ $ nc -z -v hackme.org 80... iškirpti ..

Hackme.org [217.78.1.155] 80 (http) atidarytas

Norėdami nuskaityti uostų diapazoną, įveskite

[el. pašto saugoma]: ~ $ nc -z -nv 127.0.0.1 20–80(Nežinoma) [127.0.0.1] Atidaryta 80 (http)

(Nežinoma) [127.0.0.1] 22 (ssh) atidarytas

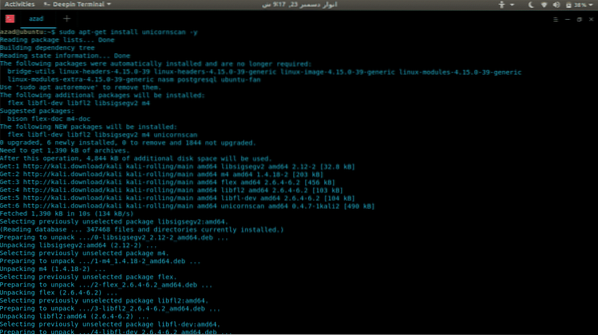

Vienaragis

„Unicornscan“ yra išsamus ir greitas uosto skaitytuvas, sukurtas pažeidžiamumo tyrėjams. Skirtingai nuo „Network Mapper“, jis naudoja savo „User-land“ paskirstytą TCP / IP kaminą. Jis turi daug funkcijų, kurių „Nmap“ neturi, kai kurios iš jų yra pateiktos,

- Asinchroninis be pilietybės TCP nuskaitymas su visais TCP vėliavų variantais.

- Asinchroninis TCP reklamjuostės be pilietybės paėmimas

- Asinchroninio protokolo specifinis UDP nuskaitymas (siunčiant pakankamai parašo atsakymui sukelti).

- Aktyvi ir pasyvi nuotolinė OS, programa ir komponentų atpažinimas analizuojant atsakymus.

- PCAP failų registravimas ir filtravimas

- Reliacinės duomenų bazės išvestis

- Pasirinktinio modulio palaikymas

- Tinkinti duomenų rinkinio rodiniai

Norėdami įdiegti „Unicornscan“, įveskite

[apsaugotas el. paštu]: ~ $ sudo apt-get install unicornscan -y

Norėdami paleisti nuskaitymą, parašykite

[apsaugotas el. paštas]: ~ $ sudo us 127.0.0.1TCP atidarė ftp [21] nuo 127.0.0.1 ttl 128

TCP atidarė smtp [25] iš 127.0.0.1 ttl 128

TCP atidarykite http [80] nuo 127.0.0.1 ttl 128

... iškirpti ..

Išvada

Uostų skaitytuvai praverčia, nesvarbu, ar esate „DevOp“, „Gamer“ ar „hakeris“. Tarp šių skaitytuvų nėra realaus palyginimo, nė vienas iš jų nėra tobulas, kiekvienas iš jų turi savo privalumų ir trūkumų. Tai visiškai priklauso nuo jūsų reikalavimų ir to, kaip juos naudojate.

Phenquestions

Phenquestions