Paprastai, nustačius rootkit, auka turi iš naujo įdiegti OS ir naują aparatinę įrangą, išanalizuoti failus, kurie bus perkelti į pakeitimą, o blogiausiu atveju reikės pakeisti aparatūrą.Svarbu pabrėžti klaidingų teigiamų rezultatų galimybę, tai yra pagrindinė „chkrootkit“ problema, todėl, nustačius grėsmę, prieš imantis priemonių rekomenduojama paleisti papildomas alternatyvas, ši pamoka taip pat trumpai ištirs „rkhunter“ kaip alternatyvą. Taip pat svarbu pasakyti, kad ši pamoka yra optimizuota „Debian“ ir „Linux“ paskirstymų vartotojams, vienintelis apribojimas kitiems distribucijos vartotojams yra diegimo dalis, „chkrootkit“ naudojimas yra tas pats visoms distros.

Kadangi „rootkit“ turi daugybę būdų, kaip pasiekti savo tikslus, slepiant kenkėjišką programinę įrangą, „Chkrootkit“ siūlo įvairius įrankius, leidžiančius įsigyti šiuos būdus. „Chkrootkit“ yra įrankių rinkinys, apimantis pagrindinę „chkrootkit“ programą ir papildomas bibliotekas, kurios yra išvardytos toliau:

chkrootkit: Pagrindinė programa, tikrinanti, ar operacinės sistemos dvejetainiuose failuose nėra rootkit modifikacijų, kad sužinotų, ar kodas buvo suklastotas.

ifpromisc.c: patikrina, ar sąsaja yra atvira. Jei tinklo sąsaja neveikia, užpuolikas ar kenkėjiška programinė įranga gali ją naudoti tinklo srautui užfiksuoti, kad vėliau ją analizuotų.

chklastlog.c: tikrina, ar ištrinti „Loglog“ įrašai. „Lastlog“ yra komanda, rodanti informaciją apie paskutinius prisijungimus. Užpuolikas ar „rootkit“ gali modifikuoti failą, kad išvengtų aptikimo, jei „sysadmin“ patikrina šią komandą, kad sužinotų informaciją apie prisijungimus.

chkwtmp.c: tikrina wtmp ištrynimus. Panašiai, kaip ir ankstesniame scenarijuje, „chkwtmp“ tikrina failą „wtmp“, kuriame yra informacijos apie vartotojų prisijungimus, kad būtų bandoma aptikti jo modifikacijas, jei „rootkit“ modifikuotų įrašus, kad būtų išvengta įsibrovimų.

check_wtmpx.c: Šis scenarijus yra tas pats, kas aukščiau, bet „Solaris“ sistemos.

chkproc.c: tikrina, ar LKM (įkeliamo branduolio moduliai) nėra Trojos arklys.

chkdirai.c: atlieka tą pačią funkciją kaip ir aukščiau, tikrina, ar branduolio moduliuose nėra trojanų.

stygos.c: greitas ir nešvarus eilučių pakeitimas, siekiant paslėpti rootkit pobūdį.

chkutmp.c: tai panašu į chkwtmp, bet vietoj to tikrina utmp failą.

Visi aukščiau paminėti scenarijai vykdomi, kai mes vykdome chkrootkit.

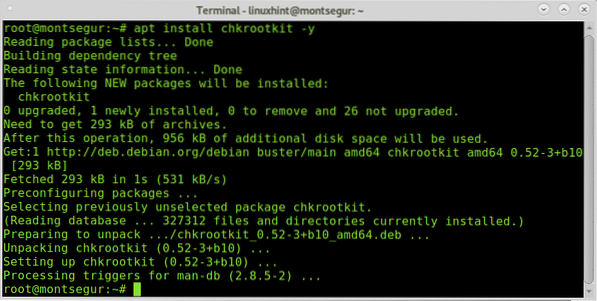

Norėdami pradėti diegti „chkrootkit“ „Debian“ ir pagrindiniuose „Linux“ paskirstymuose:

# apt install chkrootkit -y

Įdiegę jį paleisti, vykdykite:

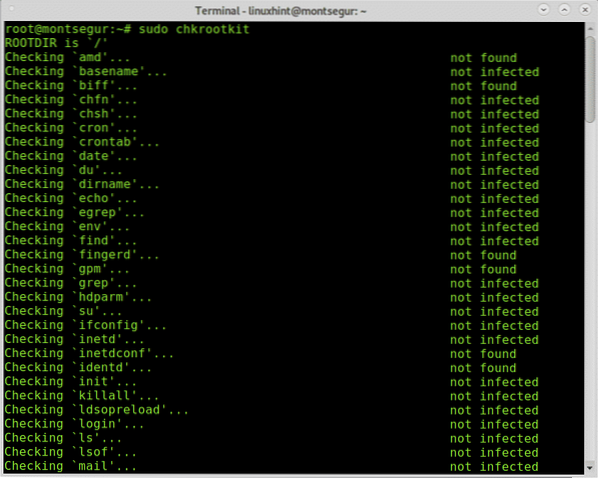

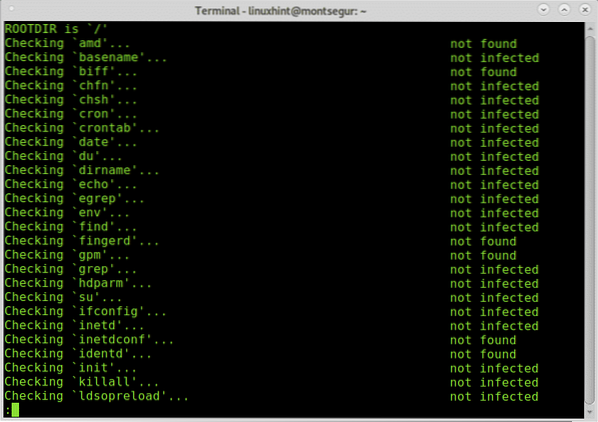

# sudo chkrootkit

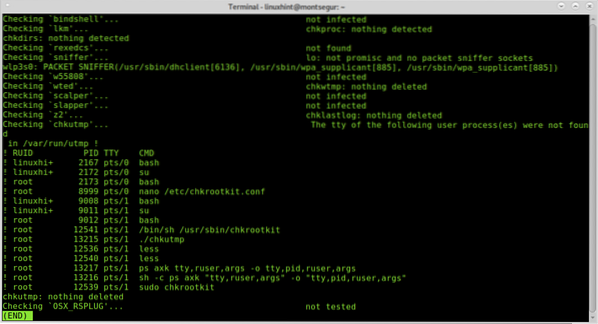

Proceso metu galite pamatyti, kaip visi scenarijai, integruojantys „chkrootkit“, yra vykdomi atliekant kiekvieną savo dalį.

Galite gauti patogesnį vaizdą slinkdami pridėdami vamzdį ir mažiau:

# sudo chkrootkit | mažiau

Rezultatus taip pat galite eksportuoti į failą naudodami šią sintaksę:

# sudo chkrootkit> rezultatai

Tada norėdami pamatyti išvesties tipą:

# mažiau rezultatų

Pastaba: galite pakeisti „rezultatus“ bet kuriam vardui, kuriam norite suteikti išvesties failą.

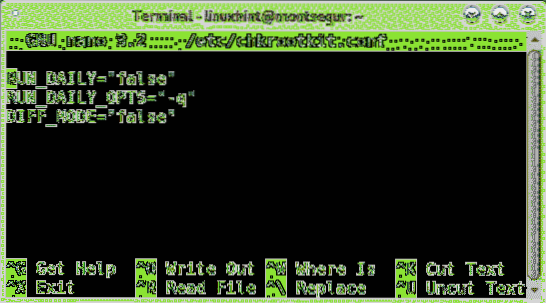

Pagal numatytuosius nustatymus turite paleisti „chkrootkit“ rankiniu būdu, kaip paaiškinta aukščiau, tačiau kasdienius automatinius nuskaitymus galite apibrėžti redaguodami „chkrootkit“ konfigūracijos failą, esantį / etc / chkrootkit.conf, išbandykite naudodami „nano“ ar bet kurį jums patinkantį teksto redaktorių:

# nano / etc / chkrootkit.konf

Norint pasiekti kasdienį automatinį nuskaitymą, pirmoje eilutėje yra RUN_DAILY = „klaidinga“ turėtų būti redaguota RUN_DAILY = „tiesa“

Taip turėtų atrodyti:

Paspauskite CTRL+X ir Y išsaugoti ir išeiti.

„Rootkit Hunter“, „chkrootkit“ alternatyva:

Kitas „chkrootkit“ variantas yra „RootKit Hunter“. Tai taip pat yra papildinys, atsižvelgiant į tai, ar radote šakninius rinkinius naudodami vieną iš jų, norint atmesti klaidingus teiginius, būtina naudoti alternatyvą.

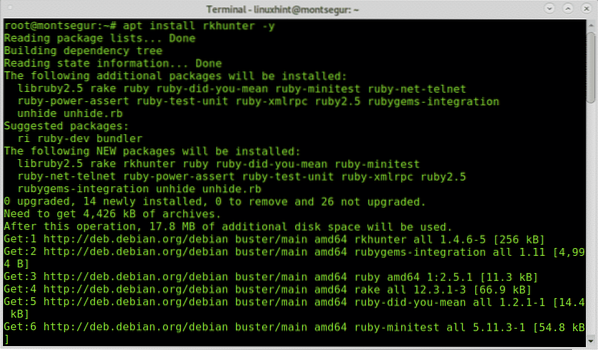

Norėdami pradėti nuo RootKitHunter, įdiekite jį paleisdami:

# apt install rkhunter -y

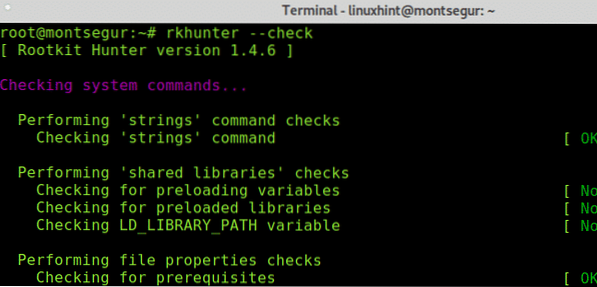

Įdiegę, norėdami paleisti bandymą, vykdykite šią komandą:

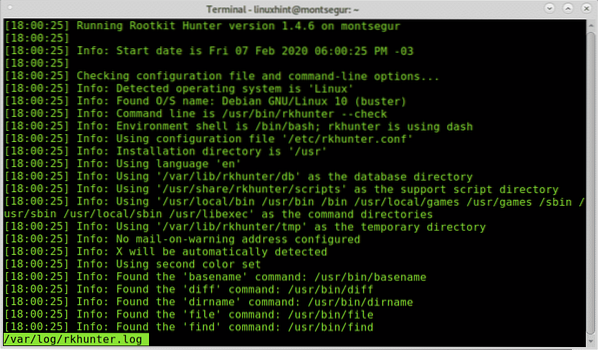

# rkhunter - patikrinkiteKaip matote, kaip ir „chkrootkit“, pirmasis „RkHunter“ žingsnis yra sistemos dvejetainių failų, taip pat bibliotekų ir eilučių analizavimas:

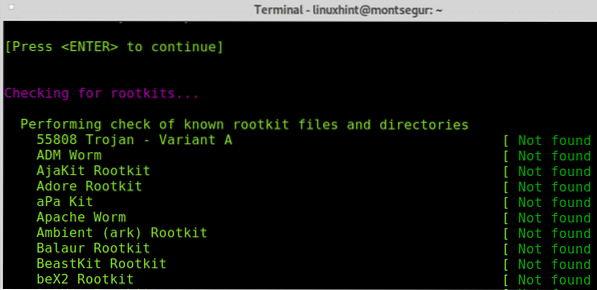

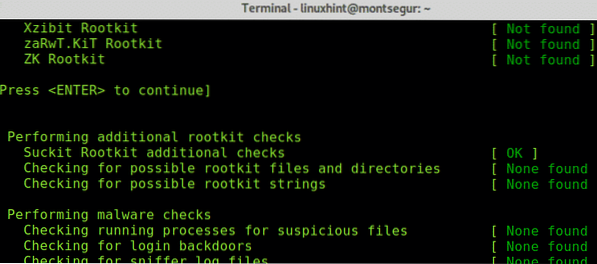

Kaip pamatysite, priešingai nei „chkrootkit“, „RkHunter“ paprašys paspausti ENTER, kad tęstumėte tolesnius veiksmus. Anksčiau „RootKit Hunter“ patikrino sistemos dvejetaines bibliotekas ir bibliotekas, dabar ji bus taikoma žinomiems rootkitams:

Paspauskite ENTER, kad „RkHunter“ leistų tęsti rootkitų paiešką:

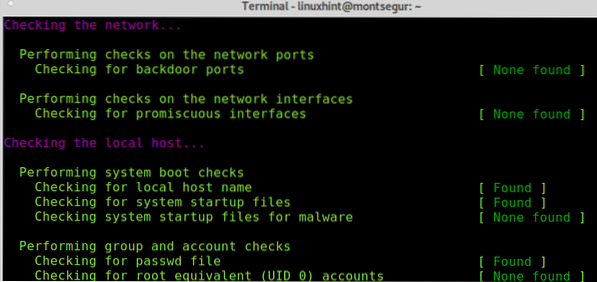

Tada, kaip ir „chkrootkit“, jis patikrins jūsų tinklo sąsajas ir uostus, žinomus kaip naudojamas užpakalinėse ar trojos arkliuose:

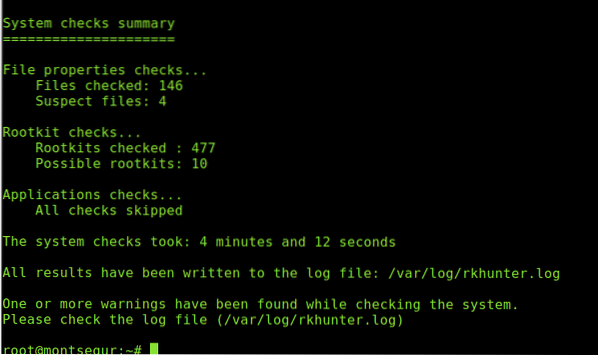

Galiausiai ji atspausdins rezultatų santrauką.

Visada galite pasiekti rezultatus, išsaugotus adresu / var / log / rkhunter.žurnalas:

Jei įtariate, kad jūsų įrenginys gali būti užkrėstas rootkit arba pažeistas, galite laikytis rekomendacijų, pateiktų adresu https: // linuxhint.com / detect_linux_system_hacked /.

Tikiuosi, kad ši pamoka apie tai, kaip įdiegti, konfigūruoti ir naudoti „chkrootkit“, jums buvo naudinga. Toliau sekite „LinuxHint“, kad gautumėte daugiau patarimų ir naujinių apie „Linux“ ir tinklus.

Phenquestions

Phenquestions