Nors „SQL Injection“ gali būti pavojinga, skirtingų komandų vykdymas pagal tinklalapio įvestį norint atlikti „SQLi“ gali būti labai įtemptas darbas. Nuo duomenų rinkimo iki tinkamos naudingosios apkrovos sukūrimo gali prireikti daug laiko ir kartais varginantis darbas. Čia žaidžiami įrankiai. Yra daugybė įrankių, skirtų išbandyti ir išnaudoti įvairių tipų SQL injekcijas. Aptarsime keletą geriausių.

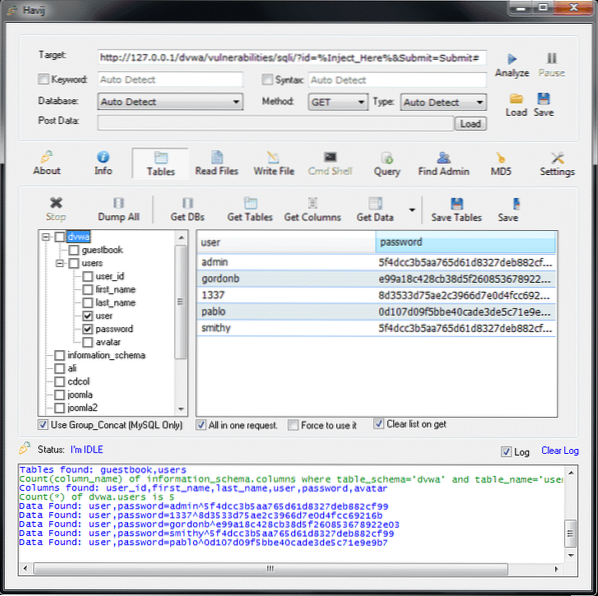

Havij:

„Havij“ (tai persų kalba reiškia „morkos“) yra Irano saugumo bendrovės „ITSecTeam“ įrankis. Tai yra GUI įgalintas, visiškai automatizuotas „SQLi“ įrankis ir palaiko įvairius „SQLi“ metodus. Jis buvo sukurtas siekiant padėti įsiskverbimo bandytojams rasti pažeidžiamumą tinklalapiuose. Tai patogus naudoti įrankis ir apima pažangias funkcijas, todėl naudingas tiek pradedantiesiems, tiek profesionalams. „Havij“ taip pat turi „Pro“ versiją. Įdomus Havij dalykas yra 95% sėkmingas injekcijos lygis pažeidžiamiems tikslams. „Havij“ gaminamas tik „Windows“, tačiau norint naudoti „Linux“, galima naudoti vyną. Nors „ITSecTeam“ oficiali svetainė jau seniai neveikia, „Havij“ ir „Havij Pro“ galima rasti daugelyje svetainių ir „GitHub Repos“.

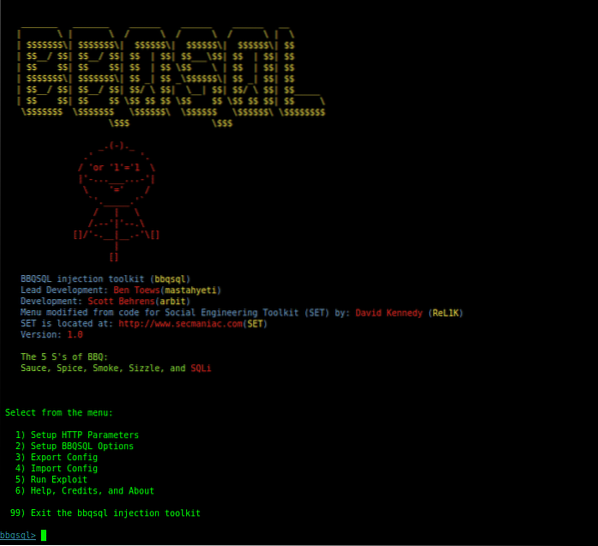

BBQSQL:

BBQSQL, žinomas kaip „Blind SQL“ injekcijos sistema, padeda išspręsti problemas, kai neveikia turimi naudojimo įrankiai. Parašytas pitone, tai yra pusiau automatinis įrankis, leidžiantis tam tikru mastu pritaikyti bet kokias sudėtingas SQL injekcijos išvadas. „BBQSQL“ pateikia kelis klausimus naudodamasis meniu, tada sukuria injekciją / ataką pagal vartotojo atsakymą. Tai labai universalus įrankis su įmontuota vartotojo sąsaja, kad būtų lengviau jį naudoti. Naudojant „python gevent“, tai gana greitai. Čia pateikiama informacija apie slapukus, failus, HTTP autentifikavimą, tarpinius serverius, URL, HTTP metodą, antraštes, kodavimo metodus, peradresavimo veiksmus ir kt. Išankstinio naudojimo reikalavimai apima parametrų, parinkčių nustatymą, tada konfigūravimą kaip reikiant. Įrankio konfigūraciją galima pakeisti, kad būtų naudojama dažnio arba dvejetainė paieškos technika. Jis taip pat gali nustatyti, ar SQL injekcija veikė, tiesiog ieškant tam tikrų konkrečių reikšmių programos HTTP atsakymuose. Duomenų bazėje, kurioje skundžiamasi dėl neteisingos SQL užklausos sintaksės, rodomas klaidos pranešimas, jei užpuolikas sėkmingai naudoja SQL injekciją. Vienintelis skirtumas tarp „Blind SQL“ ir įprastos „SQL“ injekcijos yra tai, kaip duomenys gaunami iš duomenų bazės.

Įdiekite „BBQSQL“:

$ apt-GET įdiekite „bbqsql“

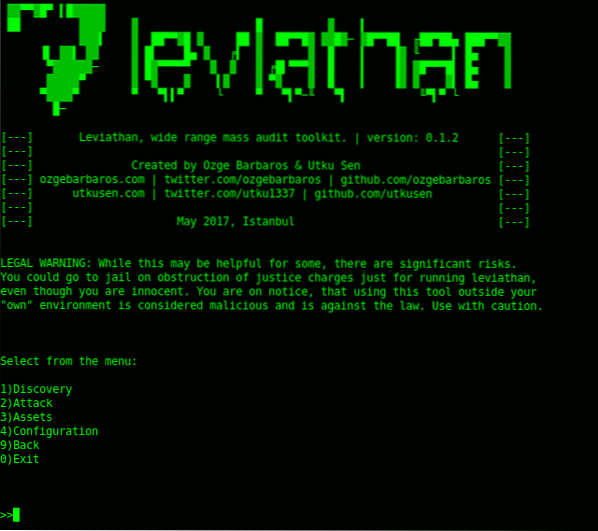

Leviatanas:

Žodis Leviatanas reiškia jūros būtybę, jūros velnią ar jūrų pabaisą. Įrankis taip pavadintas dėl savo puolimo funkcijos. Pirmą kartą įrankis buvo paleistas „Black Hat USA 2017 Arsenal“. Tai yra sistema, kurią sudaro daugybė atvirojo kodo įrankių, įskaitant „masscan“, „ncrack“, DSSS ir kt., Skirtus atlikti įvairiems veiksmams, įskaitant „SQLi“, „custom exploit“ ir kt. Priemonės taip pat gali būti naudojamos kartu. Jis paprastai naudojamas įsiskverbimo testavimo užduotims atlikti, pvz., Atrasti mašinas ir nustatyti pažeidžiamas, išvardyti su šiais įrenginiais dirbančias paslaugas ir surasti atakos galimybes imituojant atakas. Tai gali nustatyti „Telnet“, SSH, RDP, MYSQL ir FTP pažeidžiamumus. „Leviathan“ puikiai moka patikrinti URL pažeidžiamumą URL. Pagrindinis „Leviathan“ įrankio tikslas yra atlikti masinius daugelio sistemų nuskaitymus vienu metu. Gebėjimas tikrinti, ar nėra SQL pažeidžiamumų, daro leviataną. Priklausomybės, reikalingos „Leviathan Framework“ naudoti, yra bs4, shodan, google-API-python-client, lxml, paramiko, užklausos.

Įdiekite „Leviathan“:

$ Git klonas https: // github.com / leviathan-framework / leviatanas.git$ Cd leviatanas

$ Pip install -r reikalavimai.txt

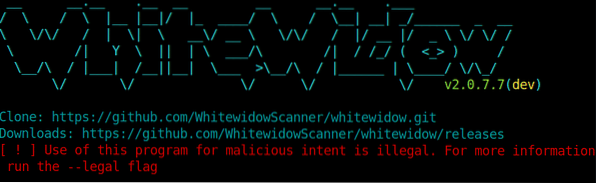

Baltoji našlė:

„Whitewidow“ yra dažniausiai naudojama priemonė pažeidžiamumui nuskaityti taikant programų saugumą ir skverbimąsi. Dauguma žmonių, besidominčių šia priemone, yra rašiklių tikrintojai ir saugumo specialistai. „Whitewidow“ taip pat yra atviro kodo ir yra automatizuotas SQL pažeidžiamumo skaitytuvas, kuris gali naudoti failų sąrašą arba „Google“, kad nuskaitytų potencialiai pažeidžiamas svetaines. Pagrindinis šios priemonės tikslas buvo išmokti ir pasakyti vartotojams, kaip atrodo pažeidžiamumas. „WhiteWidow“ veikimui reikalingos tam tikros priklausomybės, pvz .: mechanizuoti, nokogiri, rest-client, webmock, rspec ir vcr. Jis sukurtas rubino programavimo kalba. Tūkstančiai kruopščiai išnagrinėtų užklausų yra naudojami „Google“ grandymui, kad rastų pažeidžiamumų skirtingose svetainėse. Kai paleisite „Whitewidow“, jis iškart pradės tikrinti, ar nėra pažeidžiamų svetainių. Vėliau juos galima panaudoti rankiniu būdu.

Įdiekite „WhiteWidow“:

$ Git klonas https: // github.lt / WhitewidowScanner / whitewidow.git$ Cd baltoji našlė

$ Paketo diegimas

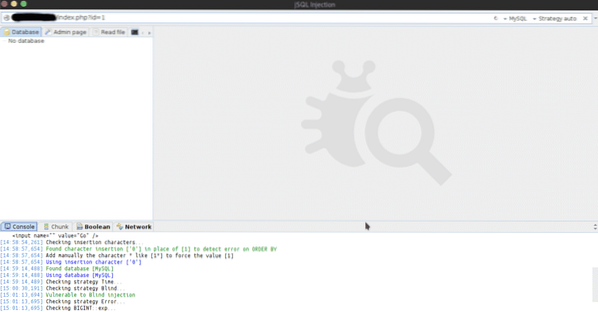

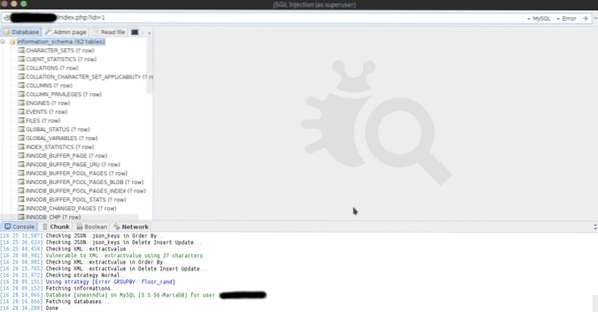

„jSQL“ injekcija:

„jSQL“ yra „Java“ pagrindu sukurtas automatinis „SQL Injection“ įrankis, taigi ir pavadinimas jSQL.

Tai yra FOSS ir suderinama su keliomis platformomis. Jis surenkamas naudojant tokias bibliotekas kaip „Hibernate“, „Spock“ ir „Spring“. „jSQL Injection“ palaiko 23 skirtingas duomenų bazes, įskaitant „Access“, „MySQL“, „SQL Server“, „Oracle“, „PostgreSQL“, „SQLite“, „Teradata“, „Firebird“, „Ingris“ ir daugelį kitų. „jSQL“ injekcija dedama „GitHub“ ir nuolatinei integracijai naudoja „Travis CI“ platformą. Jis tikrina, ar nėra kelių injekcijos strategijų: Normal, Error, Blind ir Time. Jis turi kitų funkcijų, tokių kaip administravimo puslapių paieška, žiauri slaptažodžio maišos jėga, žiniatinklio apvalkalo ir SQL apvalkalo kūrimas ir vizualizavimas ir kt. „jSQL Injection“ taip pat gali skaityti ar rašyti failus.

„jSQL“ injekciją galima naudoti tokiose operacinėse sistemose kaip „Kali“, „Parrot OS“, „Pentest Box“, „BlackArch Linux“ ir kituose švirkštimo priemonių testavimo skyriuose.

Įdiekite „jSQL“:

$ apt-GET įdiekite jsql

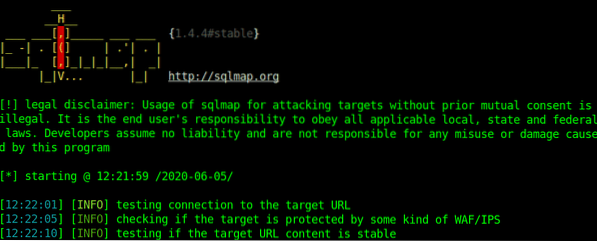

SQL žemėlapis

„SQLmap“ yra automatinis įrankis, parašytas „python“, kuris automatiškai patikrina, ar nėra SQL spragų, jas išnaudoja ir perima duomenų bazių serverius. Tai nemokama ir atviro kodo programinė įranga ir tikriausiai dažniausiai naudojama priemonė rašikliams išbandyti pažeidžiamus „SQLi“ taikinius. Tai nemokama ir atviro kodo programinė įranga su nuostabiai galingu aptikimo varikliu. Sukūrė Daniele Bellucci 2006 m., Vėliau ją sukūrė ir reklamavo Bernardo Damele. Ryškiausias „sqlmap“ plėtros žingsnis buvo „Black Hat Europe 2009“, į kurį dėmesio centre buvo atkreiptas visas žiniasklaidos dėmesys. „SQLmap“ palaiko daugumą duomenų bazių tipų, „SQL Injection“ metodus ir slaptažodžių nulaužimą, pagrįstą žodynais pagrįstomis atakomis. Jis taip pat gali būti naudojamas redaguoti / atsisiųsti / įkelti failus į duomenų bazę. Privilegijų eskalavimui naudojama „Meterpreter“ („Metasploit“) komanda „getystem“. ICMP tuneliui pridėti pridedama biblioteka. SQLmap suteikia rezultatų paiešką naudodamas DNS rekursyvią skiriamąją gebą daug greičiau nei metodai, pagrįsti laiku arba loginiais. SQL užklausos naudojamos suaktyvinti reikalingas DNS užklausas. SQLmap palaiko python 2.6,2.7 ir pitonas 3 į priekį.

Pasak Edo Skoudio, išsami SQLmap ataka priklauso nuo 5 žingsnių modelio:

- Žvalgas

- Nuskaitymas

- Išnaudoti

- Prieigos saugojimas

- Dengiant takelius

Įdiekite „SQLmap“:

$ Apt-GET įdiekite sqlmapArba

$ Git klonas https: // github.com / sqlmapproject / sqlmap.git$ Cd sqlmap

$ Python sqlmap.py

Nors šis sąrašas yra kompaktiškas, jį sudaro populiariausi įrankiai, naudojami aptikti ir naudoti SQLi. „SQL Injection“ yra labai paplitęs pažeidžiamumas, kurio forma yra įvairi, todėl įrankiai yra tikrai naudingi aptikti šias spragas ir padeda daugeliui įsiskverbimo bandytojų ir scenarijaus vaikų atlikti darbą tikrai lengvai.

Laimingas suleidimas!

Atsakomybės apribojimas: aukščiau parašytas straipsnis skirtas tik švietimo tikslams. Vartotojas yra atsakingas už leidime nenaudoti aukščiau nurodytų įrankių taikinyje.

Phenquestions

Phenquestions