Kadangi HTTP tinkluose yra keli TCP ryšiai, žiniatinklio vartotojų identifikavimui dažnai naudojamas metodas. Ar tam tikras metodas yra tinkamas, nustato seanso žetonas, kurį žiniatinklio serveris siunčia vartotojo naršyklei po sėkmingo autentifikavimo. Seanso ID arba seanso atpažinimo ženklas yra įvairaus ilgio eilutė, suteikiama lankytojui pirmą kartą apsilankius svetainėje. Yra daug būdų, kaip įtraukti seanso ID; jis gali būti įtrauktas į gauto URL užklausos URL arba antraštę arba saugomas kaip slapukas.

Daugelis naršyklės seansų ir žiniatinklio programų yra jautrūs seanso ID atakoms, nors dauguma jų gali būti panaudoti užgrobiant bet kokią ten esančią sistemą.

Sesijos užgrobimo ar slapukų užgrobimo išpuoliai pavagia arba imituoja seanso žetoną, kad gautumėte prieigą prie sistemos.

Yra keli skirtingi būdai, kaip pažeisti seanso prieigos raktą:

- Numatydamas silpną sesijos ženklą

- Per sesijos uostymą

- Kliento atakomis (XSS, kenkėjiški „JavaScript“ kodai, Trojos arkliai ir kt.).)

- Per ataką „žmogus viduryje“ (MITM) (sukčiavimą ir pan.).)

Šiame straipsnyje pateikiamas trumpas vadovas, kaip atlikti rašiklių testavimo sesiją, siekiant patikrinti, ar sistema yra linkusi į aukščiau minėtas atakas.

Kai kurios išankstinės sąlygos:

- Iš anksto nustatytas minkštas taikinys šiam bandymui atlikti

- Vietinis kompiuteris su įdiegta naujausia „Kali Linux“ versija

- Interneto naršyklė

Tiksliau, naudosime įmontuotas „Ettercap“, „Hamster“ ir „Ferret“ komunalines paslaugas, žinomas dėl jų naudojimo vykdant MITM atakas.

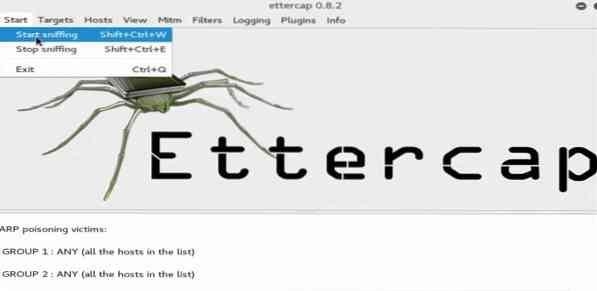

Užkurkite „Ettercap“

Pirma, mes turėsime pasirengti atakai:

Atidarykite „Ettercap“ įrankį „Kali Linux“. Norėdami dirbti su juo GUI, atidarykite terminalą ir įveskite:

$ ettercap -G

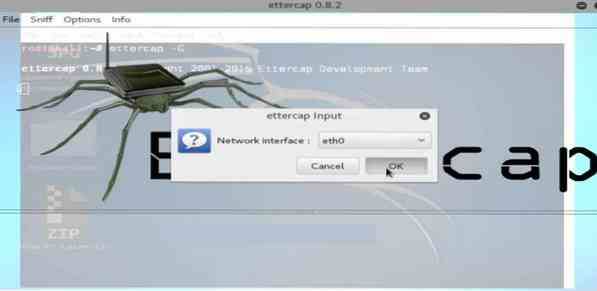

Bus rodomas „Ettercap“ GUI langas. Eikite į meniu ir pasirinkite „sniff> unisniff“, kaip parodyta šiame lange:

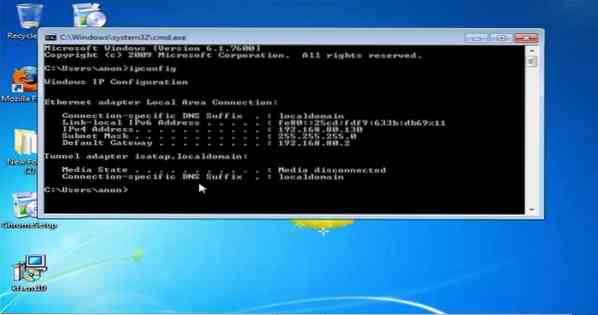

Tada atidarykite naują terminalą, neuždarydami kito, ir įveskite šią komandą:

$ ifconfigĮvedę aukščiau pateiktą komandą, pamatysite numatytąją tinklo sąsają. Dabar nukopijuokite jį ir pasirinkite meniu „Ettercap“.

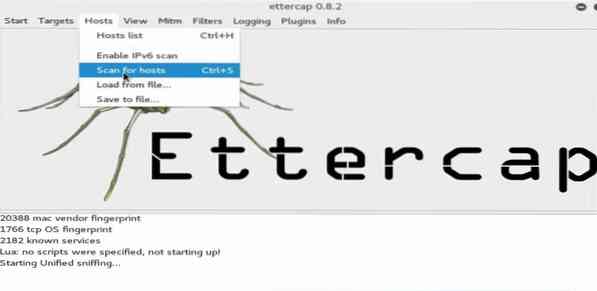

Atlikę tai, spustelėkite meniu „host“ mygtuką ir pasirinkite parinktį „scan for host“. Tada palaukite, kol nuskaitymas bus baigtas.

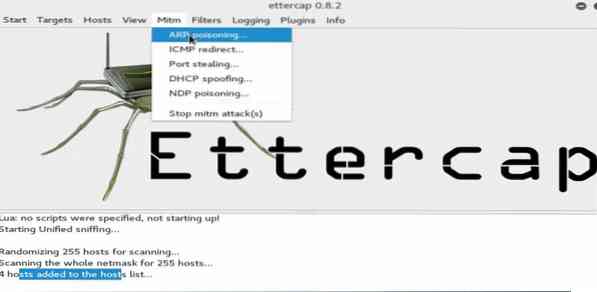

Rezultatai bus rodomi čia. Antriniame meniu spustelėkite skirtuką MITM ir pasirinkite „ARP apsinuodijimas."

Tada nurodykite mašiną naudodamiesi ką tik pasirodžiusiu parinkčių skirtuku. Įjunkite parinktį „uostyti nuotolinį tinklą“ pažymėdami šalia jos esantį langelį.

Tada paspauskite meniu mygtuką Pradėti iki atakos. Dabar jūsų mašina užsiims visų prie jūsų nuotolinio tinklo prijungtų sistemų uostymu.

Dabar, kai atminimo dangtelis buvo paruoštas atakai, palikite jį veikti fone ir paleiskite šeško įrankį.

Paleiskite šeško papildinį

Norėdami paleisti „Ferret“ papildinį, atidarykite naują terminalą ir įveskite šią sintaksę, tada paspauskite „Enter“:

$ šeškas -i eth0

Jūs taip pat sėkmingai paleidote šeško įrankį. Tada mes sumažinsime šį langą ir suaktyvinsime „Hamster“ papildinį.

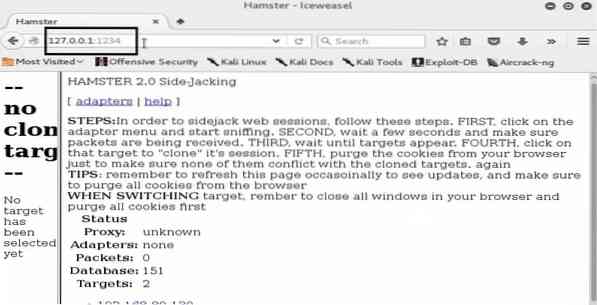

Paleiskite žiurkėną

Paleiskite „Hamster“ įvesdami šiuos duomenis į naują komandų terminalą:

$ žiurkėnas

Tai klausys atgalinio IP, kuris, mūsų atveju, yra [IP adresas] ir [prievado numeris]

Tada paleiskite žiniatinklio naršyklę ir įveskite prievado numerį ir atgalinį IP į savo URL terminalą, kad nustatytumėte „Hamster“ žiniatinklio sąsają:

Parengę „Hamster“ įrankį, dabar turime sukonfigūruoti adapterius. Eikite į naršyklės meniu parinktis ir spustelėkite „eth0“ ir palaukite, kol naršyklė pateiks keletą rezultatų:

Atidžiai išnagrinėkite rezultatus, kai tik jie pasirodys. Pamatysite visą krūvą IP adresų, įskaitant savo.

Čia savo tinkle paskyrėme vietinę mašiną (su „Windows 7 OS“) kaip tikslą, o jos IP taip pat rodomas rezultatuose, kurie mums rodomi. Patikrinkite, ar aptiktas jūsų tikslinės mašinos IP adresas.

Tada „Hamster“ žiniatinklio sąsajoje pasirinksime tikslinį IP adresą. Jums bus rodomi naršyklėje įrašyti slapukai ir sesijos.

Žr. Aukos žiniatinklio istoriją

Galite spustelėti kiekvieną iš įrašytų slapukų, kad pamatytumėte, kas vyksta sesijose, kurios svetainės buvo pasiektos, vartotojo privačių pokalbių žurnalus, failų perdavimo istoriją ir kt. Čia galite išgauti daug informacijos, nes greičiausiai turėsite daug slapukų.

Netvarka ir žiūrėk, ką gali patekti į rankas. Nepamirškite, kad viską, ką galite padaryti sistemoje, kurią čia bandote rašikliu, gali padaryti ir įsilaužėlis, kuris parodo, kokia sistema gali būti linkusi į tokias paprastas atakas.

Išvada

Tikimės, kad šis vadovas padėjo jums surengti pirmosios sesijos ID ataką. Mes grįšime su daugiau seansų ID atakų tolesnių veiksmų, todėl vis grįžkite, norėdami gauti daugiau naujinių ir kol kas peržiūrėkite su MITM atakomis susijusius straipsnius mūsų tinklaraštyje.

Phenquestions

Phenquestions