Bet šiandien mes kalbėsime apie dar vieną puikų uosto skaitytuvą: „Unicornscan“ ir kaip jį panaudoti kitam bandant nuskaityti uostus. Kaip ir kiti populiarūs portų nuskaitymo įrankiai, tokie kaip nmap, jis turi keletą puikių savybių, būdingų tik jam pačiam. Viena tokių savybių yra ta, kad ji gali išsiųsti paketus ir juos gauti dviem skirtingomis gijomis, skirtingai nei kiti portų skaitytuvai.

Žinomas dėl asinchroninio TCP ir UDP nuskaitymo galimybių, „Unicornscan“ leidžia savo vartotojams rasti informacijos apie tinklo sistemas naudojant alternatyvius nuskaitymo protokolus.

„Unicornscan“ atributai

Prieš bandydami nuskaityti tinklą ir prievadą naudodami „unicornscan“, paryškinkime kai kurias jo ypatybes:

- Asinchroninis TCP be pilietybės nuskaitymas naudojant kiekvieną TCP vėliavą ar vėliavų derinį

- Asinchroninis protokolui būdingas UDP nuskaitymas

- geresnė sąsaja atsakui iš TCP / IP įgalinto stimulo matuoti

- Aktyvi ir pasyvi nuotolinė OS ir programų aptikimas

- PCAP failų registravimas ir filtravimas

- galintis siųsti paketus su skirtingais OS pirštų atspaudais nei pagrindinio kompiuterio OS.

- Reliacinės duomenų bazės išvestis jūsų nuskaitymo rezultatams saugoti

- Tinkinamas modulio palaikymas, kad tilptų pagal sistemą, kuri yra pentestuota

- Tinkinti duomenų rinkinių rodiniai.

- Turi savo TCP / IP kaminą, skiriamąją funkciją, išskiriančią jį iš kitų prievadų skaitytuvų

- Įdiegta „Kali Linux“, nereikia atsisiųsti

Paprasto nuskaitymo atlikimas naudojant „Unicornscan“

Pats paprasčiausias nuskaitymas naudojant „Unicornscan“ leidžia mums nuskaityti vieną pagrindinio kompiuterio IP. Sąsajoje įveskite šiuos duomenis, kad atliktumėte pagrindinį nuskaitymą naudodami „Unicornscan“

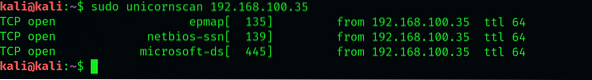

$ sudo unicornscan 192.168.100.35

Čia mes išbandėme šį nuskaitymą sistemoje, kurioje prie mūsų tinklo prijungta „Win 7“. Pagrindiniame nuskaityme buvo išvardyti visi sistemos, kurią mes nuskaitome, TCP prievadai. Atkreipkite dėmesį į panašumą į -sS nuskaitymą nmap ir kaip svarbiausia, kad jis nenaudoja ICMP pagal numatytuosius nustatymus. Iš paminėtų uostų veikia tik 135, 139, 445 ir 554 uostai.

Nuskaitydami kelis IP naudodami „Unicornscan“

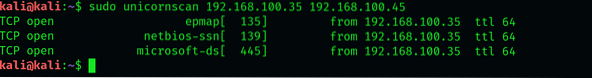

Mes šiek tiek pakeisime pagrindinę nuskaitymo sintaksę, norėdami nuskaityti kelis kompiuterius, ir jūs pastebėsite subtilų skirtumą nuo nuskaitymo komandų, kurias naudojame nmap ir hping. Taikiniai išdėstomi nuosekliai, kad būtų pradėtas nuskaitymas:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Įsitikinkite, kad nededate kablelių tarp adresų, nes kitaip sąsaja neatpažins komandos.

C klasės tinklų nuskaitymas naudojant „Unicornscan“

Tęskime nuskaityti visą mūsų C klasės tinklą. Mes naudosime CIDR žymėjimą, pvz., 192.168.1.0/24 nuskaityti visus 255 pagrindinio kompiuterio IP adresus. Jei rastume visus IP su atidarytu 31 prievadu, po CIDC žymėjimo pridėtume: 31

$ sudo unicornscan 192.168.100.35/24: 31

„Unicornscan“ mus sėkmingai grąžino visiems šeimininkams, kurie atidarė 31 prievadą. Šauniausia vienaragio skenavimo vietoje yra tai, kad jis nesustoja ties mūsų tinklu, kur greitis yra ribojantis veiksnys. Tarkime, kad visos sistemos, kuriose yra atidaryti 1020 prievadai, turėjo tam tikrą pažeidžiamumą. Net neįsivaizduodami, kur yra šios sistemos, galime jas visas nuskaityti. Nors tokio didelio skaičiaus sistemų nuskaitymas gali užtrukti amžius, būtų geriau, jei suskirstytume juos į mažesnius nuskaitymus.

TCP nuskaitymas naudojant „Unicornscan“

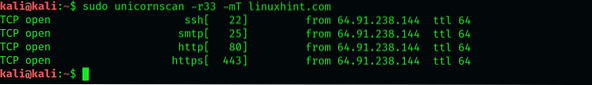

„Unicornscan“ taip pat gali atlikti TCP nuskaitymus. Paskirsime svetainę X.„com“ yra mūsų taikinys ir ieškokite 67 ir 420 prievadų. Atlikdami šį konkretų nuskaitymą, mes išsiųsime 33 paketus per sekundę. Prieš paminėdami uostus, mes nurodysime „unicornscan“ siųsti 33 paketus per sekundę, sintaksėje pridėdami -r33 ir -mT, nurodydami, kad norime nuskaityti (m) naudojant TCP protokolą. Svetainės pavadinime nurodomos šios žymos.

$ sudo unicornscan -r33 -mT linuxhint.com: 67 420

UDP nuskaitymas:

Taip pat galime nuskaityti UDP prievadus naudodami „unicornscan“. Tipas:

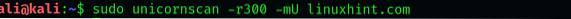

$ sudo unicornscan -r300 -mU linuxhint.com

Atkreipkite dėmesį, kad sintaksėje pakeitėme T į U. Tai norime patikslinti, kad ieškome UDP prievadų, nes „Unicornscan“ pagal numatytuosius nustatymus siunčia tik TCP SYN paketus.

Nuskaitymo metu nebuvo pranešta apie jokius atvirus UDP prievadus. Taip yra todėl, kad atviri UDP prievadai paprastai yra retas radinys. Tačiau gali būti, kad susidursite su atviru 53 arba 161 uostu.

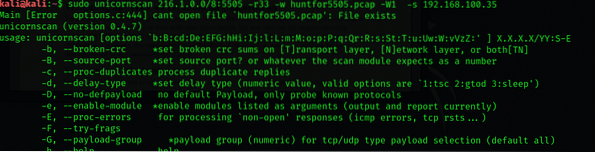

Rezultatų įrašymas į PCAP failą

Gautus paketus galite eksportuoti į PCAP failą pasirinktame kataloge ir vėliau atlikti tinklo analizę. Norėdami rasti pagrindinius kompiuterius, kuriuose yra atidarytas 5505 prievadas, įveskite

216. „$ sudo unicornscan“.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Apvyniojimas - kodėl mes rekomenduojame „Unicornscan“

Paprasčiau tariant, jis daro viską, ką daro įprastas uosto skaitytuvas, ir daro tai geriau. Pavyzdžiui, nuskaitymas yra daug greitesnis naudojant vienaragį nuskaitymą nei su kitais prievadų skaitytuvais, nes jie naudoja tikslinės operacinės sistemos TCP / IP kaminą. Tai ypač pravartu, kai jūs kaip pentesteris nuskaitote didžiulius įmonių tinklus. Galite susidurti su šimtais tūkstančių adresų, o laikas tampa lemiamu nuskaitymo veiksniu.

„Unicornscan“ apgaulės lapas

Štai greitas apgaulės lapas, kuris padės atlikti pagrindinius „Unicornscan“ nuskaitymus, kurie gali būti naudingi.

SYN: -mTACK nuskaitymas: -mTsA

Fin skenavimas: -mTsF

Nulinis nuskaitymas: -mTs

Kalėdų nuskaitymas: -mTsFPU

„Connect Scan“: -msf -Iv

Visas Xmas nuskaitymas: -mTFSRPAU

nuskaitymo prievadai nuo 1 iki 5: (-mT) pagrindinis kompiuteris: 1–5

Išvada:

Šioje pamokoje pavyzdžiu paaiškinau „unicornscan“ įrankį ir kaip jį naudoti. Tikiuosi, kad jūs išmoksite pagrindus, ir šis straipsnis padės jums atlikti pentestavimą per „Kali Linux“.

Phenquestions

Phenquestions