Nors protokolas AH yra autentifikavimo protokolas, ESP protokolas taip pat suteikia autentifikavimą ir šifravimą.

Saugumo asociacija:

Asociacija susideda iš raktų administravimo ir saugaus ryšio tarp įrenginių užmezgimo. Tai yra pirmasis ryšio žingsnis, kurį atlieka protokolas IKE (interneto raktų mainai).

Autentifikavimas:

Šiuo atveju autentifikavimas neteikia šifravimo, nes informacija nėra šifruojama, AH protokolo ir jo autentifikavimo funkcija yra patvirtinti, kad pristatytas paketas nebuvo perimtas ir modifikuotas ar „sugadintas“ perkeliant. AH protokolas padeda patikrinti perduotų duomenų vientisumą ir susijusius IP adresus. IPSEC naudojimas su AH neapsaugos mūsų informacijos nuo „Man In the Middle“ atakos, tačiau mums apie tai praneš, nustatant skirtumus tarp gauto IP paketo antraštės ir originalo. Norėdami tai padaryti, AH protokolai identifikuoja paketus, pridedančius sluoksnį su skaičių seka.

AH, autentifikavimo antraštė, kaip nurodyta jos pavadinime, taip pat patikrina IP antraštės sluoksnį, o ESP nėra IP antraštės.

Pastaba: IP antraštė yra IP paketinis sluoksnis, kuriame pateikiama informacija apie užmegztą ryšį (arba prisijungiama), pvz., Šaltinio ir paskirties adresas, be kita ko.

Šifravimas:

Skirtingai nuo protokolo AH, kuris tik patvirtina paketų vientisumą, siuntėjai IP antraštėse, ESP (Encapsulating Security Payload) paketas papildomai siūlo šifravimą, o tai reiškia, kad jei užpuolikas perims paketą, jis negalės pamatyti turinio, nes jis yra šifruotas.

Asimetriniai ir simetriški šifravimai

IPSEC sujungia tiek asimetrinius, tiek simetriškus šifravimus, kad užtikrintų saugumą išlaikant greitį.

Simetriniai šifravimai turi vieną raktą, kurį vartotojai dalijasi, o asimetrinis šifravimas yra tas, kurį naudojame autentifikuodami viešuosius ir asmeninius raktus. Asimetriškas šifravimas yra saugesnis, nes jis leidžia mums dalytis viešuoju raktu su daugeliu vartotojų, o saugumas priklauso nuo privataus rakto, simetriškas šifravimas yra mažiau saugus, nes esame priversti dalytis vieninteliu raktu.

Simetrinis šifravimo pranašumas yra greitis, nuolatinė sąveika tarp dviejų įrenginių, nuolat patvirtinančių asimetrinį šifravimą, būtų lėta. IPSEC integruoja juos abu. Pirmiausia asimetrinis šifravimas autentifikuoja ir sukuria saugų ryšį tarp įrenginių naudojant protokolus IKE ir AH, o tada jis keičiasi į simetrišką šifravimą, kad būtų išlaikytas ryšio greitis. SSL protokolas taip pat integruoja tiek asimetrinius, tiek simetriškus šifravimus, tačiau SSL arba TLS priklauso aukštesniam IP protokolo sluoksniui, todėl IPSEC galima naudoti TCP ar UDP (taip pat galite naudoti SSL arba TLS, bet tai nėra norma).

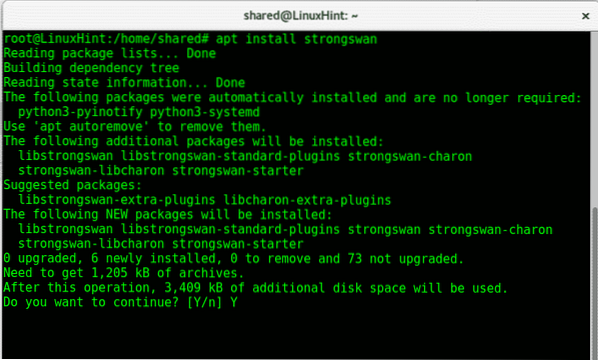

IPSEC naudojimas yra būtinybės pridėti papildomą palaikymą prie mūsų branduolio, kuris bus naudojamas, kaip paaiškinta ankstesniame „Linux“ branduolio, straipsnyje. Galite įdiegti „IPSEC“ sistemoje „Linux“ naudodami „strongSwan“, „Debian“ ir „Ubuntu“ sistemose galite įvesti:

apt install strongswan -y

Taip pat buvo paskelbtas straipsnis apie VPN paslaugas, įskaitant „IPSEC“, kurį lengva nustatyti „Ubuntu“.

Tikiuosi, kad šis straipsnis jums buvo naudingas norint suprasti IPSEC protokolus ir kaip jie veikia. Toliau sekite „LinuxHint“, kad gautumėte daugiau „Linux“ patarimų ir naujinių.

Phenquestions

Phenquestions