ssh - Puslapis 3

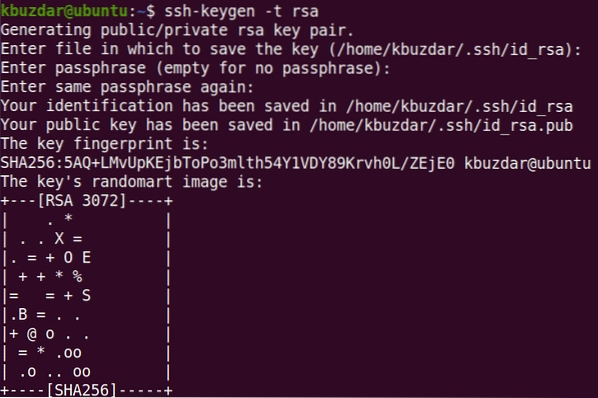

Kaip nustatyti SSH be slaptažodžių

SSH naudojamas nuotoliniu būdu prisijungti prie serverių komandoms ir programoms vykdyti. Galite prisijungti prie nuotolinių sistemų naudodamiesi slap...

Keli būdai, kaip apsaugoti SSH serverį

„Secure Shell“ yra tinklo ryšio protokolas, naudojamas užšifruotam ryšiui ir nuotoliniam kliento ir serverio administravimui. Tai yra daugiafunkcis pr...

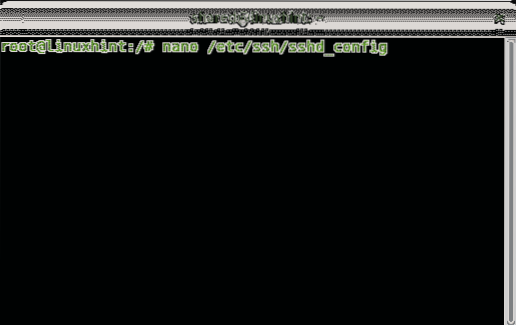

Išjungti šakinį ssh „Debian“

Kadangi šaknis vartotojas yra universalus visoms „Linux“ ir „Unix“ sistemoms, tačiau piratai pirmenybę teikė bruteforce aukai prieigai prie sistemų. N...

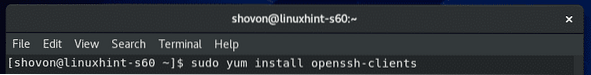

Kaip įgalinti SSH „CentOS 8“

Šiame straipsnyje aš jums parodysiu, kaip įdiegti SSH kliento ir serverio įrankius „CentOS 8“ serveryje ir kaip sukonfigūruoti „SSH“ serverį „CentOS 8...

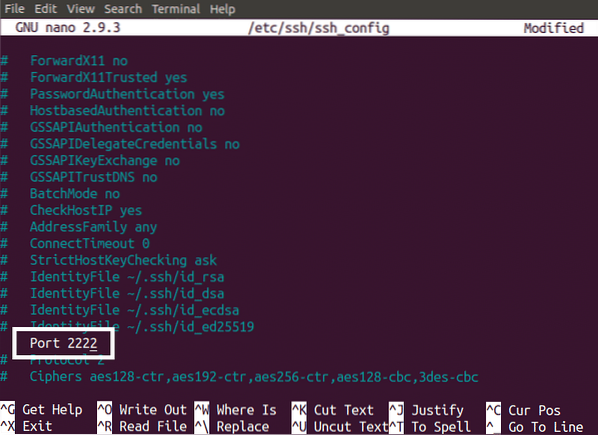

Kaip ir kodėl pakeisti numatytąjį SSH prievadą

„Secure Shell“, dar vadinamas SSH, yra tinklo protokolas, kurį galima naudoti norint pasiekti serverį nuotoliniu būdu. Ryšys tarp kliento ir serverio ...

Konfigūruokite SSH X11 persiuntimą „Debian 10“

„Debian 10“ „OpenSSH“ serveris palaiko „X11“ persiuntimą. Taigi, jūs galite ne tik valdyti savo serverį nuotoliniu būdu per SSH, bet ir savo serveryje...

Įjunkite SSH „Debian 10“

Jei norite nuotoliniu būdu pasiekti „Debian 10“ serverį arba darbalaukį, galite naudoti SSH. Galite įdiegti naujus programinės įrangos paketus, juos k...

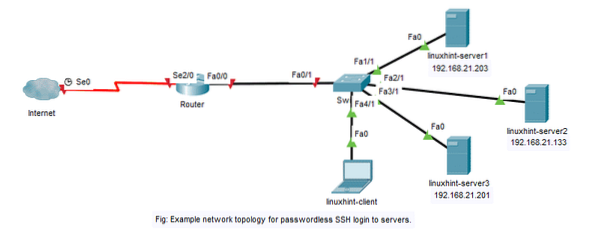

Nustatykite prisijungimą prie serverių be slaptažodžių per SSH

Kaip „Linux“ sistemos administratorius dažnai konfigūruosite ir koreguosite daugybę „Linux“ serverių. Taigi, jūs turite SSH į visus šiuos serverius, k...

Žiauri jėga prieš SSH ir FTP paslaugas

„Bruteforce“ yra viena iš seniausių įsilaužimo technikų, ji taip pat yra viena iš paprasčiausių automatizuotų atakų, reikalaujančių minimalių užpuolik...

Phenquestions

Phenquestions